-

เลิกใช้ windows

ปกติในการเขียน blog ผมได้ใช้ระบบปฏิบัติการ windows ในกา…

-

ลมหายใจระบบเครือข่าย

หากลมหายใจของคนเรา มีการหายใจเข้า และ ออก รับออกซิเจนเพ…

-

Loopback

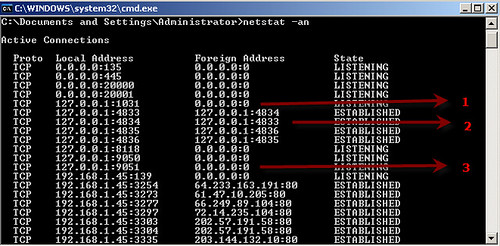

บทความ My Ontology ปล่อยให้ งง มาเกือบหนึ่งเดือนแล้ว วั…

-

รอยยิ้มแห่งความหวัง

บทความ My Ontology ที่ผ่านมาผมเชื่อว่าหลายๆ คนที่อ่านแล…

-

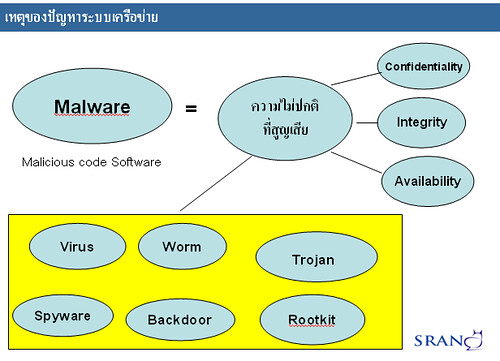

Shooter malware

วันก่อนได้ดูหนัง Action เรื่อง Shooter (2007) มา เวลาดู…

-

ความรักหลังพิงฝา

เราคงได้คุ้นเคยกับศัพท์ ที่ว่าหมาจนตอก และคำว่าสู้จนหลั…

-

ขอชี้แจง SRAN กับการตรวจจับ Youtube

ทาง SRAN ทีมได้ทำการทดลองการตรวจจับ เนื้อหา (Content) ใ…

-

ใช้ชีวิตสงบ ในวันหยุด

กาต้มน้ำร้อน ส่งเสียงร้อง แทรกเสียงวิทยุที่เปิดเพลง 16 …

-

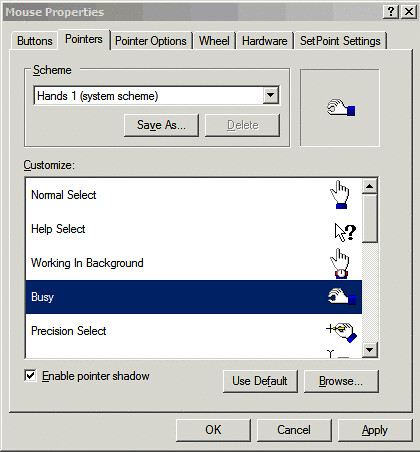

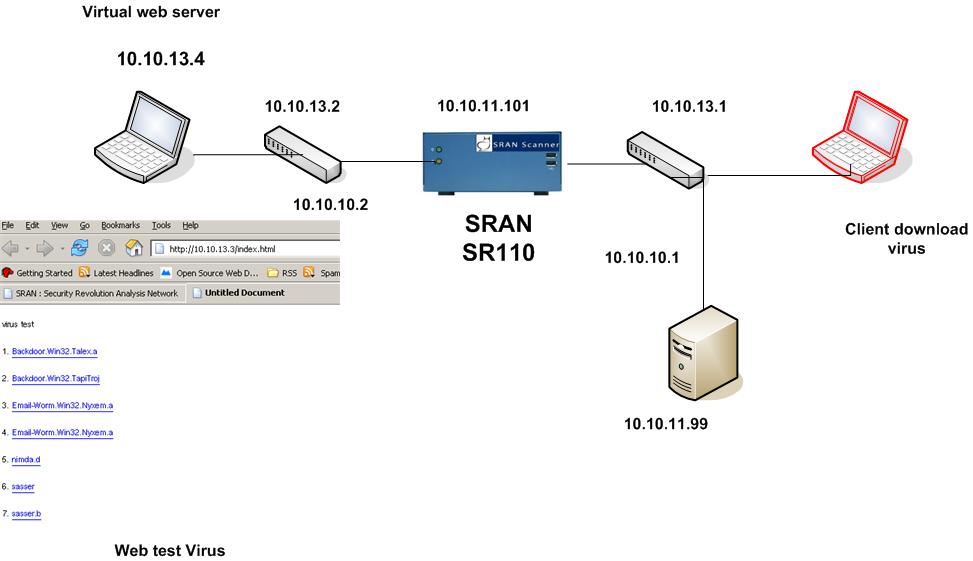

การตรวจจับ windows animated cursor exploitation

พบช่องโหว่ บน Windows ในส่วนที่จัดการกับไฟล์ animated c…

-

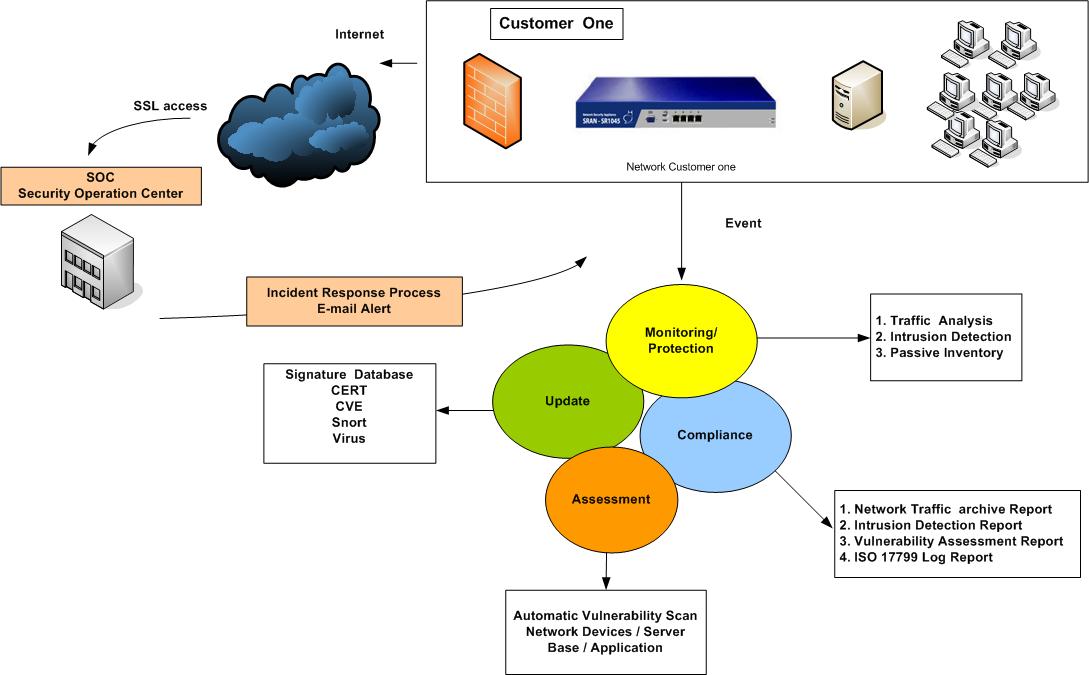

SRAN in the SOC

ภาพการออกแบบ SRAN Security Center เพื่อใช้เป็นอุปกรณ์หน…

-

A Whiter Shade of Pale

มีคำกล่าวว่า “จักรวาล ไม่ได้อยู่ที่ไหน แต่อยู่ในร…

-

A man and a woman

ช่วงค่ำวันนี้ ผมมีโอกาสฟังเพลงจากรายการวิทยุ จากคลื่น 9…

-

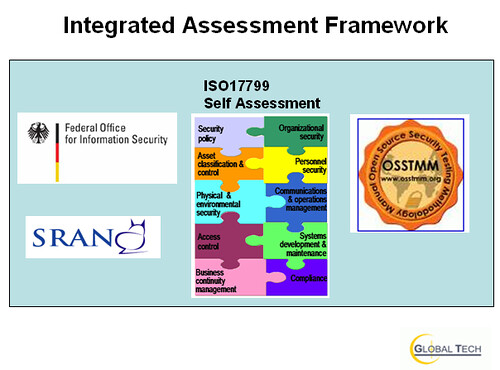

Neo Vulnerability Assessment Framework

มีหลายๆ วิธีที่ทำให้การทำงานด้านประเมินความเสี่ยงระบบเค…

-

เมื่อมองท้องฟ้าคืนนี้

เมื่อมองท้องฟ้า ยามค่ำคืน หลังบ้านตนเอง มองขึ้นไปเห็นดว…

-

นิพพานมีอยู่จริงในปัจจุบัน

…..นิพพานมีอยู่จริงในปัจจุบัน ถ้าใครออกจากปัจจุบั…

-

เทคโนโลยีที่ใช้ในการเก็บบันทึกข้อมูลจราจรตามกฎหมาย

เมื่อวันที่ 3 มีนาคม 2551 ผมได้รับเกียรติจากทาง&…

-

กองทัพ Botnet คืออะไร

ธรรมชาติได้สร้างการมีชีวิต และองค์ประกอบของชีวิต คือ ดิ…

-

เพื่อนเก่า Boston

วันก่อนค้นหาเทปเพลงเก่า ที่บ้านพบ เทปวง Boston สมัยนี้ไ…

-

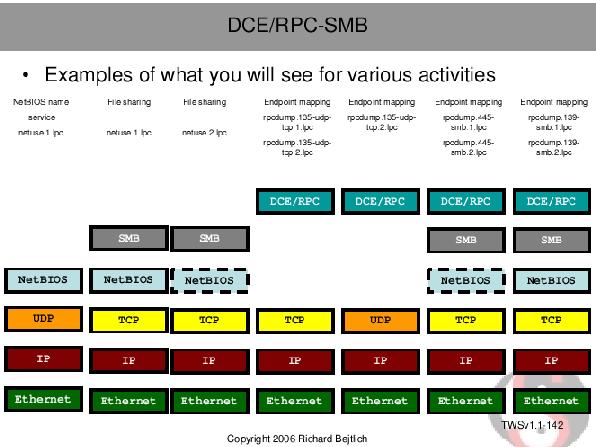

snort มีความเสี่ยงที่ DCE/RPC

โครงสร้าง snort An Event structure containing generator…

-

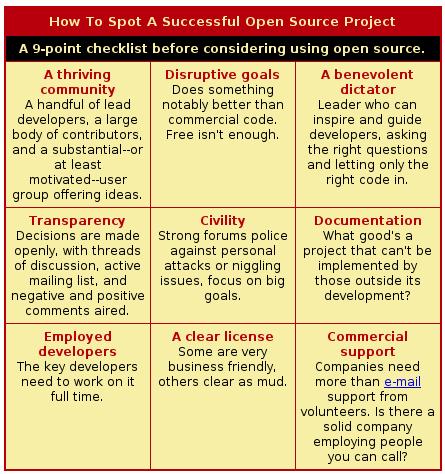

Open Source Winners

หลักการเลือก Open Source Project ที่ประสบความสำเร็จ ราย…

-

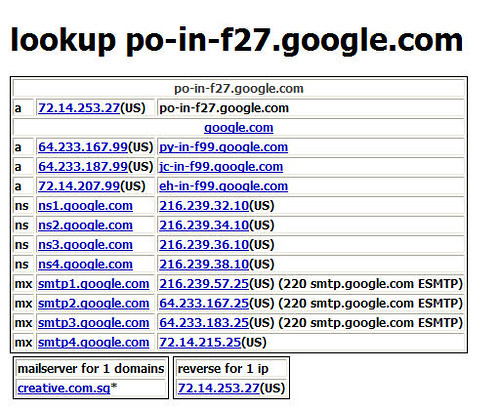

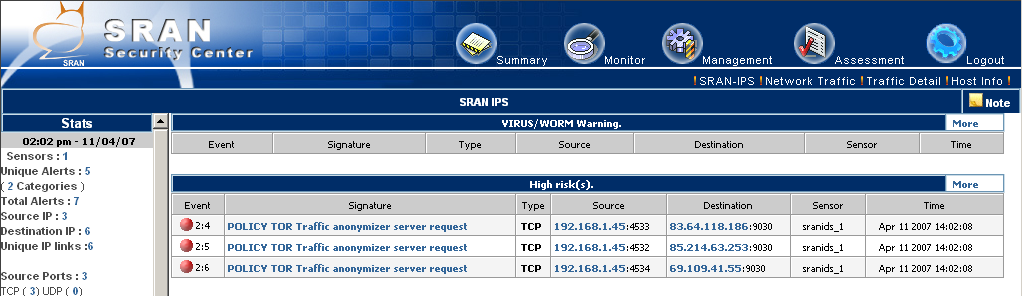

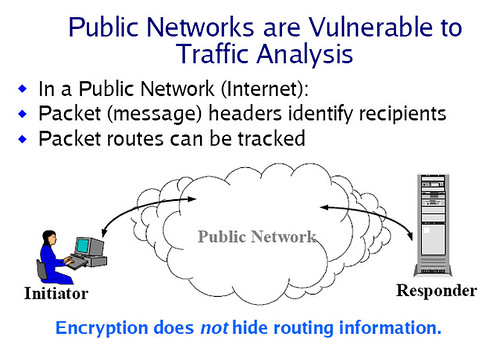

Anonymity Network เครือข่ายไร้ตัวตน (2)

กาลามสูตร กล่าวว่า “อย่าเชื่อ จนกว่าจะได้พิสูจน์ด…

-

Anonymity Network เครือข่ายไร้ตัวตน

พุทธศาสนา กล่าวถึง อนันตา ความว่างเปล่า ไม่มีตัวตน ไม่ย…

-

Miss.Seenev Interview with SRAN Dev ตอนที่ 2

Miss.Seenev : กลับมาคุยกันต่อ ทำระบบรักษาความปลอดภัยข้อ…

-

Miss.Seenev Interview with SRAN Dev ตอนที่ 1

Miss.Seenev : สวัสดีค่ะ วันนี้มีโอกาสได้สัมภาษณ์ตัวแทนก…

-

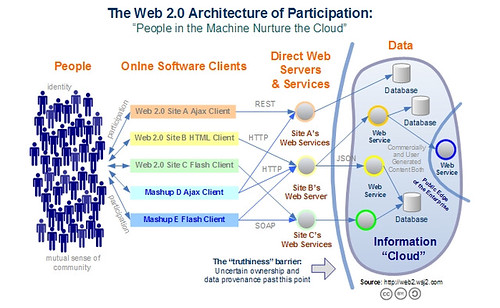

ทำนาย 7 เทคโนโลยี ด้านดีและภัยคุกคามในปี 2007 ตอนที่ 3

6. มาตรการป้องกัน CyberCrime / Terrorist ในปี 2007 และต…

-

ทำนาย 7 เทคโนโลยี ด้านดีและภัยคุกคามในปี 2007 ตอนที่ 2

4. การควบคุม Data Access Network Data Access Network (D…

-

ทำนาย 7 เทคโนโลยี ด้านดีและภัยคุกคามในปี 2007 ตอนที่ 1

ใกล้สิ้นปีอีกครั้งแล้วครับ ปีที่แล้วผมได้เขียน 7 เทคโนโ…

-

ทดสอบส่ง Syslog SRAN กับ Switch Alcatel

วันหนึ่งเราได้ทำการทดลองยิง syslog SRAN เพื่อให้ใช้งานร…

-

ใช้ SRAN ตรวจจับ Program Camfrog

เมื่อวานมีการทดสอบการตรวจจับโปรแกรม Camfrog โปรแกรมที่ผ…

-

0 day Exploit Microsoft Word

ข่าวจาก Infosec.sran.org กล่าวว่า US-CERT เตือนถึงช่องโ…