ในเครื่องบินจะมีการบันทึกเหตุการณ์ที่เกิดขึ้นหากประสบเหตุปัญหาต่างๆที่คาดไม่ถึงจากอุปกรณ์ที่เรียกว่า “กล่องดำ” ซึ่งกล่องดำนี้เองจะเป็นตัวเฉลยเหตุการณ์ที่เกิดขึ้นในขณะที่เดินทางอยู่จากจุดเริ่มต้นจนถึงปลายทางว่ามีเหตุการณ์อะไรเกิดขึ้นบาง

ซึ่งไม่ต่างอะไรกับ กล้องวงจรปิด (CCTV) ในร้านค้า เช่นเซเว่น อีเลฟเว่น (7 eleven) ก็จะมีกล้องวงจรปิด เพื่อเก็บบันทึกหลักฐานหากพบเหตุการณ์อันไม่ปกติ จะทำการสืบค้นหา วันเวลา หรือช่วงเวลา ที่เกิดเหตุเพื่อใช้เป็นหลักฐานในการหาผู้ที่กระทำความผิดมาลงโทษ

เช่นเดียวกันในระบบคอมพิวเตอร์ก็มีการเก็บบันทึก ที่เรียกว่า Log Files

Log จะเฉลยสาเหตุ เมื่อเกิดปัญหากับระบบคอมพิวเตอร์ รวมถึงระบบเครือข่ายคอมพิวเตอร์ หรือในกฏหมายเรียกว่า “ข้อมูลจราจรคอมพิวเตอร์”

ยามใดที่เกิดอันไม่ปกติเกิดขึ้น เราจำเป็นต้องต้องใช้ Log files ในการสืบค้นเพื่อหาที่มาที่ไปเหตุการณ์จากอดีตอันเป็นสาเหตุของปัญหา ร่องรอยของการกระทำความผิด

(1) การกระทำความผิดที่เกิดจากพฤติกรรมมนุษย์ (Human Instinct) เช่น การหลอกลวง , การขโมยข้อมูลด้วยเจตนา (ตั้งใจกระทำ) , การดักรับข้อมูลด้วยเจตนา (ตั้งใจกระทำ) ด้วยอาการ รัก โลภ โกรธ หลง อันเป็นเกิดจากปัจเจกบุคคล เป็นต้น

(2) การการะทำความผิดที่เกิดจากโปรแกรมไม่พึ่งประสงค์ (Malicious Software) เช่น การติดเชื้อไวรัสคอมพิวเตอร์ ที่เกิดเป็น “Cyber Attack” จากเครื่องหนึ่งขยายไปยังระบบเครือข่าย และไปยันระดับประเทศได้ในชั่วข้ามคืน เป็นต้น

ทั้งหมดนี้จะนำมาสู่การวิเคราะห์ถึงสาเหตุการเกิดเหตุการณ์และการลำดับเรื่องราวที่มีการบันทึกลงหากมีการจัดเก็บที่ถูกต้องจะมีประโยชน์ต่อการปฏิบัติงานได้อย่างมาก จึงถือได้ว่า Log File เป็นสิ่งสำคัญ ที่ทุกๆองค์กรควรมีเก็บบันทึกไว้ ตามกำลังงบประมาณที่มี

“การเก็บ Log เป็นสิ่งจำเป็นที่ต้องมีทุกองค์กร”

การเก็บ Log ไม่ใช่เพื่อจับผิดใคร ไม่ว่าเป็น กล่องดำในเครื่องบิน หรือ กล้องวงจรปิดในร้านค้า จนมาถึง Log file ในระบบคอมพิวเตอร์ จุดประสงค์ล้วนเหมือนกัน นั้นคือเป็นการเก็บบันทึกเรื่องราว เพื่อว่าเมื่อเกิดเหตุการณ์ที่ไม่พึ่งประสงค์ (1)และ(2) จะสามารถสืบค้นหาความเชื่อมโยงและค้นพบสาเหตุที่ถูกต้องได้ คงไม่มีใครมานั่งดูเหตุการณ์เหล่านี้ได้ตลอดเวลา ซึ่งไม่ก่อให้เกิดประโยชน์อันใดกับเวลาที่ต้องสูญเสียไป

ในปัจจุบันการเก็บข้อมูลจราจรทางคอมพิวเตอร์ ได้ถูกบังคับให้มีการเก็บเพื่อว่าหากมีเหตุการณ์ต่างๆที่ไม่คาดคิดและอาจจะสร้างความเสียหายต่อบุคคลและองค์กรทั้งด้านเศรษฐกิจและสังคมนั้นเป็นสิ่งที่ทุกหน่วยงานไม่ว่าภาครัฐและเอกชน จำเป็นเก็บข้อมูลจราจรทางคอมพิวเตอร์

เนื่องด้วยเทคโนโลยีมีการปรับเปลี่ยนแปลงปัญหาใหม่และทำให้การเก็บ Log ตาม พระราชบัญญัติว่าด้วยการกระทำความผิดเกี่ยวกับคอมพิวเตอร์ ปี พ.ศ. 2550 และ ตัวฉบับร่างใหม่ ปี พ.ศ. 2558 นั้นก็คือการที่ไม่สามารถมองเห็นข้อมูลที่เข้ารหัสผ่าน Protocol HTTPS ได้ซึ่ง Protocol ดังกล่าวจะเห็นได้ว่าใช้กับพวก Content Provider รายใหญ่ไม่ว่าเป็น Google , Facebook , Line , Twitter และอื่นๆก็จะเข้ารหัสกันหมดแล้ว ซึ่งส่วนมาก Social Network ที่เป็นที่นิยมสำหรับคนไทย จะใช้ Protocol ที่ติดต่อสื่อสารแบบเข้ารหัสทั้งเส้นทางหมดทุกตัว ไม่ว่าเป็น Google , Facebook , Line , Twitter , Youtube ทำให้ไม่สามารถแกะดูถึงการการกระทำได้ด้วยวิธีปกติ

เป็นผลทำให้ในองค์กรที่ต้องใช้งานอินเทอร์เน็ตแล้วยังมีความจำเป็นในการติดต่อสื่อสารโดยใช้ Google , Facebook , Line , Twitter และ Youtube นั้นก็ต้องมีการจัดเก็บ Log File ตามพระราชบัญญัติว่าด้วยการกระทำความผิดเกี่ยวกับคอมพิวเตอร์ ไม่ว่าเป็นฉบับเก่าหรือฉบับใหม่ นั้นจำเป็นต้องมีการปรับตัวในบริษัทหรือหน่วยงานที่มีพนักงานมากกว่า 1 คนขึ้นไปจำเป็นต้องมีการเก็บบันทึกข้อมูลจราจรคอมพิวเตอร์เพื่อแยกแยะได้ว่าใครเป็นใครใครคือผู้ใช้งาน เพื่อที่ให้ทราบถึงพฤติกรรมการใช้งานและการกระทำที่สามารถตรวจสอบได้และใช้เป็นหลักฐานประกอบการทำงานได้อย่างมีประสิทธิภาพ

เพื่อสร้างความเข้าใจถึงการเก็บ Log อย่างมีคุณภาพนั้นทำได้อย่างไรนั้น ซึ่งก่อนจะไปถึงจุดนั้นผมขอทำการอธิบายถึง ประเภทการเก็บ Log โดยแบ่งได้ดังนี้

1. การเก็บ Log สำหรับองค์กรขนาดใหญ่ ที่มีบริการสาธารณะ

2. การเก็บ Log สำหรับองค์กรขนาดกลาง ที่มีบริการสาธารณะ และไม่มีบริการสาธารณะ

3. การเก็บ Log สำหรับองค์กรขนาดเล็ก ที่มีบริการสาธารณะ และไม่มีบริการสาธารณะ

4. การเก็บ Log สำหรับผู้ให้บริการอินเทอร์เน็ต ISP

1. การเก็บ Log สำหรับองค์กรใหญ่ ที่มีบริการสาธารณะ (Public Access)

คำว่าบริการสาธารณะ นั้นคือ การที่ใครก็ได้ในโลกนี้สามารถเข้าถึงข้อมูลนี้ได้ผ่านช่องทางอินเทอร์เน็ต เช่น Web site ที่เป็น Public Domain , E-mail Server ที่เป็น Public Domain และอาจมีเช่นพวก File Server ที่เปิด Public Domain/IP , SSH , Remote Server อื่นๆที่สามารถเข้าถึงได้ผ่านช่องทางอินเทอร์เน็ต

องค์กรในระดับนี้ มีเกณฑ์วัดดังนี้

(1) มีอุปกรณ์ Network Devices ที่มากกว่า 1 จุดที่มีการเชื่อมต่ออินเทอร์เน็ต เช่นมี Public IP ในองค์กรมากกว่า 1 ค่า , มีสาขาในการ access ข้อมูล และมีการติดต่อสื่อสารผ่านอุปกรณ์หลายชนิด เช่น มี Router , Firewall , NIDS/IPS , Load Balancing เป็นต้น

(2) มีเครื่องแม่ข่าย (Server) ที่มีความสัมพันธ์กับการใช้งานของบุคคลากรในองค์กรมากกว่า 1 คนขึ้น และกระทบต่อธุรกิจเมื่อมีการหยุดชะงัก เช่น AD (Active Directory หรือ Domain Controller) , Proxy Server และ Files Server เป็นต้น

และ ที่มีการตั้งชุดค่า IP Public เพื่อเข้าถึงเครื่องแม่ข่าย เช่น Web Server , Mail Server ขององค์กรเอง

(3) เครื่องลูกข่ายที่ใช้งาน (Client) มีจำนวนเครื่องมากกว่า 200 เครื่องขึ้นไป เพื่อได้คำนวณถึง ค่า concurrent session , ปริมาณ Throughput , ปริมาณ Bandwidth ของการใช้งานได้เป็นอย่างน้อย

(เกณฑ์ในการวัดนี้ ผมประมาณจากประสบการณ์ส่วนตัว ไม่ได้อิงกับข้อมูลอื่นใด )

จะต้องมีการเก็บ Log อย่างน้อย 3 ส่วน ดังนี้

1.1 ส่วนที่เป็นการใช้งานภายในองค์กรเอง เนื่องจากองค์กรระดับนี้จะต้องมีเครือข่ายภายใน หรือเรียกว่า LAN โดยมีการเชื่อมต่ออินเทอร์เน็ตให้กับเครื่องคอมพิวเตอร์ทั้งที่เป็นพนักงานและเครื่องแม่ข่ายที่ใช้งานเช่น

– อุปกรณ์เครือข่าย (Network Device) เช่น Firewall , Router อุปกรณ์เสริมที่สร้างความปลอดภัยเช่น NIDS/IPS (Network Intrusion Detection and Prevention System)

– เครื่องแม่ข่ายที่สำคัญ (Server) เช่น Proxy Server , Radius Server หรือ Domain Controller , Anti-virus server , File Sharing , Print Server และระบบงาน ERP อื่นๆ เป็นต้น ที่ไม่เปิดให้ภายนอกองค์กรเข้าถึงข้อมูล

– เครื่องลูกข่าย (Client)

1.2 ส่วนที่เป็นการใช้งานภายนอกองค์กร และให้บริการสาธารณะ อันได้แก่ Web Site ที่เผยแพร่ข้อมูลข่าวสารองค์กร ไมว่าเป็นพวกที่จดโดเมน *.go.th , *.or.th , *.co.th , *.com , *.net หรือ *.org

1.3 ส่วนที่ใช้ Social Network ในการสื่อสารองค์กร ได้แก่ใช้ Line , Youtube , Google , Twitter , Instragram เป็นต้น

ซึ่ง Log ของพวกนี้ผมขอเรียกว่า Log จาก Content Provider ซึ่ง Log ส่วนนี้เราไม่สามารถนำมาได้เนื่องจากเป็นบริการจากต่างประเทศ (ส่วนนี้ยังเป็นปัญหาในการจัดเก็บเนื่องจากการติดต่อสื่อสารมีการเข้ารหัส)

การจัดเก็บ Log ต้องคำนึง ถึง 3 ส่วน

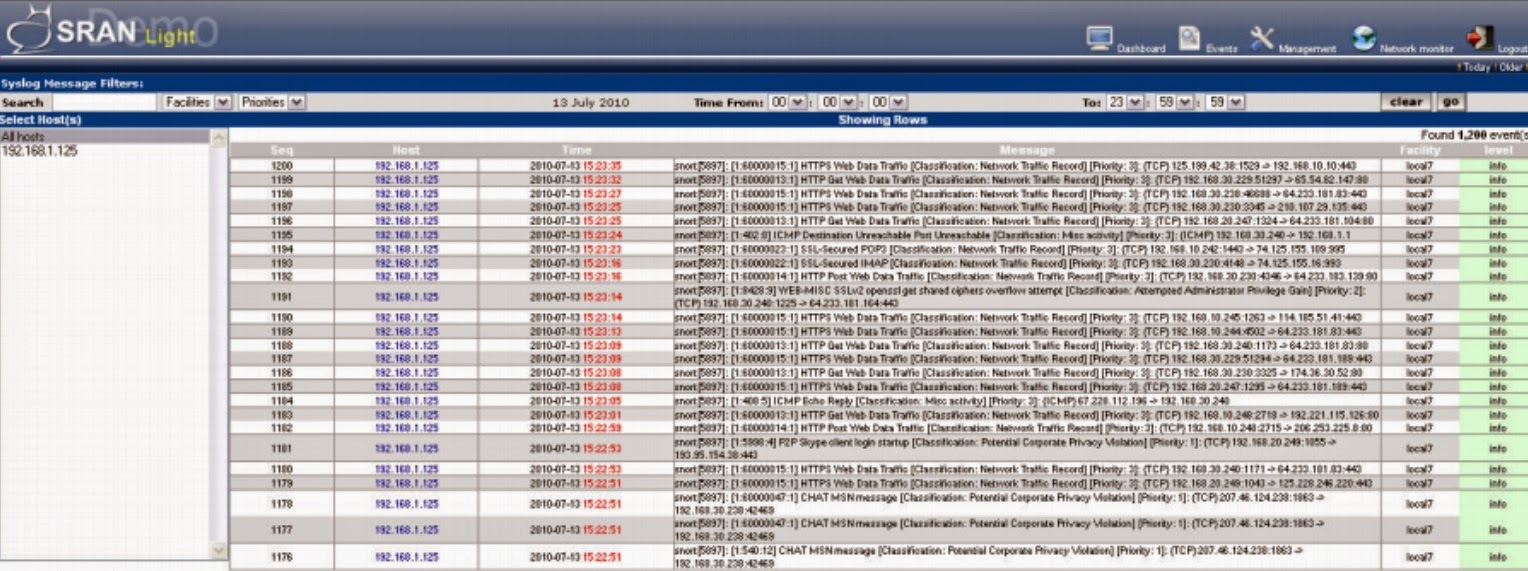

โดยส่วนใหญ่จะใช้ SIEM (Security Information Event Management) มาเก็บซึ่งราคาเริ่มต้น 7 หลัก

อันนี้ยังไม่รวมการติดตั้งการออกแบบ และการเก็บบันทึกข้อมูล ไฟล์ที่ต้องใช้เก็บจากอุปกรณ์ Storage ที่ออกแบบมาเพื่อการเก็บที่เหมาะสมตรงตามระยะเวลาตามกฎหมายกำหนดได้ ซึ่งในประเทศไทย ที่ทำแบบนี้จริงๆ และ Implement ถูกต้อง มีไม่มากเพราะต้องใช้ ทุนในการจัดซื้อมาก

ถึงมี หรือลงทุนไปแล้วก็ไม่ได้หมายว่า “Log ที่ได้เก็บบันทึกไว้นั้นจะมีคุณภาพ”

เพราะที่หลายคนเข้าใจที่คิดว่าการเก็บ Raw log ให้ครบนั้นจะเป็นการดี แต่ความเป็นจริงแล้ว เราต้องเผื่อเรื่องระบบจัดเก็บที่รองรับปริมาณข้อมูลของ Log จากอุปกรณ์ Devices , Server , Content อื่นๆ ที่ผมยกตัวอย่างมาในข้อ 1.1 – 1.3 ไป ได้ เอาเข้าจริงๆ ก็จะไปหยุดที่ต้องเพิ่ม Storage จนไม่สามารถทำให้ตัวอ่านข้อมูลทำงานได้อย่างเต็มประสิทธิภาพ สุดท้ายก็ไม่สามารถหาข้อมูลอะไรได้อย่างสะดวก ซึ่งดูแล้วอาจเป็นการลงทุนที่เกินความจำเป็น และไม่ได้ผลลัพธ์ตามต้องการ

ท่านลองหันไปดูว่าองค์กรของท่านถ้าเข้าข่ายเป็นองค์กรขนาดใหญ่ นั้นเมื่อเกิดเหตุการณ์ที่ต้องการค้นหา หรือ ต้องสงสัยที่เข้าข่ายการกระทำความผิดฯ ไม่ว่าเป็นการทุจริตของพนักงานในองค์กร หรือ การสร้างความเสียหายให้กับองค์กรโดยการโพสข้อมูลหมิ่นประมาท หรือเกิดภัยคุกคามทาง Cyber Attack หรือแม้กระทั่งติดเชื้อไวรัสในเครื่องคอมพิวเตอร์ และอื่นๆ ที่เมื่อเกิดเรื่องมักจะลงที่ Log เพื่อทำการค้นหา เมื่อค้นหาแล้วไม่เจอทั้งที่ได้ทำการลงทุนติดตั้งและซื้อเทคโนโลยีมากด้วยมูลค่าที่สูง

ซึ่งปัญหาเหล่านี้จะไม่เกิด หากเราเข้าใจการเก็บ Log อย่างมีคุณภาพ

ในตอนหน้าผมจะเริ่มการจัดเก็บ Log อย่างมีคุณภาพ นั้นทำได้อย่างไร ?

ให้เกิดประโยชน์สูงสุดกับองค์กรของเรา

โปรดติดตามตอนต่อไป …

Nontawattana Saraman

นนทวรรธนะ สาระมาน

1 / 02 / 58