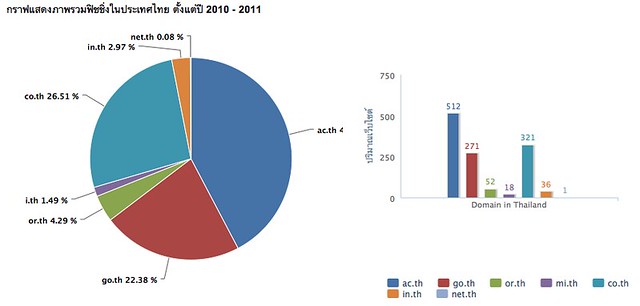

2. สำหรับบริษัทห้างร้าน (Commercial Companies) หรือ โดเมน co.th

4. สำหรับทหาร (Military Organizations) หรือ โดเมน .mi.th

ว่าจะเขียนแนะนำเรื่องนี้นานแล้ว แต่ก็ลืมไปทุกที ในช่วงนั้นผมได้ท่องเน็ตโดยค้นหาเรื่อง วิธีการวิปัสสนากรรมฐาน ของหลวงพ่อเทียน ไปพบคลิปการบรรยายที่ดีมากคลิปหนึ่งจึงอยากนำมาเผยแพร่ไว้ในที่นี้ด้วย คลิปบรรยายในหัวข้อเรื่อง วิทยาศาสตร์ทางจิต บรรยายโดยศาสตราจารย์ นายแพทย์คงศักดิ์ ตันไพจิตร ซึ่งบรรยายสรุปในด้านพุทธศาสตร์ และ วิทยาศาสตร์ ได้อย่างลงตัวที่สุดเท่าที่เคยฟังมา (ประสบการณ์ด้านนี้ยังน้อยก็ได้) แต่ก็ทำให้เข้าใจในหลายๆเรื่อง และฟังแล้วฟังอีก หลายรอบจนคิดว่าวันหนึ่งอยากจะเผยแพร่ความรู้ดีๆ นี้ไว้ใน blog ของตัวเองนั้นเอง

SRAN Comics เกิดจากความคิดที่ว่า “ความมั่นคงปลอดภัยทางข้อมูลควรเริ่มจากตนเองเสียก่อน” จึงเป็นที่มาให้มีการสร้างสื่อที่เข้าใจและเข้าถึงได้แก่ผู้คนทั่วไป โดยเฉพาะเด็กและเยาวชน

เนื่องด้วยเทคโนโลยีสารสนเทศ โดยเฉพาะอินเทอร์เน็ตในปัจจุบันมีบทบาทต่อชีวิตประจำวันของผู้คนมากขึ้นและ เป็นผลให้ข้อมูลทั้งดีและไม่ดี ที่มีประโยชน์และไม่มีประโยชน์รวมถึงการใช้งานนั้นเข้าถึงเด็กและเยาวชนมาก ขึ้น ซึ่งจะพบว่าเด็กและเยาวชนในประเทศไทยนั้นยังขาดสื่อที่นำเสนอถึงความเข้าใจ ด้านการรักษาความมั่นคงปลอดภัยข้อมูลสารสนเทศอยู่ทางทีมงาน SRAN จึงร่วมกันคิดจนก่อให้เกิดเป็น SRAN Comics ขึ้นเมื่อเดือนกรกฏาคม 2553 ในรูปแบบการ์ตูนนำเสนอในเว็บไซต์ www.sran.org อยู่ช่วงระยะเวลาหนึ่งและหยุดลงเนื่องจากขาดผู้สนับสนุนและทีมปฏิบัติงานใน การนำเสนอ

จากนั้นไม่นานหลังจากที่ได้หยุดนำเสนอลงในเว็บไซต์ www.sran.org ก็ได้มีเสียงเรียกร้องจากผู้ในแวดวงการให้มีการกลับมาทำอีกครั้ง

จนเมื่อเดือนมกราคม 2554 จึงได้มีการปรับปรุง SRAN Comics ขึ้น โดยมีวัตถุประสงค์ว่าเราควรมีสื่อที่เด็กและเยาวชนเข้าถึงได้ สร้างความเข้าใจแรกให้เกิดขึ้นกับเด็กและเยาวชน เพื่อให้เกิดภูมิปัญญา และมีความตระหนักถึงภัยคุกคามที่อาจเกิดขึ้นจากการใช้ข้อมูลสารสนเทศได้ พร้อมทั้งการความรู้ ความเข้าใจในการปฏิบัติตนให้ปลอดภัยจากการใช้งาน ด้วยการ์ตูนที่นำเสนอนั้นมีสีสัน ลายเส้นที่สดใส มีชีวิตชีวาเหมาะสำหรับการสื่อให้เด็กได้เข้าใจถึงพิษภัยต่างๆในการใช้ อินเทอร์เน็ตและการสื่อสารต่อไป

จนเมื่อเดือนมกราคม 2554 จึงได้มีการปรับปรุง SRAN Comics ขึ้น โดยมีวัตถุประสงค์ว่าเราควรมีสื่อที่เด็กและเยาวชนเข้าถึงได้ สร้างความเข้าใจแรกให้เกิดขึ้นกับเด็กและเยาวชน เพื่อให้เกิดภูมิปัญญา และมีความตระหนักถึงภัยคุกคามที่อาจเกิดขึ้นจากการใช้ข้อมูลสารสนเทศได้ พร้อมทั้งการความรู้ ความเข้าใจในการปฏิบัติตนให้ปลอดภัยจากการใช้งาน ด้วยการ์ตูนที่นำเสนอนั้นมีสีสัน ลายเส้นที่สดใส มีชีวิตชีวาเหมาะสำหรับการสื่อให้เด็กได้เข้าใจถึงพิษภัยต่างๆในการใช้ อินเทอร์เน็ตและการสื่อสารต่อไปวัตถุประสงค์โครงการ SRAN Comics

1. ต้องการสร้างความตระหนักถึงภัยคุกคามทางด้านข้อมูลสารสนเทศและการสื่อสาร ในรูปแบบของสื่อที่เข้าใจง่าย โดยเฉพาะเด็กและเยาวชน ที่เรียกว่า “Information Security for Kids”

2. สร้างเสริมประสบการณ์ให้สำหรับผู้เริ่มต้นใช้งานคอมพิวเตอร์และอินเทอร์เน็ต ให้เกิดความตระหนักรู้ทันถึงภัยคุกคามในโลกออนไลน์ (Information Security Awareness)

3. จัดทำเป็นชุดการ์ตูนโดยมีเนื้อเรื่องที่สื่อสารเข้าใจได้ง่าย เป็นตอนสั้นๆ ที่สื่อถึงการป้องกันภัยคุกคามทางอินเทอร์เน็ตและสื่อออนไลน์

เว็บไซต์ SRAN Comics ที่ http://comic.sran.org

นนทวรรธนะ สาระมาน

Nontawattana Saraman

หวิวไผ่ลู่ลม ยืนชมขอบคันนา ไกลสุดตาฟ้าแดงเรื่อ

หอมกลิ่นฟาง กรุ่นเจือ แกมกลิ่นเนื้อน้องนาง ไม่จางสดใส

นนทวรรธนะ สาระมาน

Nontawattana Saraman

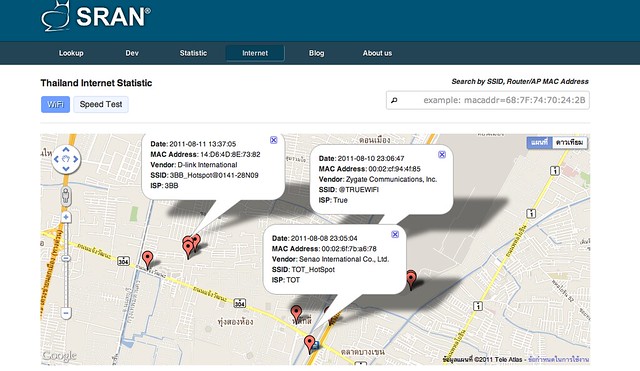

การระบุตัวตนในการใช้งานอินเทอร์เน็ต เป็นเรื่องสำคัญโดยเฉพาะหน่วยงานองค์กรที่มีระบบเครือข่ายคอมพิวเตอร์ (LAN) ที่มีความจำเป็นต้องเชื่อมต่ออินเทอร์เน็ตเพื่อใช้งานหากไม่มีการทำการระบุตัวตนก็จะไม่สามารถทราบได้ว่าเครื่องคอมพิวเตอร์เครื่องใด มีผู้ใช้งานเป็นใครได้เลย ซึ่งหากมีการกระทำความผิดที่เกี่ยวกับคอมพิวเตอร์เกิดขึ้นในองค์กรนั้นก็จะสร้างปัญหาไม่น้อยหากไม่สามารถระบุผู้ใดที่ต้นเหตุของการกระทำผิดได้ อีกทั้งอาจจะมีผลต่อกฏหมายในด้านความมั่นคงปลอดภัยข้อมูลและพระราชบัญญัติว่าด้วยการกระทำความผิดเกี่ยวกับคอมพิวเตอร์ได้เช่นกัน

ทางกลุ่มพัฒนาวิจัย SRAN ได้เล็งเห็นถึงความสำคัญเรื่องการระบุตัวตนขึ้น จึงได้พัฒนาและจัดทำระบบระบุตัวในรูปแบบใหม่ผ่านทาง Cloud computing โดยใช้ code name ในการพัฒนาสิ่งนี้ว่า “SRAN Caribou”

เหตุผลที่ต้องเลือกใช้ “SRAN Caribou” มาใช้ในการระบุตัวตน

1. ประหยัด

หลายหน่วยงาน / บริษัท / องค์กร / โรงเรียน ที่มีขนาดกลางและเล็กในประเทศไทย ยังขาดระบบระบุตัวตนในการใช้งานอินเทอร์เน็ต เนื่องจากงบประมาณในการจัดทำค่อนข้างสูง ด้วยเหตุว่าอุปกรณ์ในการจัดทำระบบระบุตัวตนนั้นยังจำเป็นต้องใช้เครื่องแม่ข่าย (Server) และอุปกรณ์รักษาความมั่นคงปลอดภัยที่มีประสิทธิภาพสูง SRAN Caribou เป็นระบบ Cloud Computer ที่ออกแบบมาใช้เพื่อลดต้นทุนการระบุตัวตนผู้ใช้งานหน่วยงานจึงจะทำให้เกิดการประหยัดงบประมาณในการจัดซื้อไปได้เมื่อเทียบกับการจัดซื้ออุปกรณ์ระบบมาติดตั้งและใช้งานเองในปัจจุบัน

2. มีประสิทธิภาพ

เรื่องการเก็บบันทึกข้อมูลจราจรทางคอมพิวเตอร์ (Log) ที่ดีควรระบุได้ว่า ใคร (who) , ทำอะไร (what) , เวลาใด (when) ที่ไหน (where) ได้ถึงจะสามารถที่จะสืบหาประวัติ และ ร่องรอยในการกระทำความผิดจากการใช้ข้อมูลสารสนเทศได้อย่างเหมาะสม ซึ่งก็มีส่วน ใคร (who) หลายคนคิดว่าเป็นเรื่องระบุแค่ว่าเป็น IP Address อย่างเดียวหรือไม่ หรือค่า MAC Address ในตัวเครื่องซึ่งให้เกิดประโยชน์เพิ่มขึ้นควรเพิ่มเรื่อง Account รายชื่อผู้ใช้งานไปด้วยก็จะเป็นเรื่องที่เกิดประโยชน์กับองค์กรมากขึ้น ดังนั้นหากจะนำเอาชื่อผู้ใช้งานในองค์กรมาระบุตัวตนนั้น ก็จะติดปัญหาเช่นเดียวกับข้อ 1 ที่กล่าวไป ระบบที่สามารถแยกแยะรายชื่อในการระบุตัวตนได้นั้นมีราคาค่อนข้างสูง

3. สะดวกสบาย

การออกบบอยู่ในรูปแบบของ Services ทำให้ผู้ใช้งานไม่มีความจำเป็นต้องลงทุนเพิ่มในส่วนการติดตั้งซอฟต์แวร์และจัดหาเครื่องแม่ข่าย (Server) มาใช้ในองค์กร ดังนั้นจะเพิ่มความสะดวกในการบริหารจัดการและใช้งาน

ด้วยเหตุผลหลักที่กล่าวมานั้นเป็นเหตุผลที่ทางทีมพัฒนา SRAN ได้มีการคิดค้นระบบการระบุตัวตนที่ประหยัดต้นทุนและสามารถใช้งานได้ มีความมั่นคงปลอดภัยขึ้น โดยจัดทำขึ้นในรูปแบบ SaaS (Software as a Services) ผ่านระบบ Cloud Computing โดยที่ผู้ใช้งาน หน่วยงาน / บริษัท / องค์กร / โรงเรียน สามารถใช้งานได้โดยไม่ต้องลงทุนซอฟต์แวร์ และ ฮาร์ดแวร์

ดังแผนภาพ

ภาพที่ 1 แผนภาพการใช้งานระบบ SRAN | Caribou ใช้สำหรับการระบุตัวตนผู้ใช้งานอินเทอร์เน็ต จะเห็นว่าจะแทนคำว่า site 1 , site 2 คือ หน่วยงาน / บริษัท / องค์กร หรือ โรงเรียน นั้นเอง ดังนั้นหากต้องการจะทำการระบุตัวตนจะทำได้โดยผ่านช่องทางเชื่อมต่ออินเทอร์เน็ต ไปยังศูนย์ Data Center ที่เป็นที่ตั้งของระบบ Cloud Computing ที่ใช้ SRAN Caribou อยู่จะทำให้ในแต่ละไซต์งานสามารถทำการระบุตัวตนได้

เมื่อได้มีการระบุตนการใช้งานขึ้นแล้วในแต่ละไซต์จะมีผู้ดูแลไซต์ขึ้นมา 1 account ที่สามารถปรับปรุง เปลี่ยนแปลงและกำหนดสิทธิต่างๆ ที่บริหารจัดการพนักงาน / นักเรียน อื่นๆ ที่อยู่ภายใน หน่วยงาน / บริษัท / องค์กร หรือ โรงเรียนได้เป็นต้น

คุณสมบัติของระบบ SRAN Caribou | Cloud Computer Authentication Services

1. สามารถบริหารจัดการ account ผู้ใช้งานผ่านระบบศูนย์กลางได้โดยผ่านทางอินเทอร์เน็ต

2. สามารถออกรายงาน

– ผลการ Login ตามรายชื่อ account และระยะเริ่มต้นใช้งานอินเทอร์เน็ต / เลิกใช้ ระยะเวลาที่ใช้อินเทอร์เน็ต

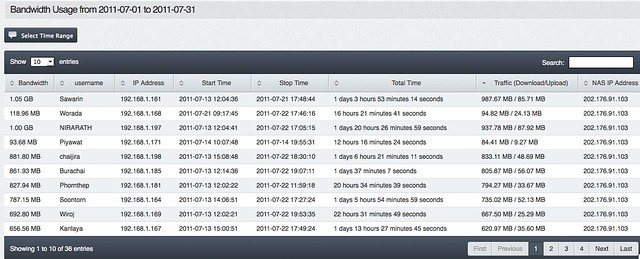

– การใช้งานปริมาณข้อมูลอินเทอร์เน็ต ได้แก่ ปริมาณการ upload และ ปริมาณ Download ซึ่งรายงานผลตามรายชื่อผู้ใช้งานภายในหน่วยงาน / บริษัท / องค์กร / โรงเรียน ได้

– จัดเรียงลำดับการใช้งานอินเทอร์เน็ตตามปริมาณข้อมูลการใช้งาน (Bandwidth) ได้จากผู้ใช้งานอินเทอร์เน็ต มากไปน้อย

– สืบค้นหาประวัติการใช้งานอินเทอร์เน็ตจากรายชื่อ account ได้

3. ในฝั่งผู้ใช้งานไม่ต้องมีระบบ Radius Server หรือ Active Directory (Domain Controller) ก็สามารถใช้งานระบบนี้ได้

4. ไม่ต้องติดตั้งซอฟต์แวร์ และ ฮาร์ดแวร์ ที่ฝั่งผู้ใช้งาน (User)

5. ผู้ดูแลระบบสามารถใช้งานผ่าน Web Portal กลางที่ใช้ในการบริหารจัดการระบบ account ผ่านทางอินเทอร์เน็ต ซึ่งทำให้ผู้ดูแลระบบไม่ต้องติดตั้งซอฟต์แวร์ เพิ่มเติม

ตัวอย่างหน้าจอบริหารจัดการระบบที่จัดทำขึ้นแล้วที่บริษัท Global Technology Integrated

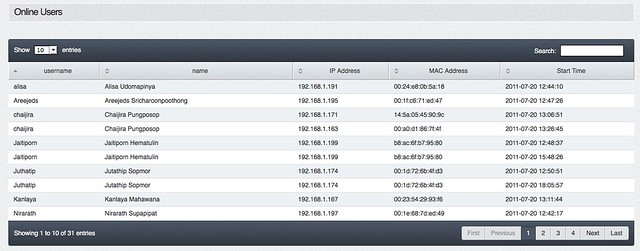

ภาพที่ 2 หน้าจอระบบบริหารจัดการ จะพบว่ามีการจัดเรียงรายชื่อพนักงานบริษัท Global Technology Integrated ชื่อ user ที่ใช้ออกอินเทอร์เน็ต ค่าไอพี (Private IP Address) ค่า MAC Address วันเวลาที่ผู้ user login ใช้งานอินเทอร์เน็ต

คุณสมบัติทั้ง 5 ข้อนี้หากจะให้เกิดประโยชน์สูงสุด หน่วยงาน / บริษัท / องค์กร / โรงเรียน ควรมีระบบ Firewall ที่สามารถส่งข้อมูลผ่านช่องทางอินเทอร์เน็ตในส่วนการระบุตัวตนได้ หากไม่มีทาง SRAN สามารถแนะนำได้ที่เบอร์ 02-982 5445 เพื่อที่ให้หน่วยงานของท่านได้มีการระบุตัวตนได้อย่างเหมาะสมและคุ้มค่าแก่การลงทุนมากที่สุด

เมื่อหนังเรื่องหนึ่งจบ และเป็นหนังที่เราถูกใจประทับใจเราคงต้องรออ่านส่วนประกอบต่างๆของหนังเรื่องนั้นได้แก่ใครเป็นผู้กำกับ ใครเขียนบท นักแสดงนำ และนักแสดงสมทบ รวมไปถึงช่างเทคนิคต่างๆ ที่คอยประคองสร้างหนังเรื่องนั้นให้สำเร็จเสร็จสิ้นจนทำให้เราประทับใจได้ เช่นเดียวกันหลายๆ งานที่ผ่านเข้ามาในชีวิตผมนั้นก็ย่อมมีงานที่ประทับใจที่มิใช่คนดูแต่ประทับใจในแง่ความรู้สึกของตนเอง และความรู้สึกของสังคมที่ถูกถ่ายทอดผ่านสื่อสารมวลชน หรือบุคคลที่เกี่ยวข้อง

นางจีราวรรณ บุญเพิ่ม ปลัดกระทรวงเทคโนโลยีสารสนเทศและการสื่อสาร หรือ ไอซีที และผู้บริหารกระทรวงฯ นำกองลูกเสือไซเบอร์ รวมกว่า 40 คน ซึ่งเป็นเครือข่ายอาสาสมัครไซเบอร์สเกาท์ (CyberScout)เข้าร่วมพิธีทบทวนคำปฎิญาณและสวนสนามของลูกเสือ ณ สนามศุภชลาศัย สนามกีฬาแห่งชาติ เนื่องในวันคล้ายวันสถาปนาคณะลูกเสือแห่งชาติประจำปี 2554 ในวันที่ 1 ก.ค.2554 ที่ผ่านมา โดยมีสมเด็จพระเทพรัตนราชสุดาฯ สยามบรมราชกุมารี เสด็จเป็นประธานในพิธีฯ ซึ่งวันสถาปนาคณะลูกเสือฯ ในปีนี้ยังถือเป็นวันครบรอบ 100 ปีของลูกเสือไทยอีกด้วย

*ไทยรัฐออนไลน์ เมื่อ 5 กรกฎาคม 2554,16.43 น.

เป็นส่วนหนึ่งที่อ่านแล้วผมรู้สึกยิ้มและคิดว่าเราก็เป็นส่วนหนึ่งของโครงการนี้ โดยเฉพาะเรื่องของหลักสูตรในการเรียนการสอนการขยายผลแกนนำ อาสาสมัคร และการเข้าค่าย หลักสูตรเกิน 50%ที่ผมได้ทุ่มเทเขียนขึ้นในช่วงต้นปีที่ผ่านมานี้เอง ผ่านมาเกือบ 6 เดือน โครงการเกิดขึ้นและได้เสียงตอบรับที่ดีกับอาจารย์(แกนนำ)ในแต่ละภูมิภาค ถึงงานนี้แทบไม่เคยเห็นผมเลยแต่ก็รู้สึกว่าหลักสูตรที่ทำขึ้นมันเป็นจริงขึ้นมาแล้ว

http://www.cyberscout.in.th/information.php

นนทวรรธนะ สาระมาน

Nontawattana Saraman

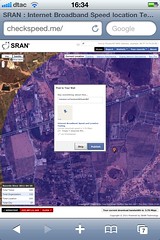

เป็นคำถามที่ทำให้เกิดเป็นผลงานชิ้นใหม่ของทีมพัฒนา SRAN ที่ชื่อว่า “Check Speed Me” เว็บไซต์ http://checkspeed.me

ซึ่งเป็น Project ต่อเนื่องจาก CheckIP Me (http://checkip.me ตรวจสอบตนเองก่อนทำการเล่นอินเทอร์เน็ต)

1. ที่มา

จากที่ได้ทำการทดสอบอินเทอร์เน็ตในหลายๆเว็บไซต์ที่เปิดให้บริการ พบ 3 ประเด็นที่ ทีมงาน SRAN Dev คิดอยากทำระบบตรวจสอบความเร็วอินเทอร์เน็ต (Speed Test) แบบใหม่ที่แตกต่างจากเดิม คือ

1.1 พบว่าในหลายเว็บไซต์ที่ให้บริการตรวจสอบความเร็วอินเทอร์เน็ต (Speed Test) ยังไม่ตอบสนองในเรื่องการระบุตำแหน่งที่ตั้งของการทดสอบความเร็วได้อย่างถูกต้องแม่นยำ หรือ คลาดเคลื่อนจากความเป็นจริงอยู่

1.2 ซอฟต์แวร์ หรือ สคิปต์ (Script) ที่หลายเว็บไซต์ในประเทศไทยนำมาใช้ในการทดสอบความเร็วอินเทอร์เน็ต (Speed Test) เป็นของต่างประเทศทำเสียส่วนใหญ่ใช้ของ ookla net metrics เกือบทั้งหมดที่ให้บริการในประเทศ

1.3 เมื่อพบว่า ซอฟต์แวร์ หรือ สคิปต์ ที่ใช้ทดสอบความเร็วอินเทอร์เน็ต (Speed Test) มักนำเสนอด้วย Flash ดังนั้นหากใช้สมาร์ทโฟนบางยี่ห้อไม่สามารถรองรับการทดสอบความเร็วได้

ทั้ง 3 ประเด็นที่กล่าวมาจึงเป็นที่มาของทีมพัฒนา SRAN จึงได้จัดทำ Check Speed Me ขึ้นเพื่อแก้ไขปัญหาทั้ง 3 ประเด็นที่กล่าว และที่สำคัญเมืองไทยเราจะได้มีซอฟต์แวร์ หรือ สคิปต์ ที่เป็นของคนไทยทำมาใช้กับงานในการทดสอบความเร็วอินเทอร์เน็ต (Speed Test) ซึ่งเป็นอีกทางเลือกหนึ่งของผู้ใช้บริการในการทดสอบความเร็วต่อไป

2. วัตถุประสงค์ ของการพัฒนา

2.1 มีความต้องการที่จะระบุตำแหน่งและพิกัด ของผู้ทดสอบความเร็วอินเทอร์เน็ตได้อย่างอัตโนมัติให้มากที่สุด คลาดเคลื่อนจากตำแหน่งผู้ทดสอบความเร็วไม่เกิน 50 กิโลเมตร โดยไม่ต้องพึ่งระบบ GPS

2.2 จัดทำสถิติเพื่อเป็นประโยชน์ต่อผู้ให้บริการอินเทอร์เน็ต และผู้ใช้งานที่ต้องการทดสอบความเร็วให้สามารถตรวจสอบความเร็วอินเทอร์เน็ต ในสถานที่ต่างๆได้ อย่างถูกต้องและแม่นยำมากขึ้น

2.3 ทำระบบให้สามารถระบุค่าตำแหน่ง ค่าไอพี ค่าระบบปฏิบัติการ และค่าบราวเซอร์ เพื่อเป็นการจัดทำสถิติอันเป็นประโยชน์ต่อการพัฒนาบริการของผู้ให้บริการอินเทอร์เน็ตได้ถูกต้องมากขึ้น

2.4 รองรับระบบเครือข่ายสังคมออนไลน์ เพื่อความสะดวกในการตรวจสอบความเร็วได้เข้าถึงผู้ใช้งานมากขึ้น

2.5 สำหรับผู้ให้บริการอินเทอร์เน็ต ที่ต้องการทำสอบความเร็วเน็ตของเครือข่ายตนเอง ก็สามารถดูประวัติการทดสอบและตำแหน่งพิกัดได้อย่างแม่นยำ อีกทั้งออกเป็นรายงานผลอันแม่นยำมากขึ้น

3. วิธีใช้งาน

การใช้งาน Check Speed Me สามารถทำได้ 2 ทางคือ

– ผ่านเว็บไซต์ http://checkspeed.me

– ผ่าน Facebook Application http://apps.facebook.com/checkspeed

ซึ่งทั้งคู่มีการใช้งานเหมือนกัน เมื่อเข้าใช้บริการ Check Speed Me

3.1 ข้อควรปฏิบัติ ดังนี้

– หากใช้คอมพิวเตอร์ทั่วไป ไม่ว่าเป็นคอมพิวเตอร์ ตั้งโต๊ะ (PC) หรือ โน็ตบุ๊ค (Notebook) ควรใช้บราวเซอร์ (Browser) ที่ทันสมัย เช่น

ซึ่งในปัจจุบันส่วนใหญ่แล้วบราวเซอร์จะให้ผู้ใช้งานอัพเดทเวอร์ชั่นใหม่ให้โดยอัตโนมัติอยู่แล้วจึงไม่มีปัญหาในการใช้บริการ Check Speed Me สำหรับใช้คอมพิวเตอร์ทั่วไปทดสอบ

ในคอมพิวเตอร์ควรทำการ Allow location เมื่อบราวเซอร์ (Browser) จากคอมพิวเตอร์ หรือ จากมือถือ ได้ถาม เพราะส่วนนี้จะทำให้ทราบตำแหน่งที่ใกล้เคียงความเป็นจริงของผู้ใช้งานมาก ที่สุด คลาดเคลื่อนไม่เกิน 5 กิโลเมตรจากตำแหน่งผู้ใช้งาน

– หากใช้สมาร์ทโฟน / Tablet นั้นสามารถใช้บริการนี้ต้องเปิด Location Services ที่ชนิดบราวเซอร์ (Browser) ไว้ก็สามารถใช้งานได้ทันที

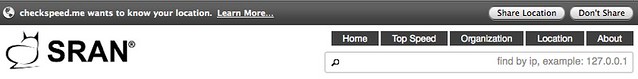

เมื่อได้เปิดเข้าเว็บไซต์ http://checkspeed.me จะเห็นว่าบราวเซอร์ถามให้คลิกเพื่อแชร์ตำแหน่ง ให้ผู้ใช้งานคลิก Share Location

การทดสอบความเร็วกดปุ่ม Click here! ระบบจะทำการ Loading เพื่อตรวจสอบความเร็วอินเทอร์เน็ต

3.2 เมนูและการใช้งาน

เมนูใน Check Speed Me ประกอบด้วย

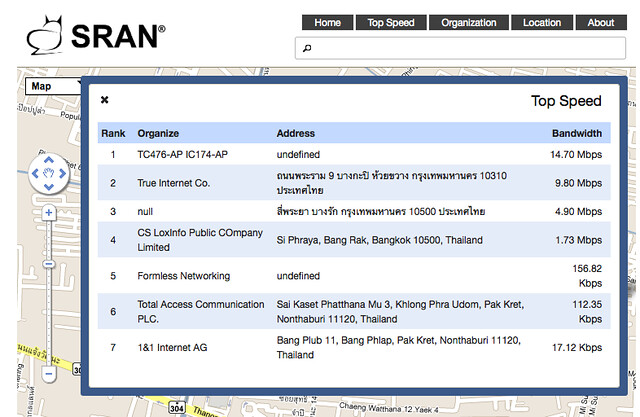

– Top Speed จัดเรียงสถิติผู้ให้บริการรายใดที่ทำการทดสอบความเร็วแล้วมีค่า Bandwidth สูงที่สุด

(786 x 512)

ภาพแสดงผลสถิติในเมนู Top Speed จากภาพเป็นผลการเก็บสถิตเริ่มต้นในวันที่ 22 เมษายน 2554

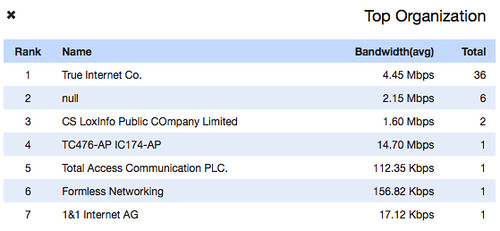

– Organization จัดเรียงค่าเฉลี่ย Bandwidth ตามรายชื่อหน่วยงาน / ผู้ให้บริการอินเทอร์เน็ต

การวัดค่าความเร็ว Bandwidth ในส่วนนี้จะเกิดจากการวัดจากค่าเฉลี่ย จากจำนวนครั้งที่ทดสอบโดยทำการเรียงลำดับค่าเฉลี่ยจากมากไปน้อย

ภาพแสดงผลสถิติในเมนู Organization จากภาพเป็นผลการเก็บสถิตเริ่มต้นในวันที่ 22 เมษายน 2554

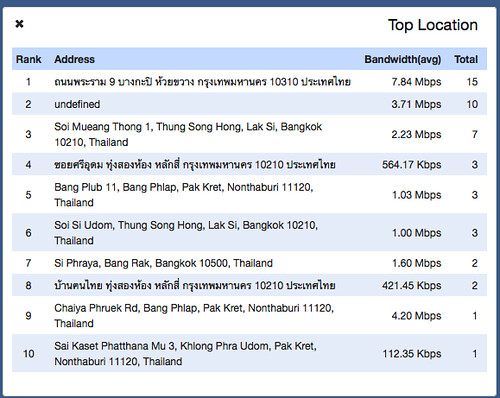

– Location คือจัดทำสถิตการทดสอบความเร็วอินเทอร์เน็ต ตามที่อยู่ของผู้ที่ทำการทดสอบ ซึ่งส่วนนี้จะทำให้เราทราบว่า ตำแหน่ง / ที่อยู่ / สถานที่ ใดที่มีความเร็วในการใช้งานอินเทอร์เน็ตสูงสุด ซึ่งค่าการจัดสถิติที่ได้นั้นเป็นค่าเฉลี่ยจากการทดสอบ โดยทำการเรียงลำดับค่าเฉลี่ยจากมากไปน้อย

ภาพแสดงผลสถิติในเมนู Location จากภาพเป็นผลการเก็บสถิตเริ่มต้นในวันที่ 22 เมษายน 2554

ทั้งหมดที่กล่าวมานี้ ก็ถือว่าเป็นอีกผลงานหนึ่งที่ทีมพัฒนา SRAN ความตั้งใจและภูมิใจนำเสนอ

ช่วงนี้จึงอยากขอความร่วมมือ พี่น้องในสังคมออนไลน์ (Facebook Check Speed ME) ลองช่วยกันทดสอบกันหน่อย เพื่อว่าจะได้มีการแก้ไขปรับปรุงโปรแกรมให้ดีขึ้นต่อไป

นนทวรรธนะ สาระมาน

ขอบคุณครับ

Link ผลงาน SRAN พัฒนา ที่ได้จัดทำในรูปแบบ Web-base Application

SRAN Data Safehouse : http://safehouse.sran.net

SRAN Lookup : http://www.sran.org

Check IP Me : http://checkip.me

Protect your Link : http://sran.it

olo Mission invisible : http://olo.im