หนังสือพิมพ์รายวันสยามรัฐ “สราญ” ร่วมวง IT Security ส่ง ‘SRANWall’ ทำตลาดชิงแชร์ 100 ล้าน

หนังสือพิมพ์รายวันสยามรัฐ “สราญ” ร่วมวง IT Security ส่ง ‘SRANWall’ ทำตลาดชิงแชร์ 100 ล้าน

‘ความว่าง’ หรือที่บาลีเรียกว่าสุญญตา ก็เพราะเห็นว่านี่เป็นหัวใจแห่งคำสอนของท่านอาจารย์พุทธทาส

ท่านอาจารย์เองเคยกล่าวไว้ว่า “ธรรมที่ลึกที่สุดก็คือเรื่องสุญญตา นอกนั้นเรื่องตื้น ธรรมที่ลึกจนต้องมีพระตถาคตตรัสรู้ขึ้นมาและสอนนั้นมีแต่สุญญตา เรื่องนอกนั้นเรื่องตื้น ไม่จำเป็นจะต้องมีตถาคตเกิดขึ้นมา”

สุญญตา หมายถึง สภาพของความจริงที่ดำเนินไปอย่างต่อเนื่อง เปลี่ยนแปลงไปเรื่อยๆตามเหตุปัจจัย และหมายถึงความจริงแบบองค์รวมมากกว่าความจริงแบบแยกส่วน

สภาพความจริง ที่สรรพสิ่งในโลกล้วนอิงอาศัยกันเกิดขึ้นและมีอยู่ ด้วยเหตุนี้แต่ละสิ่ง จึงปราศจากแก่นสารในตัวเอง (self-nature) หรือพูดอีกแบบหนึ่งคือไม่มีอัตลักษณ์แยกต่างหาก (separate identity)

หรืออีกนัยหนึ่งคือ การไม่มีแก่นสารในตัวเองภาษาสันสกฤตเรียกว่าไม่มี สวภาวะ แต่ข้อนี้ไม่ได้หมายความว่าสิ่งทั้งหลายในโลกไม่มีอยู่จริง หากมีอยู่โดยสัมพัทธ์และสัมพันธ์กับสิ่งอื่นๆ ไม่มีสิ่งใดอุบัติขึ้นได้โดยอิสระ

หลวงพ่อนัทฮันห์ อาจารย์เซนที่มีชื่อเสียงจึงบอกว่า ความเป็นสุญญตาเกี่ยวโยงอยู่กับความเป็นอนัตตาอย่างใกล้ชิด สิ่งต่างๆ’แค่ว่างจากตัวตน แต่เต็มไปด้วยทุกสิ่งทุกอย่าง‘ หรือพูดตามท่านคุรุนาคารชุน ก็ต้องบอกว่า”เพราะความว่างนี่แหละ ที่ทำให้ปรากฏการณ์ทั้งหลายก่อรูปขึ้นมาได้”

หลักธรรมเรื่องความว่างนั้น เกี่ยวโยงกับคำสอนของพระพุทธองค์เรื่อง อิทัปปัจจยตาหรือปฏิจจสมุปบาทจนแทบเป็นเนื้อเดียวกัน

ความจริง ธรรมชาติเลื่อนไหลไปตามกฏดังกล่าวอยู่แล้ว มีแต่มนุษย์เท่านั้นที่บ่อยครั้ง หยั่งไม่ถึงกฏแห่งการไร้ตัวตน กฏแห่งการอิงอาศัยกันและกันเกิดขึ้นมีอยู่ ตลอดจนกฏแห่งการแปรเปลี่ยนเลื่อนไหลไปตามเหตุปัจจัย ทุกอย่างในโลกธรรมชาติล้วนดำเนินไปในอ้อมกอดของสุญญตา สรรพสิ่งยืมตัวเองมาจากการมีอยู่ของสิ่งอื่น ใน ทะเลมีสายฝน ในหยาดฝนมีทะเลกว้าง ละอองไอในก้อนเมฆ แท้จริงแล้วคือท้องทะเลที่กำลังเดินทาง เมื่อเราเห็นฝนก็คือเห็นทะเล เห็นทะเลก็คือเห็นฝน ซึ่งหมายถึงว่าเหตุและผลสามารถไหลย้อนกลับไปกลับมา ไม่จำเป็นว่าอย่างหนึ่งเป็นต้นเหตุของอีกอย่างหนึ่ง การมีอยู่ของสิ่งใดก็ตาม เป็นผลมาจากการชุมนุมของนานาปัจจัย เมื่อปัจจัยพร้อมสิ่งนี้จึงเกิด เมื่อปัจจัยเปลี่ยนสิ่งนั้นจึงดับ เหมือนเมล็ดพันธุ์ไม้ผลิงอก ปัจจัยต้องพร้อมทั้งดิน น้ำ แสงตะวัน

ตรงนี้จึงนำมาสู่ประเด็นสำคัญที่สุดเกี่ยวกับอิทัปปัจจยตา คือการนำหลักธรรมดังกล่าวมาส่องให้เห็นความว่างอันเป็นลักษณะของโลก แต่การหยั่งถึงสภาพสุญญตาของโลกเป็นสิ่งที่ยากมาก และแทบจะเป็นไปไม่ได้เลย ถ้าเราไม่อาศัยหลักธรรมนี้มาขัดเกลาตัวเองเสียก่อน

ดังที่พระพุทธเจ้าได้ทรงตอบคำถามพระอานนท์ เกี่ยวกับสภาพสุญญตาของโลกว่า ‘โลกสูญ…เพราะว่าสูญจากตนและจากสิ่งที่เนื่องด้วยตน’

จากพุทธวัจนะดังกล่าว เราอาจอ่านความหมายได้สองทางคือ หนึ่ง โลกเป็นความว่างเพราะสรรพสิ่งไม่มีตัวตนแท้จริง สอง จะเห็นความว่างของโลกได้ ก็ต้องเข้าใจความว่างตัวตนของเราด้วย

ท่านอาจารย์พุทธทาสเองก็เน้นว่า เรื่องปฏิจจสมุปบาทนั้น ที่สำคัญคือต้องมาใช้มองด้านใน คำกล่าวของท่าน ที่ว่า’ว่างจากตัวกูของกูเท่านั้น จะว่างหมดจากทุกสิ่ง‘ เท่ากับบอกว่าถ้าอยากจะหยั่งเห็นอิทัปปัจจยตาภายนอกนั้น ต้องเริ่มต้นด้วยการหยั่งถึงอิทัปปัจจยตาภายใน

อันนี้หากอ่านให้ลึกลงไป ก็ต้องสรุปว่า เหตุการณ์ต่างๆที่เกิดในโลก ไม่ใช่เรื่องภายนอกเท่านั้น หากเป็นเรื่องที่เกิดขึ้นภายในด้วย และจะต้องดับเหตุการณ์ภายในเสียก่อน จึงจะดับเหตุการณ์ภายนอกได้

อันที่จริงประเด็นสำคัญมันอยู่ที่ภายในนั่นแหละ คือถ้าบุคคลหยั่งไม่ถึงความว่างอันเป็นธรรมชาติของโลก หยั่งไม่ถึงกฏเหล็กของอิทัปปัจจยตา ก็จะมองปัญหาผิดไปจากความจริง และแก้ปัญหาโดยไม่สอดคล้องกับความจริง ซึ่งก็คือเพิ่มปัญหาขึ้นมาอย่างต่อเนื่องไม่สิ้นสุด

การที่คนเรามองไม่ไม่เห็นสุญญตา ทำให้ชอบแบ่งโลกออกเป็นคู่ขัดแย้งต่างๆ ชอบบัญญัติลงไปว่า สิ่งนั้นดี สิ่งนี้ชั่ว สิ่งนี้สวย สิ่งนั้นอัปลักษณ์ สิ่งนี้บริสุทธิ์ สิ่งนี้มีมลทิน ฯลฯ การมองโลกแบบทวิภาวะเช่นนี้ แท้จริงแล้วมักผูกโยงอยู่กับอัตตา ซึ่งนำไปสู่การปะทะกันขัดแย้งอยู่เนืองๆ เพราะต่างฝ่าย ต่างอยากกำหนดความเป็นไปของโลกด้วยปัจจัยเดียวคือตัวเองและโทษผู้อื่นเป็นต้นเหตุโดดๆแบบไม่มีที่มาที่ไป

แต่กฏแห่งความว่างเป็นกฏเหล็ก ละเมิดแล้วก็มีแต่หาทุกข์ใส่ตัว ตรงนี้เองคืออำนาจแห่งความว่าง… อำนาจแห่ง’พระเจ้าอิทัปปัจจยตา‘

ความจริงของโลกคือภาวะแยกเป็นคู่ๆแบบขาวล้วนดำล้วนนั้น เป็นแค่เรื่องสมมติ เป็นบัญญัติทางโลกที่อาจทำได้กระทั่งมีประโยชน์ หากอยู่ในระดับพอเหมาะพอสมไม่ยึดติด อีกทั้งรู้เท่าทันมัน แต่ถ้าใครก็ตาม พาทัศนะเช่นนี้เตลิดไปอย่างไร้ขอบเขต สุดท้ายย่อมติดกับอยู่กับความขัดแย้งชนิดหาทางออกไม่ได้ ทั้งขัดแย้งในตัวเองและขัดแย้งกับผู้อื่น

อันที่จริงในเรื่องความสุดโต่งของทัศนะที่จะยืนยันว่า สิ่งใดมีอยู่ สิ่งใดไม่มีอยู่ หรือสิ่งใดผิด สิ่งใดถูกตามโลกบัญญัตินั้น พระพุทธองค์ได้ทรงเตือนไว้แล้วว่า ไม่ทำให้เกิดปัญญา

ดังพุทธวัจนะในกัจจานโคตตสูตรซึ่งทรงกล่าวไว้ว่า

‘โลกนี้โดยมากอาศัยส่วน 2 อย่าง คือ ความ มี1 ความไม่มี1 ก็เมื่อบุคคลเห็นความเกิดแห่งโลกด้วยปัญญาอันชอบตามเป็นจริงแล้ว ความไม่มีในโลก ย่อมไม่มี เมื่อบุคคลเห็นความดับแห่งโลกด้วยปัญญาอันชอบตามเป็นจริงแล้ว ความมีในโลก ย่อมไม่มี โลกนี้โดยมากยังพัวพันด้วยอุบาย อุปาทานและอภินิเวส แต่พระอริยสาวกย่อมไม่เข้าถึง ไม่ถือมั่น ไม่ตั้งไว้ซึ่งอุบายและอุปาทานนั้น…’

ในพระสูตรของฝ่ายมหายาน ประเด็นการก้าวพ้นทวิภาวะ ( dualism ) หรือก้าวพ้นการแบ่งแยกความจริงออกเป็นคู่ตรงข้ามนั้น ถือเป็นเรื่องสำคัญมาก เพราะมีแต่ก้าวพ้นการยึดมั่นในสิ่งนี้เท่านั้น จึงจะได้กุญแจไปสู่การเข้าใจสุญญตา

ดังจะเห็นได้จากข้อความในคัมภีร์วิมลเกียรตินิทเทสสูตร (ปริเฉท9) ซึ่งบรรดาพระโพธิสัตว์หลายองค์ ได้ตอบคำถามของท่านวิมลเกียรติคฤหบดีในเรื่องนี้ไว้อย่างละเอียด

‘กุศล อกุศลชื่อว่าเป็นธรรมคู่ ผู้ใดไม่เกิดความรู้สึกยึดถือ ก่อเกิดกุศล ฤาอกุศล รู้แจ้งเห็นจริง เข้าถึงอัปปณิหิตธรรม จึงชื่อว่าเข้าสู่อไทฺวตธรรมทวาร’

‘บาป บุญ ชื่อว่าเป็นธรรมคู่ ผู้ใดรู้แจ้งว่า เนื้อแท้ภาวะแห่งบาป มิได้ผิดแปลกจากบุญเลย ใช้วชิรปัญญาเข้าไปตัดความติดแน่นในลักษณะแบ่งแยกเสียได้ ไม่มีผู้ถูกผูกพันฤาไม่มีผู้หลุดพ้น จึงชื่อว่าเข้าสู่อไทฺวตธรรมทวาร’

ท่านอาจารย์พุทธทาสเอง ก็ยืนยันในเรื่องข้ามพ้นทวิภาวะไว้อย่างชัดเจน โดยกล่าวว่า

‘เราจะต้องเรียนรู้เรื่องอิทัปปัจจยตา เพื่อว่าเราจะได้เดินอยู่ในมัชฌิมาปฏิปทา ไม่ไปโง่ไปหลงในของเป็นคู่ๆ ของเป็นคู่ที่ระบุไปยังข้างใดข้างหนึ่งโดยเด็ดขาดนั้น ไม่ใช่อิทัปปัจจยตา เป็นสิ่งสมมติ.. ‘

อ้างอิงจากงานสัมนา อำนาจแห่งความว่าง ความว่างแห่งอำนาจ

เคยบ้างไหมครับ ที่เสียงเพลงทำให้เรานึกถึงความหลัง เมื่อดนตรีเริ่มบรรเลง เรามักจะย้อนเวลา กับสถานที่ หรือเหตุการณ์นั้นได้ ด้วยศาสตร์หลายแขนงวิชาได้บอกเราไปต่างๆ เพื่ออธิบายปรากฏการณ์นี้

ข้อสรุปคงไม่มีอะไร เพราะว่าเรา เป็นเพียงคนเดินดิน

ยามบ่ายวันหนึ่งที่ฟ้ามืดและสลัว เหมือนกับว่าพายุจะเข้า ผมได้หยิบเทปเพลง และบรรจุลงเครื่องเล่นเทป ที่ซึ่งกลายเป็นของหายากเสียแล้วสำหรับยุคโลกแบน เครื่องเล่นเทปเพลงดูสกปรกและเก่า ฝุ่นจับหนา แลดูถึงความเสื่อมถอย ตามอายุขัย ภายนอกหน้าต่างบ้าน ได้ยินเสียงฟ้าร้อง เมื่อส่องสายตา แลเห็นแสงเงาพาดผ่านหน้าต่าง นิ้วผมได้กดปุ่ม Play เครื่องเล่นเทปที่สภาพเก่า ได้เริ่มทำงาน เสียงเม้าออร์แกน และกีตาร์โปร่งได้บรรเลงขึ้น จากลำโพงข้างเดียว หลังจากที่ภายนอกบ้าน สายฝนก็เริ่มลงเม็ด ปอยๆ ลมเย็นช่ำ สบาย เสียงร้องตามเนื้อเพลงก็ปรากฎ

“คนเดินดิน ดำรงชีวิตธรรมดา เวลาหน้าที่ ออกทำมาหากิน ทำเป็นนิจศิล ชินกับความเหนื่อยล้า …”

เมื่อเพลงบรรเลงจบ ผมเอื้อมนิ้วมือปัดฝุ่นที่ติดบนฝาเทปและแลดูชื่อศิลปิน จำได้ว่าได้ซื้อเทปชุดนี้สมัยเรียนชั้นมัธยมปลาย และเมื่อได้ฟังเพลงนี้แล้ว นึกถึงภาพอดีตขึ้นมาทันที เป็นเพลงที่เตือนสติได้ดี

และทำให้ตะหนักรู้ว่า “เราแค่คนเดินดิน”

เพลงคนเดินดิน อารักษ์ อาภากาศ

ภาพจาก Nikonianthailand ชีวิต กับ เรือ ที่เป็นนิจศิล

หากศิล คือ ความปกติ

และความปกติของชีวิต ทำให้เกิดความสุข

ทำเป็นนิจศิล คือ ดำรงชีวิตธรรมดาอย่างปกติ

ความสุขของเรา คือ ความปกติที่ดำรงชีวิตอย่างธรรมดา

นนทวรรธนะ สาระมาน

Nontawattana Saraman

21/09/51

Link : สิ่งธรรมดา คือ สิ่งวิเศษ (http://nontawattalk.blogspot.com/2008/04/blog-post.html)

เนื่องจากกฏหมายนี้ออกมามีเสียงวิจารณ์อยู่จำนวนมาก ถึงจะมากด้วยเสียงบ่นก็ต้องทำความเข้าใจว่า นี้เป็นมิติใหม่ของวงการไอซีทีประเทศไทย ที่จะก้าวไปอีกก้าวหนึ่ง จากเดิมเรามักจะแก้ปัญหาที่ปลายเหตุเสมอ ในกรณีที่มีผู้บุกรุกระบบไม่ว่าเป็นคนภายนอกองค์กร หรือคนในองค์กรเอง ที่เป็นอาชญากรทางคอมพิวเตอร์ ทั้งที่ทำด้วยเจตนา และด้วยความรู้เท่าไม่ถึงการณ์ หลักฐานสำคัญสำหรับการสืบสวนสอบสวนคือ Log ในอดีตที่ยังไม่มีกฏหมายคงมีหลายหน่วยงานที่อาจไม่ให้ความสำคัญกับเรื่อง ระบบรักษาความมั่นคงปลอดภัยทางข้อมูลเลยก็ว่าได้ และเมื่อเกิดปัญหาก็มักจะสืบหาผู้กระทำความผิดจากทางโลก มากกว่าทางธรรม นั้นคือ ทางโลกใช้พฤติกรรมมนุษย์ (Hacker) ไม่ว่าเป็นรัก โลภ โกรธ หลง มาใช้ในการสืบหา ในทางธรรม คือเทคโนโลยี เช่นระบบดิจิตอลที่ไม่หลอกคนใช้งาน แสดงผลอย่างไรก็ว่าไปอย่างนั้น การที่จะหาผู้กระทำความผิดทางระบบคอมพิวเตอร์มาลงโทษเมื่อสมัยก่อนจึงเป็น เรื่องที่ยากและเป็นเรื่องไกลตัว จากสถิติการใช้งานอินเตอร์เน็ตที่สูงขึ้นในอัตราที่ก้าวกระโดดทุกปี ปรากฏว่ามีคดีฟ้องร้องกันในด้านระบบไอทีไม่น้อยกว่า 2 คดีในแต่ละเดือน และมีแนวโน้มที่สูงขึ้น จึงขออยากทำความเข้าใจให้มากขึ้นสำหรับผู้ที่ศึกษาหาข้อมูล พ.ร.บ. ว่าด้วยการกระทำความผิดเกี่ยวกับคอมพิวเตอร์ นี้ขึ้นอีกครั้ง โดยจะเน้นไปที่เนื้อหาใจความสำคัญที่เป็นหัวใจของกฏหมายฉบับนี้

สาระสำคัญของกฏหมายว่าด้วยการกระทำความผิดเกี่ยวกับคอมพิวเตอร์ ที่ประกาศขึ้นนั้นคือ “ต้องการหาผู้กระทำความผิดมาลงโทษ”

หลายคนไปสนใจว่าต้องเก็บ Log อย่างไรถึงจะตรงตาม พ.ร.บ ฉบับนี้ แต่หากเข้าใจความหมายและหัวใจของกฏหมายฉบับนี้แล้วจะเป็นประโยชน์อย่างยิ่ง สำหรับการเตรียมตัวในการรับมือกับการเปลี่ยนแปลงทั้งองค์ความรู้ และการปรับตัวในการใช้ระบบสารสนเทศให้มีความตระหนักถึงภัยอันตรายมากขึ้น และส่วนหนึ่งที่ต้องนำมาศึกษากันมากขึ้นนั้นคือ การสร้างจริยธรรมในการใช้คอมพิวเตอร์ (Computer / Internet Ethics) จริยธรรมจะมีความสัมพันธ์พื้นฐานระหว่างมนุษย์ที่ต้องใช้หลัก “เอาใจเขามาใส่ใจเรา” หากเรามีสติและมีความตะหนักรู้ ก็ย่อมเกิดผลดีในโลกไซเบอร์นี้ได้

ดังนั้น Log files เป็นเพียงเครื่องมือหนึ่งที่ใช้ในการสืบสวนสอบสวน และใช้ในการประกอบคดีเพื่อหาผู้กระทำความผิดทางคอมพิวเตอร์

ปัญหาส่วนใหญ่ที่มักเกิดความเสี่ยงภัยไม่ว่าเป็น การหมิ่นประมาท การก่อการร้าย การขโมยข้อมูล การปลอมแปลงข้อมูล การก่อกวนทำให้ผู้อื่นเสียหาย มักจะเกิดจากการใช้งานอินเตอร์เน็ต หนีไม่พ้น Application Protocol ดังต่อไปนี้ คือ Web (HTTP, HTTPS) , Mail (SMTP , POP3 , IMAP อื่นๆ) , Chat (MSN , Yahoo , ICQ , IRC อื่นๆ) , VoIP , การ Upload / Download ที่อาจมีละเมิดทรัพย์สินทางปัญญา โดยใช้การใช้โปรแกรมพวก P2P , การ Remote Access ทั้งจากภายในองค์กร สู่ภายนอก และ ภายนอกองค์กร เข้าสู่ระบบภายใน เป็นต้น ล้วนมีความเสี่ยงหากใช้ด้วยพฤติกรรมที่ไม่เหมาะสมและขาดจริยธรรม ซึ่งอาจทำให้เกิดเป็นคดี ตามมาตรา 5 – 16 ได้เช่นกัน

โดยความเสี่ยงภัยดังกล่าวสามารถมองได้ 2 มุม คือ

1. มุมภายในองค์กร ความหมายขององค์กรนี้คือ บริษัท , สถาบันการศึกษา , โรงแรม , โรงพยาบาล , ร้านอินเตอร์เน็ตคาเฟ่ อื่นๆที่มีการเชื่อมต่ออินเตอร์เน็ตหรือเชื่อมข้อมูลสู่ภายนอกองค์กร (Extranet) ส่วน ต้องมีการเก็บบันทึกข้อมูลจราจร (Log) ส่วนสถานที่ให้บริการเครือข่ายไร้สาย (อ่านเพิ่มเติมได้ที่ http://www.sran.net/archives/169) เช่น ร้านกาแฟ, อาพาท์เม้น อื่นๆที่เป็นสาธารณะที่สามารถใช้ระบบอินเตอร์เน็ตเชื่อมต่อข้อมูลได้ จำเป็นต้องเก็บบันทึกข้อมูลจราจร หรือที่เรียกว่า Log เพื่อเป็นประโยชน์ในการสืบหาผู้กระทำความผิด เมื่อมีการฟ้องร้องขึ้นมาจะได้หาผู้กระทำความผิดได้อย่างสะดวกมากขึ้น

2. มุมระดับเครื่องคอมพิวเตอร์ ที่ให้บริการ เช่น ผู้ให้บริการเว็บไซด์ทั้งที่เป็น Hosting และ Webmaster ที่มี Domain (www.xyz.com) หรือมี Domain ใช้ในการรับส่งข้อมูล (FTP, Storage Server) หรือให้บริการสนทนาออนไลท์ (Chat Server เช่น IRC Server เป็นต้น) , ผู้ให้บริการ Mail Server , VoIP Server หรือให้บริการอินเตอร์เน็ต ISP ก็ควรต้องมีการเก็บบันทึกข้อมูลผู้ใช้งาน เพราะผู้ใช้บริการอาจสร้างความเสี่ยงให้เกิดคดีตามมาตรา 5 -16 ได้ ไม่ว่าผู้ใช้บริการเว็บ เว็บบอร์ด ผู้ใช้บริการ ISP ที่มี Account จากการเสียค่าบริการอินเตอร์เน็ต อาจใช้อินเตอร์เน็ตหมุนเบอร์โทรศัพท์ใช้ในทางที่ไม่เหมาะสม

ทั้ง 2 ข้อนี้พบว่าส่วนใหญ่แล้วผู้ที่มีความเสี่ยงภัยที่ก่อเหตุการอันไม่พึ่งประสงค์ ล้วนแล้วแต่เป็น ผู้ใช้งาน (User)

ในมุมที่หนึ่ง : หน่วยงานที่ยังขาดโครงสร้างพื้นฐาน (ICT Infrastructure) เป็นเรื่องยากที่จะควบตุมการใช้งาน User ในองค์กรได้ หากยังไม่สามารถควบคุมการใช้งาน User ได้แล้วความเสี่ยงภัยย่อมเกิดขึ้นอย่างแน่นอน หากไม่มีการควบคุมการใช้งาน User นั้นคือ ขาดการควบคุมการใช้งาน User สำหรับใช้อินเตอร์เน็ต และขาดการควบคุมการใช้งาน User ที่ใช้ระบบไอซีทีภายในองค์กร เช่น การแชร์เอกสารไฟล์ , ขาดระบบระบุตัวตน (A=Authentication A=Authorization A=Accounting A=Auditing) , ขาดการมีสิทธิที่จะลงซอฟต์แวร์ในเครื่อง หรือการมีสิทธิในการรีโมตเข้าเครื่องสำคัญๆโดยปราศจากการเก็บบันทึก เช่น การ Telnet , Remote Desktop , FTP , VNC , VPN เป็นต้น

การควบคุม User ในการใช้งานอินเตอร์เน็ตไม่ใช่เรื่องยาก สามารถทำได้หลายวิธี แต่การควบคุม User การใช้งานภายในองค์กรเป็นเรื่องที่ยากและต้องใช้วิธีการออกแบบระบบจากผู้เชี่ยวชาญและมีประสบการณ์

จึงกล้าพูดอย่างชนิดว่าเป็นความจริงว่าน้อยนักที่หน่วยงานในบ้านเราจะมีความพร้อมทางโครงสร้างพื้นฐาน ICT Infrastructure

ความหมายของโครงสร้างพื้นฐาน (ICT Infrastructure) นั้นคือ ต้องมีเทคโนโลยีที่เหมาะสม ต้องมีคนดูแลเทคโนโลยีให้เหมาะสม และมีนโยบายที่เหมาะสมในการจัดระเบียบการทำงานให้มีความเป็นมาตราฐาน และควบคุมคนเพื่อให้คนควบคุมเทคโนโลยีได้อย่างสอดคล้องกัน

ดังนั้นจากการวิจัยและพัฒนากว่า 4 ปีพบว่าหน่วยงานส่วนใหญ่ในประเทศไทย ยังขาดเรื่องโครงสร้างพื้นฐาน (ICT Infrastructure) ดังนั้นเพื่อเป็นการอำนวยความสะดวกจึงได้จัดทำอุปกรณ์ที่ชื่อว่า SRAN Security Center เราจะช่วยลดปัญหานั้นได้คือเราไม่จำเป็นต้องนำ Log จากทุกเครื่องคอมพิวเตอร์มาประมวลผลที่ศูนย์กลางเป็นเก็บเป็นหลักฐาน ซึ่งในความเป็นจริงแล้วเป็นเรื่องที่ยากมากในการติดตั้งให้ครบและมีค่าใช้จ่ายสูงมาก แต่เราใช้เทคนิคทั้ง 4 ส่วนคือ Network Analysis , Network IDS/IPS , VA/VM และ Syslog เฉพาะเครื่องแม่ข่ายที่สำคัญ รวมถึงเทคนิคการ Correlation คือการจับเปรียบเทียบเหตุการณ์ให้โยงความสัมพันธ์จากพฤติกรรมการใช้งานและ ภัยคุกคามที่พบ นำมาเรียบเรียงเพื่อให้เข้าใจง่าย ตามแบบอย่าง Chain of Event นั้นคือห่วงโซ่ของเหตุการณ์ ที่พูดถึง ใคร (Who) , ทำอะไร (What) , ที่ไหน (Where) , เมื่อไหร่ (When) , อย่างไร (How/Why) ซึ่งถือว่าเทคนิคนี้จะช่วยลดปัญหาความซับซ้อนทางด้านเทคโนโลยีไปได้สูงมาก และเป็นสูตรลัดในการจัดหาอุปกรณ์ด้านระบบรักษาความมั่นคงปลอดภัยเพื่อใช้ เป็นตัวสอดส่องภัยคุกคามและเก็บบันทึกข้อมูลจราจร ที่เกิดขึ้นในองค์กรที่ยังขาดโครงสร้างพื้นฐานเป็นอย่างมาก

ใน ต้นปีที่ผ่านมาเราได้นำนวัตกรรมนี้ไปโชว์ที่งาน CeBIT ประเทศเยอรมัน จนได้รับความชื่นชมในส่วนผสมผสานเทคโนโลยีได้อย่างลงตัวและกระชับในด้าน ผลลัพธ์ที่ปรากฏ ที่เรียกว่า ระบบ Hybrid Log Recorder และนี้เป็นมิติใหม่การประยุกต์เทคโนโลยี SRAN จึงถือได้ว่าสร้างมาเพื่อค้นหาผู้กระทำความผิดทางอาชญากรรมคอมพิวเตอร์ได้ เรียบง่ายและสมดุลที่สุด “Simple is the Best”

ใน ต้นปีที่ผ่านมาเราได้นำนวัตกรรมนี้ไปโชว์ที่งาน CeBIT ประเทศเยอรมัน จนได้รับความชื่นชมในส่วนผสมผสานเทคโนโลยีได้อย่างลงตัวและกระชับในด้าน ผลลัพธ์ที่ปรากฏ ที่เรียกว่า ระบบ Hybrid Log Recorder และนี้เป็นมิติใหม่การประยุกต์เทคโนโลยี SRAN จึงถือได้ว่าสร้างมาเพื่อค้นหาผู้กระทำความผิดทางอาชญากรรมคอมพิวเตอร์ได้ เรียบง่ายและสมดุลที่สุด “Simple is the Best”

ส่วนสำคัญประการหนึ่ง SRAN คือการขับเคลื่อนเศรษฐกิจของคนในชาติ จากที่ต้องสูญเสียเงินจำนวนมากในการลงทุนเทคโนโลยีจากข้ามชาติ เราก็ประหยัดงบประมาณในการลงทุนได้ เงินไม่ไหลออกนอกประเทศ อีกทั้งเป็นการสร้างงานสร้างคน ให้มีความรู้และรายได้หมุนเวียนจากบริษัทหนึ่ง(ตัวแทนขายสินค้า) ไปสู่ที่หนึ่ง(ลูกค้า) เป็นเกิดการสร้างงานคือได้ขายสินค้า ค่าติดตั้งอุปกรณ์ ค่าอบรมบุคคลากร จึงเป็นการหมุนเวียนเงินในประเทศและกระตุ้นเศรษฐกิจได้อีกทางหนึ่งถึงแม้จะ ไม่ใหญ่ เม็ดเงินไม่มหาศาล แต่ก็เป็นจุดเล็ก และสำคัญที่ทำให้ชาติเราหยั่งยืนได้ หากนำ Model แนวคิด SRAN ไปใช้ประกอบธุรกิจจะเป็นการสร้างสรรค์ผลงานซอฟต์แวร์ไทย มีแบนด์ของคนไทยในด้าน IT Security นี้ขึ้นมาเราพร้อมเป็นแม่แบบต้นแบบให้ศึกษา และพัฒนาเพื่อนำส่งออกเป็นสินค้าจากประเทศไทยเพื่อขายในต่างประเทศได้อีกทาง หนึ่ง

หากกล้องวงจรปิด (CCTV) คืออุปกรณ์ที่คอยเก็บบันทึกข้อมูลทางกายภาพ ที่จำเป็นต้องติดทุกสถานที่ ที่มีการเฝ้าระวัง

SRAN ก็คือ กล้องวงจรปิด (CCTV) ทางด้านไอซีที ที่ต้องติดทุกสถานที่ ที่มีการใช้ระบบสารสนเทศ เพื่อเฝ้าระวังภัยและเก็บบันทึกเหตุการณ์ที่มีประโยชน์ต่อการสืบสวนสอบสวนหา ผู้กระทำความผิด เพราะหากมีการใช้งานระบบไอทีก็ย่อมมีภัยคุกคามที่อาจจะเกิดขึ้นได้ทุกเมื่อ ดังนั้นเราควรเฝ้าระวังภัยและพร้อมเก็บบันทึกข้อมูลเพื่ออันเป็นประโยชน์ต่อ เจ้าหน้าที่พนักงาน

อ่านเพิ่มเติมได้ที่ http://www.sran.net/archives/167 “SRAN ช่วยลดปัญหาโลกร้อนได้”

ใบรับรองคุณภาพอุปกรณ์ SRAN http://www.sran.net/archives/165

คดีแรก พ.ร.บ คอมพิวเตอร์ฯ ที่เป็นทางการนำ Log filesจาก SRAN ในการจับคดีอาชญากรรมข้ามชาติ http://www.sran.net/archives/161

SRAN เป็นมากกว่าอุปกรณ์เก็บ Log http://www.sran.net/archives/137

นนทวรรธนะ สาระมาน

Nontawattana Saraman

Topic นี้อาจดูเหมือนหนังผีสยองขวัญ แต่ที่กล่าวถึงนี้ที่เรียกว่า Zombie คือ ซอฟต์แวร์ผีดิบที่ฝั่งในเครื่องคอมพิวเตอร์เราเราท่านๆ โดยไม่รู้ตัว ซึ่งนับวันยิ่งมี Zombie มากขึ้นเรื่อยๆ ตามอัตราการเจริญเติบโตของเทคโนโลยีและอินเตอร์เน็ตความเร็วสูง ในประเทศที่พัฒนาแล้วที่ผมได้รับทราบข่าวถึงขั้นต้องจัดวัน Clean Day เพื่อล้าง Zombie จากเครื่องคอมพิวเตอร์ของผู้ใช้งานทั่วไปเลยทีเดียวนะครับ

ซอฟต์แวร์ผีดิบที่ฝั่งในเครื่องของเรา นั้นเป็นอย่างไรนั้นจะอธิบายดังนี้ครับ Zombie มักเป็นซอฟต์แวร์ที่เขียนฝั่งเพื่อใช้เป็นเครื่องมือในการโจมตีระบบ หรือเป็นการส่งข้อมูลอันไม่พึ่งประสงค์และทำงานแทนผู้บังคับเครื่องนี้ไว้อาจกล่าวได้ว่าเป็นเครื่องทาส ที่พร้อมจะทำอะไรก็ได้เมื่อมีคำสั่ง

ซอฟต์แวร์ที่ติดตั้งไปในตัว Zombie ประกอบด้วย

– เครื่องมือโจมตีระบบ สามารถส่ง DoS (Denial of Services) , Remote Hacking โดยใช้ Robot ในการยิงค่า Exploit เพื่อยึดเครื่องคอมพิวเตอร์

– เครื่องมือดักจับข้อมูล เช่น Keylogger ซึ่งในบ้านเราเป็นข่าวอยู่บ่อยๆ สำหรับเรื่อง Keylogger

– เครื่องมือส่งข้อมูลไม่พึ่งประสงค์ เช่น ส่ง Spam mail ส่ง virus / worm ที่แนบมากับ files ผ่านการเชื่อมต่ออินเตอร์เน็ตใน Application Protocol ต่างๆ เช่น Mail , Chat , P2P เป็นต้น

ซึ่งหากมี Zombie หลายๆตัวรวมตัวกัน เพื่อทำการอย่างใดอย่างหนึ่งเราจะเรียกว่า “Botnet”

ในขณะนี้เท่าที่ติดตั้งและสังเกตการผ่านอุปกรณ์ SRAN ใน Site ที่ทำการทดสอบระบบพบว่ามีเครื่องคอมพิวเตอร์ในเมืองไทย มีการติด Zombie จำนวนมาก

จึงขอนำเสนอวิธีสังเกตการติด Zombie จากอุปกรณ์ SRAN Security Center เพื่อให้เห็นหน้าตาของภัยคุกคามนี้

และเป็นหนึ่งตัวอย่างที่อุปกรณ์ SRAN Security Center สามารถวิเคราะห์และจับเหตุการณ์เครื่องคอมพิวเตอร์ที่เป็นซอฟต์แวร์ผีดิบนี้ ได้

เหตุการณ์นี้เป็นเหตุการณ์จริง ที่พบในการทดสอบ SRAN Security Center ในสถานที่หนึ่ง

เมื่อทำการเฝ้าระวังภัยคุกคามผ่านหน้าจอควบคุมอุปกรณ์ SRAN พบว่า

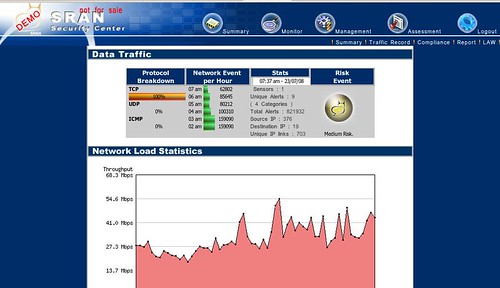

รูปที่ 1 ระบบเครือข่ายนี้มีความเสี่ยงภัยคุกคามอยู่ระดับกลาง และมีขนาดการใช้งาน Throughput โดยรวมอยู่ประมาณ 48 Mbps ซึ่งจัดได้ว่าเป็นเครือข่ายขนาดใหญ่

เมื่อเราพิจารณาเหตุการณ์ทั่วไป ทั้งการใช้งานปกติและการใช้งานที่มีความเสี่ยง่พบว่า

รูปที่ 2 มีการ ARP spoof ค่า MAC Address มีการเปิดเว็บใช้งานเว็บผ่าน Proxy Caching พบลักษณะการใช้งานตรงกับลักษณะ P2P ซอฟต์แวร์ ซึ่งในที่อาจเป็นการเล่นเกมส์ผ่านอินเตอร์เน็ตก็ได้ มีลักษณะการใช้งานอีเมลล์ และสำคัญคือพบความผิดปกติที่อาจเป็น Zombie

ลักษณะเหตุการณ์ที่อาจเป็น Zombie คือ พบ Trojan Win32 Agent.ALT C&C Checkin Connection in Progress และ Virus Zlob User Agent ที่พยายาม Update ข้อมูลอยู่

เมื่อทำการวิเคราะห์เพื่อดูลักษณะ Zombie Trojan Win32 Agent.ALT C&C Checkin Connection in Progress

พบว่า

รูปที่ 3 Trojan ตัวนี้ถูก Remote จากอินเตอร์เน็ตเพื่อเข้าสู่เครื่อง IP ภายในองค์กรผ่าน Web Proxy Caching ซึ่งพบว่ามี 3 IP ภายในด้วยกันที่เป็น Zombie อยู่ เริ่มต้นช่วงเวลา 01:47 จนถึงช่วงเวลา 03:47 เหมือนเป็นสคิปอัตโนมัติเพื่อส่งค่าเข้าควบคุมเครื่องดังกล่าว

เมื่อวิเคราะห์ดู Virus Zlob User Agent ที่ติดในเครื่องคอมพิวเตอร์ภายในองค์กร พบว่า

รูปที่ 4 เป็นการส่งค่าออกไปนอกองค์กร ไปทำการ GET File ชื่อ db.zip ผ่าน Web ชื่อ onsafepro2008

และเมื่อดูประวัติ IP ภายในที่ติด Zombie พบว่า

ีรูปที่ 5 พบพฤติกรรมการใช้งาน IP ภายในดังกล่าวมีเหตการณ์ทั้งหมด 6144 ครั้ง ประกอบด้วย การเปิดเว็บทั้งผ่าน Web Caching และเปิดเว็บโดยตรงกว่า 5 พันครั้งตั้งแต่ช่วงเวลาตี 3 จนถึง 6 โมงเช้า

และติด Virus Zlob User agent ซึ่งอาจเป็น Zombie จำนวน 2 ครั้งในช่วงเวลา 05:23

เมื่อทำการศึกษาซอฟต์แวร์ผีดิบตัวนี้พบว่ามีการฝั่งค่าในระบบปฏิบัติการเครื่องทำให้ยากแก่การตรวจจับและการแก้ไข

Memory Modifications

| Process Name | Process Filename | Main Module Size |

eaqb.exe |

%Temp%ac8zt2eaqb.exe |

167,936 bytes |

neltabxw.exe |

%Temp%ac8zt2neltabxw.exe |

98,304 bytes |

eaqb.exe |

%Windir%eaqb.exe |

167,936 bytes |

lprn32.exe |

%Temp%lprn32.exe |

106,496 bytes |

neltabxw.exe |

%Windir%neltabxw.exe |

98,304 bytes |

| media.php | %Temp%media.php | 196,608 bytes |

| 226[1].exe | %Temp%226[1].exe | 106,496 bytes |

| Module Name | Module Filename | Address Space Details |

wpvmqosg.dll |

%Windir%wpvmqosg.dll |

Process name: explorer.exe Process filename: %Windir%explorer.exe  Address space: 0x17B0000 – 0x180C000 |

xvorfwbd.dll |

%Windir%xvorfwbd.dll |

Process name: explorer.exe Process filename: %Windir%explorer.exe  Address space: 0x1950000 – 0x1991000 |

รายละเอียดสามารถอ่านเพิ่มเติมได้ที่ http://www.threatexpert.com/report.aspx?uid=2fdf0f89-d264-461c-b579-14714be6621f

หนังสือ Business Thai วันที่ 30 มิถุนายน 2551 หน้า 23

ภาษาไทย

ปัจจุบันอยู่ในช่วงเปลี่ยนผ่านจาก Knowledge Based Society ก้าวเข้าสู่ Post Knowledge Based Society โดยมีการเปลี่ยนแปลงหลักๆ คือ Knowledge Based Post Knowledge Based

· ทำธุรกิจเพื่อความอยู่รอด ทำเพื่อสร้างความยั่งยืน

· ทุนนิยมที่เน้นตลาด ทุนนิยมสังคม (เช่น open source)

· หาความต้องการของลูกค้าและตอบสนอง Care & Share แบ่งปันข้อมูลกัน เช่น การสร้าง web community ให้ความรู้

· Close to Close Open to Open เปิดกว้างในการ “ให้” และ “รับ”

SRAN ก็เข้าข่ายนี้ คือ หา open source มาพัฒนาต่อยอดเป็นผลิตภัณฑ์ของตนเอง แล้วปล่อย source บางส่วนออกไปให้ผู้อื่นได้ใช้ประโยชน์ แนวโน้มคือการเปิดกว้างรับเทคโนโลยีทุกค่าย ไม่ใช่เจาะจงเพียงค่ายเดียว พยายามพัฒนาให้สามารถใช้ได้กับทุกค่าย และ “แบ่งปัน” ข้อมูลสู่สาธารณะ เข้า concept “ยิ่งเปิดกว้าง ยิ่งได้รับ” แต่ต้องสมดุลกับแผนธุรกิจด้วย

สรุปคือ เราต้องเป็นทั้งผู้ผลิต และผู้บริโภค ไปพร้อมๆ กัน

นอกจากนี้เรายังมี Knowledge Community ซึ่งเป็นช่องทางที่ดีในการแบ่งปันข้อมูลข่าวสารอีกด้วย

– กระแสโลกาภิวัตน์ และ Social Networking เข้ามามีบทบาทสำคัญในการทำธุรกิจ เราต้องพัฒนาผลิตภัณฑ์/บริการ ให้น่าสนใจ และแข่งขันได้, สร้างแผนธุรกิจที่น่าสนใจ แล้วจะมีคนมาร่วมลงทุนด้วยเอง ก่อให้เกิดผลกำไรตามมา อธิบายเป็น flow ได้ดังนี้

Innovation Model à Business Model à Investment Model à Profit Model (แล้วย้อนกลับไปสู่ Innovation Model ใหม่ เป็นวงจร)

ปัจจุบัน เปลี่ยนจาก Business to Business เข้าสู่ Consumer to Consumer (C2C) เช่น มี Blog, Community Website ให้บุคคลเข้าถึงกันได้โดยตรง ไม่ต้องผ่านองค์กรเหมือนก่อน เราต้องหาโอกาสทางธุรกิจ สนองความต้องการ และให้ความช่วยเหลือผู้บริโภค โดยพัฒนาผลิตภัณฑ์ให้สอดคล้องกับความต้องการของเค้า สร้าง C2C Market Space โดยพัฒนาจาก Solution Provider ให้เป็น Platform Provider … google เป็นตัวอย่างที่ดีของเรื่องนี้

– ความต้องการของผู้บริโภคคือ การมีส่วนร่วม, ความอิสระ (เช่น personalized website), การเปลี่ยนแปลง (ผ่านการสร้างสรรค์, ความรู้ และความหลากหลาย) และความมั่นคง (ผ่านการบริหารความเสี่ยง) ซึ่งเราสามารถพัฒนาโดยรวมแต่ละความต้องการเข้าด้วยกันได้ เช่น Edutainment ที่รวมความรู้เข้ากับความบันเทิง กลายเป็นสิ่งที่น่าสนใจขึ้น หรือ Interactive Community ที่ให้ผู้บริโภคเข้ามามีส่วนร่วมในการสร้างสรรค์, ให้ความรู้

SRAN พัฒนา web ของเราให้เป็น Interactive Community ด้วย คือใน www.sran.org

Value Creation Model เป็นหัวใจของธุรกิจ เราต้องขึ้นเหนือน้ำ โดยอยู่ใน Innovation Model และ Business Model ให้ได้ เพราะเป็นส่วนที่สร้าง value คนไทยส่วนใหญ่อยู่ใต้น้ำ เสพสินค้าที่พัฒนาโดยต่างชาติ จึงได้เฉพาะส่วน Investment Model และ Profit Model ซึ่ง value ต่ำกว่ามาก à เรื่องนี้คิดว่า ตอนนี้เราโผล่พ้นผิวน้ำแล้ว

– แนวโน้ม C&D แซง R&D … C&D หรือ Connect & Develop คือการเปิดโอกาสให้บุคคลภายนอกเข้าร่วมในการพัฒนาผลิตภัณฑ์ ซึ่งเป็นแนวคิดที่ดีที่เราน่าจะปรับใช้ ตัวอย่างที่ดี คือ wikipedia ที่วางตัวเป็น encyclopedia อนุญาตให้ทุกคนสามารถเพิ่มเติม หรือปรับปรุงฐานข้อมูลได้ ทำให้เนื้อหาแน่นขึ้น และเป็น encyclopedia ที่มีการ update ตลอดเวลา

– เราต้องสร้าง Business Model ให้ต่างจากคนอื่น เช่น เดิมธนาคารมองว่า คนรวยคือคนที่มี credit ปล่อยกู้ให้เฉพาะคนที่มีฐานะ/ค้ำประกันเงินกู้ได้ แต่ Grameen Bank มองว่าคนทุกคนมีเครดิตติดตัว ไม่ว่าจะรวยหรือจน คนจนอาจมีความรับผิดชอบในการชำระหนี้คืน มากกว่าคนรวย ทำให้แบงค์นี้ดึง demand ในส่วนของคนจนมาได้ และสร้างกำไรได้ à แต่ก็ค่อนข้างเสี่ยงเหมือนกัน !!

– เดิม Bill Gates เคยพูดว่า “The faster, the better” ยิ่งทำเร็วยิ่งดี แต่แนวโน้มปัจจุบันจะเป็น “The better, the faster” ถ้าพัฒนาผลิตภัณฑ์ได้ดีแล้ว ทุกอย่างจะไปได้เร็วเอง à เรื่องนี้ต้องลองพิสูจน์กันต่อไป

สรุปจาก ทิศทางของ Digital Economy โดยคุณหญิง Global Technology Integrated

เรียบเรียงใหม่ โดย Nontawattana Saraman

ผมเห็นว่าสรุปได้ดีเพื่อกันลืมลงนำมาลง blog ไว้ให้คนทั่วไปได้อ่านกันด้วย

ข่าวดีสำหรับหน่วยงานที่มี Switch รุ่นเก่า และไม่สามารถ Mirror Port ได้ ตอนนี้ SRAN ได้เพิ่มคุณสมบัติการติดตั้งที่ไม่มีผลกระทบต่อระบบเครือข่ายเดิม และไม่ทำให้การรับส่งข้อมูลบนระบบเครือข่ายได้ช้าลง ไม่เปลือง Throughput และ Bandwidth อีกด้วย โดยติดตั้งแบบขวางระหว่างอุปกรณ์ และ อุปกรณ์ หรือ อุปกรณ์ กับระบบเครือข่าย ซึ่งทางทีมพัฒนาเรียกว่าการติดตั้งแบบ Network Transparent

จากเดิมการติดตั้งอุปกรณ์ SRAN Security Center สามารถทำได้ 2 วิธี ได้แก่

1. การติดตั้งแบบ In-Line Mode ซึ่งแบบนี้สามารถทำการป้องกันภัยในระดับเนื้อหา (Content) และป้องกันภัยคุกคามต่างๆ ที่ตรงตามฐานข้อมูลได้อีกด้วย เช่น ไวรัสคอมพิวเตอร์ Spam , Malware ชนิดต่างๆ แต่การติดตั้งแบบนี้เหมาะกับระบบเครือข่ายขนาดเล็ก ที่ไม่เกิน 100 เครื่อง หากมากกว่านั้นอาจทำให้ Throughput ของระบบเครือข่ายที่ติดตั้งนั้นช้าไปได้ หรือที่เรียกว่าอาการ คอขวดที่ระบบเครือข่ายได้ เช่นกัน ทางทีมพัฒนาจึงไม่นิยมให้ติดตั้ง แบบ In-line วิธีนี้เหมาะกับเครือข่ายขนาดเล็ก ที่ต้องการป้องกันภัยคุกคามด้วย และวิเคราะห์ข้อมูล เก็บบันทึกข้อมูลจราจร รวมถึงการเปรียบเทียบและวิเคราะห์ผลความเสี่ยง ออกรายงานผล และข้อมูลที่เก็บบันทึกมีการยืนยันความไม่เปลี่ยนแปลงของข้อมูลได้

2. การติดตั้งแบบ Passive Mode ซึ้งต้องใช้ความสามารถของอุปกรณ์ Switch ทำการ Mirror Port และส่งข้อมูลจราจร (Data Traffic) ส่งมาที่อุปกรณ์ SRAN วิธีนี้สามารถใช้ได้ทุกระบบเครือข่าย ทั้งขนาดเล็ก กลางและใหญ่ ซึ่งวิธีนี้ไม่สามารถป้องกันภัยได้ แต่สามารถเก็บบันทึกข้อมูลจราจร รวมถึงการประเมินความเสี่ยง ออกรายงานผลเปรียบเทียบตามมาตราต่างๆได้ พร้อมออกรายงานผล และข้อมูลที่เก็บบันทึกมีการยืนยันความไม่เปลี่ยนแปลงของข้อมูลได้

วิธีที่ทางทีมงานพัฒนาอุปกรณ์ SRAN ได้เพิ่มขึ้นเป็นการติดตั้งแบบที่ 3 เรียกว่า

3. การติดตั้งแบบ Network Transparent ส่วนนี้ไม่จำเป็นต้องใช้ความสามารถของ อุปกรณื Switch ทำการ Mirror Port และส่งข้อมูลจราจร (Data Traffic) ให้ และยังสามารถติดตั้งได้เหมือนแบบที่ 1 คือ In-line และสามารถป้องกันภัยคุกคามในระดับ Network Layers ได้อีกด้วย ไม่มีผลกระทบต่อ Throughput ระบบเครือข่าย คือไม่ทำเกิดอาการคอขวดขึ้นได้ แต่จะไม่สามารถป้องกันภัยระดับเนื้อหาที่เป็น Application Protocol ได้เหมือนแบบที่ 1 คือไม่สามารถป้องกันไวรัสคอมพิวเตอร์ Spam , Malware หรือการบุกรุกชนิดต่างๆ ได้ เพียงแค่รู้ว่ามีเหตุการณ์เหล่านี้เข้าสู่ระบบเครือข่าย เหมือนการติดตั้งแบบที่ 2 และสามารถใช้งานการติดตั้งแบบ Network Transparent นี้ได้ทุกรุ่น ส่วนคุณสมบัติอื่นๆ ก็สามารถทำงานได้ปกติคือ วิเคราะห์ข้อมูล เก็บบันทึกข้อมูลจราจร รวมถึงการเปรียบเทียบและวิเคราะห์ผลความเสี่ยง ออกรายงานผล และข้อมูลที่เก็บบันทึกมีการยืนยันความไม่เปลี่ยนแปลงของข้อมูลได้

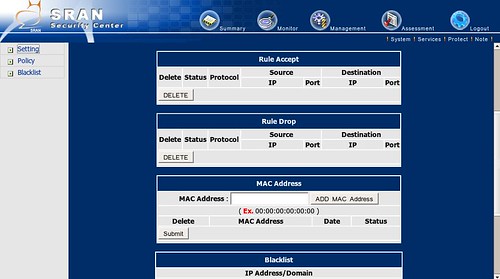

เสริมประยุกต์ใช้ SRAN ให้เกิดประโยชน์สูงสุด (Tips)

การ ติดตั้งแบบที่ 1 (in-line) และ แบบที่ 3 (Network Transparent) เราสามารถกำหนดเครื่องลูกข่ายให้ใช้งานอินเตอร์เน็ต ได้หากลงทะเบียน IP และค่า MAC Address หากไม่มีค่า IP หรือ MAC Address ในฐานข้อมูลก็ไม่สามารถใช้งานอินเตอร์เน็ตในองค์กรได้

โดยเปิด https://IP

1. คลิกเมนูหลัก Management

2. ทำการคลิก Protect

3. กำหนดกฏให้ตั้งค่า IP / MAC Address และ Domain Name

เท่า นี้ท่านก็สามารถกำหนดเครื่องที่ไม่ได้ลงทะเบียนตามขั้นตอนทั้ง 3 นี้ไม่สามารถออกสู่ระบบเครือข่ายได้ และใช้งานอินเตอร์เน็ตไม่ได้จนกว่าจะได้เพิ่มกฏ IP / MAC Address และ Domain Name ในหน้าบริหารจัดการนี้

ซึ่งวิธีนี้ไม่แตกต่างการ เทคนิค Captive Portal บนอุปกรณ์ Security Gateway หรือ Firewall หรือระบบ NAC (Network Access Control) แต่ด้วยการติดตั้งแบบ SRAN แตกต่างกับ Captive Portal ที่ไม่ได้ยุ่งเกี่ยวกับระบบเครือข่ายเดิม และไม่ต้องตั้งค่า Default Gateway ใหม่จึงทำให้สะดวกในการใช้งานและติดตั้งระบบ

เรามีบทเรียนทางประวัติศาสตร์ ซึ่งได้บอกเล่าเรื่องราวการเสียดินแดน ให้กับต่างประเทศมาแล้วในอดีต คือเหตุการณ์ รศ 112 (2436) ในสถานการณ์ประเทศไทยในปัจจุบัน ที่เรียกได้ว่าเป็นยุคข้าวยากหมากแพงก็คงจะไม่ผิด เราจะเผชิญปัญหานี้อีกครั้งหนึ่งหรือไม่ อย่างไร นั้นผมคงไม่สรุป แต่ขอหยิบยกเหตุการณ์เมื่อในอดีตมาให้ท่านผู้อ่านได้รับทราบกัน และกลับไปคิดทบทวนดูว่า เราควรมีทิศทางเดินเช่นไรเพื่อมิให้ประเทศอันเป็นที่รักยิ่งของเราต้องสูญเสียความเป็นเอกราชแผ่นดิน (ที่ไร้พรมแดน) ในยุคดิจิตอล นี้ได้

ในสมัยพระบาทสมเด็จพระจุลจอมเกล้าเจ้าอยู่หัวรัชกาลที่ 5 พวกฝรั่งชาติตะวันตกได้เข้ามามีอิทธิพลสำคัญทางแถบเอเชียมากขึ้นทุกที โดยจุดประสงค์ที่สำคัญก็คือ การแสวงหาอาณานิคมประเทศต่างๆ เช่น ญวน เขมร ลาว ตกเป็นอาณานิคมของฝรั่งเศส ส่วนพม่าและมลายูตกเป็นอาณานิคมของอังกฤษทางภูมิภาคนี้ พระองค์ได้ทรงดำเนินวิเทโศบายเช่นเดียวกับ สมเด็จพระราชบิดา คือ ทรงยอมรับว่าถึงเวลาแล้วที่ไทยจะต้องผูก สัมพันธไมตรี กับพวกฝรั่ง และจากการที่พระองค์ได้เสด็จประพาสต่างประเทศหลายครั้ง จึงทรงนำเอาความเจริญรุ่งเรืองที่ทรงพบเห็นมาปรับปรุงประเทศชาติ เพื่อให้เป็นที่ยอมรับนับถือของพวกฝรั่งแต่อย่างไรก็ตาม ก็ยังไม่สามารถหยุดยั้งการรุกรานของพวกฝรั่งชาติตะวันตกได้ โดยเฉพาะชาติอังกฤษและฝรั่งเศสในสมัยพระบาท สมเด็จพระจุลจอมเกล้าเจ้าอยู่หัวไทยต้องเสียดินแดนให้แก่ประเทศทั้งสองรวม 5 ครั้ง เพื่อแลกกับความเป็นเอกราชของชาติ และจากกรณีการรบที่ปากแม่น้ำเจ้าพระยาซึ่งเป็นการรบทางเรือเพื่อรักษา อธิปไตยเหนือน่านน้ำไทย ระหว่างไทย กับฝรั่งเศส เมื่อ ร.ศ.112 นั้น ทำให้ไทยต้องเสียดินแดนไปมิใช่น้อย

ลาวและเขมรเคยเป็นประเทศราชของไทยนับแต่สมัยกรุงศรีอยุธยาตลอดมาจนถึงกรุง รัตนโกสินทร์ แต่ในบางคราว ที่ไทยอ่อนกำลังลง พม่าและญวน ซึ่งเป็นประเทศข้างเคียงมีกำลังและอำนาจมากขึ้นลาวก็ตกอยู่ในอำนาจพม่าบ้าง ของญวนบ้าง ตามเหตุการณ์ส่วนเขมรนั้น เมื่อไทยอ่อนกำลังลงเมื่อใด ก็ยกกองทัพรุกล้ำเข้ามา และบางคราวก็อาศัยกำลังหนุนจากญวน เหตุการณ์เป็นดังนี้ตลอดมา จนกระทั่งฝรั่งเศสเริ่มแผ่อิทธิพลครอบคลุม ญวนและเขมร ในเดือนกุมภาพันธ์ พ.ศ. 2435 เมอสิเออร์ เดอลองคล์ (M.deloncle) สมาชิก สภาผู้แทนราษฎรฝรั่งเศส ได้เสนอต่อรัฐสภาฝรั่งเศสเร่งรัดให้ รัฐบาลฝรั่งเศสใช้กำลังกับไทยในปัญหาเขตแดน ซึ่งเคยเป็นของญวนและเขมรจากนั้นฝรั่งเศสก็ได้ยกกำลังทหาร เข้ามาประชิดฝั่งซ้ายของลำแม่น้ำโขง และส่งเรือปืนลูแตง (Lutin) เข้ามายังกรุงเทพฯ เมื่อต้น พ.ศ.2436 โดยอ้างว่าเพื่อคุ้มครอง ผลประโยชน์ของฝรั่งเศสที่มีอยู่ในประเทศไทย รัฐบาลไทยจำต้องยินยอมแต่เหตุการณ์มิได้ยุติลงเพียงนี้ ในเดือนกรกฎาคม รัฐบาลฝรั่งเศสได้ขออนุญาตต่อรัฐบาลไทยขอนำเรือปืน 2 ลำ คือ เรือแองคองสตังค์ (Inconstant) และเรือโคแมต (Comete) เข้ามายังประเทศไทย รวมกับเรือลูแตงที่มาประจำอยู่ที่กรุงเทพฯ แล้ว 3 ลำ รัฐบาลไทยได้พิจารณาเห็นว่าการที่ต่างประเทศนำเรือของตน เข้ามาประจำอยู่ในกรุงเทพ ฯ เกิน 1 ลำเป็นสิ่งที่ไม่น่าปลอดภัยสำหรับประเทศไทย รัฐบาลไทยจึงตอบปฏิเสธฝรั่งเศสไปพร้อมด้วยเหตุผลดังกล่าว อย่างไรก็ตามทางฝ่ายไทยก็มิได้นิ่งนอนใจ เพราะการตอบปฏิเสธเช่นนั้น ย่อมเป็นที่ไม่พอใจของฝรั่งเศสจึงได้เตรียมการ ป้องกันตนเอง 1 พระบาทสมเด็จ พระจุลจอมเกล้าเจ้าอยู่หัว จึงได้มีพระบรมราชโองการให้กองทัพเรือ เตรียมกำลังป้องกันการล่วงล้ำอธิปไตยครั้งนี้ นายพลเรือจัตวาพระยาชลยุทธโยธินทร์ รองผู้บัญชาการกรมทหารเรือ ซึ่งทำหน้าที่เป็นผู้อำนวยการการป้องกันปากน้ำเจ้าพระยาได้วางแผนปฏิบัติการ ป้องกันการบุกรุกของกองเรือรบ ฝรั่งเศสที่ปากน้ำเจ้าพระยา ดังนี้คือ

ครั้นในวันที่ 13 กรกฎาคม พ.ศ.2436 เรือรบฝรั่งเศส 2 ลำ คือ เรือสลุปแองคองสตังค์ และเรือปืนโคแมต ได้รุกล้ำสันดอนปากแม่น้ำเจ้าพระยาเข้ามายัง กรุงเทพ ฯ โดยมี เรือ เจ. เบ. เซย์ (Jean Baptist Say) เรือสินค้าเป็นเรือนำร่อง หมู่ปืนที่ป้อมพระจุลจอมเกล้า ได้ยิงด้วยนัดดินเปล่าเพื่อเป็นการเตือนเรือรบฝรั่งเศส ไม่ให้ล่วงล้ำเข้ามาแต่ก็ไม่สามารถหยุดยั้งได้ ในที่สุดต่างฝ่ายก็ระดมยิงโต้ตอบกันเรือรบไทยที่จอดอยู่เหนือ ป้อมพระจุลจอมเกล้าต่างก็ระดมยิงไปยังเรือรบฝรั่งเศส การรบได้ดำเนินไปเป็นเวลาครึ่งชั่วโมงเศษก็ยุติลง เพราะความมืด เป็นอุปสรรค เรือแองคองสตังต์ และเรือโคแมต สามารถตีฝ่าแนวป้องกันที่ปากน้ำเจ้าพระยาเข้ามาได้จนถึงกรุงเทพฯ และเทียบท่าอยู่ที่หน้าสถานทูตฝรั่งเศสส่วนเรือนำร่อง ถูกยิงเกยตื้นอยู่ริมฝั่ง การเปรียบเทียบกำลังรบของทั้งสองฝ่าย

ฝ่ายฝรั่งเศส

1. เรือสลุปแองคองสตังค์ ระวางขับน้ำ 825 ตัน ความเร็ว 13 นอต ปืนใหญ่14 ซม. 3 กระบอก ปืนใหญ่ 10 ซม. 1 กระบอก ปืนกล 37 มม. 5 กระบอก มีนายนาวาโท โบรี (Bory) เป็น ผู้บังคับการเรือ และผู้บังคับหมู่เรือ

2. เรือปืนโคแมต ระวางขับน้ำ 495 ตัน ปืนใหญ่ 14 ซม. 2 กระบอก ปืนใหญ่ 10 ซม. 2 กระบอก ปืนกล 37 มม. 2 กระบอก มีนายเรือเอก หลุยส์ ดาร์ติช ดู ฟูร์เนต์ (Louis Dartige du Fournet) เป็นผู้บังคับการเรือ

ฝ่ายไทย มีนายพลเรือจัตวา พระยาชลยุทธโยธินทร์ เป็นผู้อำนวยการ ป้องกันปากน้ำ เจ้าพระยา

1. เรือปืน มกุฎราชกุมาร ระวางขับน้ำ 609 ตัน ความเร็ว 11 นอต อาวุธประจำเรือ ใน พ.ศ.2436 ยังไม่ทราบชัด ฝ่ายฝรั่งเศส บันทึกว่า มีปืนใหญ่ บรรจุ ปากกระบอก 15 ซม. 1 กระบอก ปืนใหญ่ บรรจุปากกระบอก 12 ซม. 5 กระบอก ปืนกล 3 กระบอก มี นายนาวาโท กูลด์แบร์ก (Commander V. Guldberg) เป็นผู้บังคับการเรือ มิสเตอร์ สมาร์ท (Mr. W. Smart) เป็นต้นกลเรือ

2. เรือปืน มูรธาวสิตสวัสดิ์ ระวางขับน้ำ 250 ตัน ปืนใหญ่ อาร์มสตรองบรรจุ ปากกระบอก 70 ปอนด์ 1 กระบอก ปืนใหญ่บรรจุ ปากกระบอก 10 ซม. 4 กระบอก ปืนกล 1 กระบอก มี นายเรือเอก คริสต์มาส (Lieutenant W.Christmas) เป็น ผู้บังคับการเรือ มิสเตอร์ แคนดุตตี (Mr. G. Candutti) เป็นต้นเรือ

3. เรือหาญหักศัตรู เรือป้อม ระวางขับน้ำ 120 ตัน ความเร็ว 7 นอต ปืนใหญ่บรรจุปากกระบอก 15 ซม. 1 กระบอก ปืนใหญ่บรรจุปากกระบอก 12 ซม. 1 กระบอก มีนายเรือเอกสมีเกโล (Lieutenant S. Smiegelow) เป็นผู้บังคับการเรือ

4. เรือนฤเบนทร์บุตรี เรือราชการ ระวางขับน้ำ 260 ตัน ปืนใหญ่บรรจุ ปากกระบอก 10 ซม. 6 กระบอก มีนายทหารไทย เป็นผู้บังคับการเรือ

5. เรือทูลกระหม่อมเรือฝึก (เรือใบ) ระวางขับน้ำ 475 ตัน ปืนใหญ่บรรจุปากกระบอก 10 ซม. 6 กระบอก มีนายทหารไทย เป็นผู้บังคับการเรือ

6. ป้อมพระจุลจอมเกล้า ปืนใหญ่อาร์มสตรอง บรรจุท้าย 15 ซม. 7 กระบอก มี นายร้อยเอก ฟอนโฮลค์ (Captain C. von Holck) เป็นผู้บังคับการ

7. ป้อมฝีเสื้อสมุทร ปืนใหญ่อาร์มสตรอง บรรจุท้าย 15 ซม. 3 กระบอก มี นายร้อยเอก เกิตส์เช (Captain T.A. Gottsche) เป็นผู้บังคับการ

8. เรือวางทุ่นระเบิด มี นายร้อยเอก เวสเตนโฮลซ์ (Captain Westenholz) เป็นผู้อำนวยการ

หลังจากการสู้รบ ฝ่ายไทย ที่มีผู้บังคับการเรือส่วนใหญ่ล้วนเป็นคนต่างชาติ ไม่สามารถป้องกันภัยไว้ได้ ไทยกับฝรั่งเศสก็ได้ยุติการสู้รบกันเกี่ยวกับกรณีพิพาทเรื่องเขตแดน ทางฝั่งซ้ายของแม่น้ำโขง และเป็นเหตุให้ไทยเราต้องเสียดินแดนแก่ฝรั่งเศสเป็นเนื้อที่จำนวนมากมาย โดยที่ไม่มีทางจะหลีกเลี่ยงได้ เพื่อแลกเปลี่ยนกับการดำรงไว้ซึ่งเอกราช และอธิปไตยของไทยต่อไป

จากเหตุการณ์การสู้รบครั้งนี้ พระบาทสมเด็จพระจุลจอมเกล้าเจ้าอยู่หัวทรงพิจารณา เห็นว่าการว่าจ้างชาวต่างประเทศ เป็นผู้บังคับการเรือ และป้อมนั้นไม่เป็นหลักประกันพอที่จะรักษาประเทศได้ สมควรที่จะต้องบำรุงกำลังทหารเรือ ไว้ป้องกันภัยด้านทะเล และต้องใช้คนไทยทำหน้าที่แทนชาวต่างประเทศทั้งหมด และการที่จะให้คนไทย ทำหน้าที่แทนชาวต่างประเทศ ได้นั้นต้องมีการศึกษาฝึกหัดเป็นอย่างดี จึงจะใช้การได้จึงทรงส่ง พระเจ้าลูกยาเธอหลายพระองค์ออกไปศึกษา วิชาการ ทั้งใน ด้านการปกครอง การทหารบก ทหารเรือ และอื่น ๆ ในทวีปยุโรป

อย่างไรก็ตาม การจ้าง ชาวต่างประเทศ มารับหน้าที่ ป้องกันประเทศ ก็ไม่ใช่เรื่อง ที่น่าไว้วางใจ ได้เสมอไป การเสียสละชีวิต เพื่อป้องกัน ประเทศชาติ โดยเจ้าของ ประเทศนั้น ย่อมจะเป็นการ ปลอดภัยกว่า กองทัพเรือ จึงได้เริ่มฝึก นายทหารเรือไทย ขึ้นไว้ เพื่อปฏิบัติงาน แทนชาวต่างประเทศ ตั้งแต่นั้นมา

จวบจนปีนี้ 2551 เหตุการณ์ผ่านไปแล้ว115 ปี เรายังคงมีความภาคภูมิใจในเอกราชของชาติอยู่ แต่เนื่องด้วยระบบวิถีชีวิตของเราเองนั้น เป็นคนช่างสบาย มีความสุขดี จึงไม่่ต้องดิ้นรนขนไขว้อะไรมากมาย เป็นเหตุผลให้หลายคนมีความคิดว่า ต้องการสิ่งที่ได้มาง่ายๆ และใช้ระยะเวลาไม่นาน มองการสั้น มิใช่มองการไกล หลายครั้งๆ เมื่อเวลาผ่านไปนานวันขึ้น จึงทำให้มีการเปลี่ยนแปลงเกิดขึ้น เปลี่ยนทีละเล็กทีละน้อย จนเราเชื่อว่าค่านิยม และกรอบความคิดนั้นๆ เป็นสิ่งที่ถูกต้องแล้ว ไม่สามารถเยี่ยวยาได้แม้กระทั่งคนผู้นั้นอาจจะมีความรู้ที่สูงส่งและจบการศึกษาจากต่างประเทศแล้วก็ตาม ประเทศชาติเราต้องการความมั่นคงที่ยัง้ยืน มิใช่แค่เป็นการฉาบฉวย ผมเคยเขียนเรื่องประเทศเวียดนาม ที่ครั้งหนึ่งเราคิดว่าต่างชาติหนีไปลงทุนที่เวียดนามกันหมดแล้ว ทิ้งประเทศไทยไปลงทุนที่เวียนดนาม เวียดนามน่าจะไปได้ในทิศทางที่ดี แล้วผ่านมาวันนี้เป็นอย่างไร พบว่าเวียดนามเงินเฟ้อถึง 25% เริ่มมีปัญหา เหตุผลง่ายๆ เพราะเราไม่รู้คำว่า “พอเพียง” แล้วพอเพียง คืออะไรนั้น มีท่านผู้รู้ให้คำนิยามอยู่มากมาย สำหรับผมให้สั้นๆ ว่า รู้จักทำรู้จักสู้ด้วยปัญญาของเราเอง หากเราทำเองไม่ได้ต้องพึ่งพาคนอื่นเขาเราก็ไม่เกิดความพอเพียง หากเรามั่วแต่ตำหนิและคิดร้ายเราโดยที่ไม่ขนไขว์ความรู้เองก็ไม่รู้จักพอเพียง การลงทุนจากนายทุนข้ามชาติไม่ใช่สิ่งที่ไม่ดี ถือว่าเป็นการกระตุ้นเศรษฐกิจได้ แต่นักลงทุนต้องมีธรรมาภิบาล ไม่ใช่นักเกณฑ์กำไรระยะสั้น และพร้อมที่ตรวจสอบได้จากระบบที่ถูกต้อง จึงจะเกิดประโยชน์

การที่ประเทศจะเจริญได้ ต้องมั่นคงเหมือนต้นไม้ใหญ่ คนในชาติคือรากต้นไม้นั้น หากรากนั้นยังสั้นอยู่ ต้นไม้ก็โค่นลงได้เมื่อมีพายุกระหน่ำ ต้นไม้จะทนแดด ทนฝน ทนพายุอยู่ได้ตามกาลเวลาที่ฝันแปรไปได้นั้นจำเป็นต้องมีรากที่แข็งแรงจึงจะมั่นคง ฉันใด ความมั่นคงต้องเกิดขึ้นที่คนในชาติ ที่มีปัญญา ฉันนั้น ปัญญานี้ต้องเป็นปัญญาในทางสร้างสรรค์และทำกรรมดี

ท่านผู้อ่านลองใคร่ควรคิดเอาเองว่า หากเป็นสมัยนี้ การสงครามคงเปลี่ยนแนวรบใหม่ เมื่อระบบไอที และเทคโนโลยีเข้ามาเป็นส่วนหนึ่งของชีวิตประจำวัน เราปฏิเสธไม่ได้ว่าไม่มีวันไหน เวลาใดที่เราไม่ใช้ไอที ยกเว้นเวลาเรานอน ? ขนาดนอนบางท่านยังต้องนอนในห้องแอร์ที่ต้องใช้เทคโนโลยีเลยใช่ไหมครับ สมูรภูมิรบสมัยนี้ได้เปลี่ยนไป ด้วยอิทธิพลโลกาภิวัติ ทำให้โลกแบน จึงมีการเปลี่ยนแปลงรูปแบบล่าอณานิคม แบบเหล้าเก่าในขวดใหม่ กลับมาอีกครั้งบนข้อมูลสารสนเทศ ข้อมูล (Information) จึงถือได้ว่าเป็นเรื่องความมั่นคงของประเทศส่วนหนึ่ง เพราะหากเราไม่สามารถควบคุมการแพร่กระจายข้อมูล ไม่สามารถควบคุมการใช้งานเทคโนโลยีสารสนเทศและสื่อสารของเราเองได้ ก็ไม่ต่างอะไรกับ สมัย ร.ศ. 112 ที่ทำศึกสงครามแพ้ เนื่องจาก ให้ผู้บังคับบัญชาเป็นคนต่างชาติควบคุมให้ ที่ผมกล่าวไปไม่ได้หมายความว่าเราต้องทำเองทั้งหมด เราควรนำสิ่งที่ต่างประเทศมีและตัดสินด้วยปัญญาแล้วว่าเป็นสิ่งที่ดี เราจำนำมาประยุกต์ใช้และสำคัญว่าต้องควบคุมเทคโนโลยีนั้นเองได้ ด้วยปัญญา เราจึงจะเกิดความมั่นคง

นนทวรรธนะ สาระมาน

Nontawattana Saraman

12/06/51

บทความที่เกี่ยวข้อง

ความเปลี่ยนแปลงที่เหมือนเดิม เหล้าเก่าในขวดใหม่ (06/06/51)

ทำอย่างไรให้ IT ไทยก้าวหน้า (02/01/50)

ข้อมูล ร.ศ. 112 อ้างอิงข้อมูล http://www.wing21.rtaf.mi.th/

Log เป็นการบันทึกข้อมูลของเหตุการณ์ที่เกิดขึ้นภายในของระบบและเครือข่าย Log จะประกอบด้วย log entry ซึ่งแต่ละ entry จะบรรจุข้อมูลที่มีความสัมพันธ์กับเหตุการณ์แบบเจาะจงที่เกิดขึ้นบนระบบหรือเครือข่าย โดย logs จะถูกบรรจุรวบรวม และบันทึกไว้ในความปลอดภัยทางคอมพิวเตอร์ การบันทึกข้อมูลการใช้งานเพื่อความปลอดภัยทางคอมพิวเตอร์มีที่มาจากหลายแหล่ง ประกอบด้วยความปลอดภัยทางด้านซอร์ฟแวร์ เช่น ซอร์ฟแวร์ป้องกันไวรัส firewall การตรวจสอบการบุกรุก และการป้องกันการบุกรุกของระบบ การปฏิบัติงานของระบบบนเครื่องแม่ข่าย เครื่องคอมพิวเตอร์ เครื่องมือทางเครือข่าย และโปรแกรมประยุกต์ต่างๆ

หมายเลข จำนวน และความเปลี่ยนแปลงของการบันทึกข้อมูลการใช้งานความปลอดภัยทางคอมพิวเตอร์จะมีจำนวนเพิ่มขึ้น ซึ่งสร้างตามความต้องการของการจัดการการบันทึกข้อมูลการใช้งานเพื่อความปลอดภัยทางคอมพิวเตอร์ กระบวนการสร้าง การสื่อสาร การเก็บข้อมูล การวิคราะห์ และกำหนดข้อมูลการบันทึกการใช้งานเพื่อความปลอดภัยทางคอมพิวเตอร์ การจัดการการเก็บข้อมูลเป็นปัจจัยที่แน่นอนของการบันทึกข้อมูลความปลอดภัยคอมพิวเตอร์และเก็บรายละเอียดที่เพียงพอเป็นช่วงเวลา การวิเคราะห์ข้อมูลที่มีแบบแผนเป็นผลดีสำหรับระบุเหตุการณ์ที่มีความปลอดภัย การกระทำความผิด การกระทำการฉ้อโกง และปฏิบัติงานได้ทุกปัญหา การบันทึกข้อมูลนั้นยังมีประโยชน์เมื่อต้องการตรวจสอบการกระทำ และใช้วิเคราะห์ในศาลยุติธรรม รับรองในเรื่องการสืบสวน เป็นหลักฐานที่แน่นอน และระบุทิศทางการใช้งานและปัญหาในระยะยาวได้ การรวบรวมอาจจะเก็บข้อมูลและวิเคราะห์ข้อมูลที่บันทึกตามที่รัฐบาลกำหนดและออกกฎหมายบังคับ รวมถึง Federal Information Security Management Act of 2002 (FISMA), Health Insurance Portability and Accountability Act of 1996 (HIPAA), Sarbanes-Oxley Act of 2002 (SOX), Gramm-Leach-Bliley Act (GLBA) และ Payment Card Industry Data Security Standard (PCI DSS) ด้วย

ซึ่งจากตอนที่แล้วได้กล่าวถึงมาตราฐาน GLBA จึงขออธิบายต่อเพื่อให้องค์กรแต่ละองค์กรมีการวางแผนนโยบายและระเบียบการเกี่ยวกับการจัดการบันทึกการใช้งาน

2. Compliance Audit Reports สำหรับ Health Insurance Portability and Accountability Act (HIPAA)

กฎหมาย Health Insurance Portability and Accountability Act (HIPAA) มีผลกระทบกับสถานพยาบาลที่แลกเปลี่ยนข้อมูลคนไข้แบบอิเล็กทรอนิกส์ กฎหมาย HIPAA มีขึ้นเพื่อปกป้องความสมบูรณ์และความมั่นคงของข้อมูลสุขภาพ รวมทั้งป้องกันไม่ให้มีการใช้หรือเปิดเผยข้อมูลโดยไม่ได้รับอนุญาต HIPAA ระบุไว้ว่าจะต้องมีกระบวนการในการจัดการความปลอดภัยเพื่อป้องกันการเข้าถึง ใช้ เปิดเผย แก้ไข หรือรบกวนข้อมูลของคนไข้ หรือความพยายามดังกล่าวโดยไม่ได้รับอนุญาต พูดอีกอย่างหนึ่งคือ สามารถเฝ้าสังเกต รายงาน และเตือนถึงความพยายามหรือความสำเร็จในการเข้าถึงระบบและแอพพลิเคชั่นต่าง ๆ ที่มีข้อมูลข่าวสารที่เป็นความลับ

ชนิดของรายงานที่ EventLog Analyzer สนับสนุนเพื่อการทำ HIPAA Audit มีดังต่อไปนี้คือ

– รายงานการเข้าใช้ระบบของผู้ใช้

– รายงานการออกจากระบบของผู้ใช้

– รายงานการเข้าถึงระบบที่ล้มเหลว

– รายงานการเข้าถึง audit log

– รายงานการเข้าถึงอ็อบเจค

บอกได้ว่าเมื่อใดที่อ็อบเจคที่กำหนด (เช่น ไฟล์ ไดเร็กทอรี และอื่น ๆ) ถูกเข้าถึง ชนิดของการเข้าถึง (เช่น อ่าน เขียน ลบ) การเข้าถึงนั้นสำเร็จหรือไม่ และใครเป็นคนทำ

– รายงานเหตุการณ์ของระบบ บอกถึงขั้นตอนที่เกิดขึ้นในระบบ เช่น การเริ่มต้นและปิดการทำงานของระบบ และการเปลี่ยนแปลงเวลาในระบบหรือ audit log

– รายงานสถานะ host session

บอกให้รู้เมื่อมีคนเชื่อมต่อเข้ามายัง terminal server session ที่ตัดการเชื่อมต่อแล้ว (เกิดขึ้นเฉพาะในเครื่องที่มีบริการ terminal service อยู่เท่านั้น)

– รายงานการพิสูจน์ตัวผู้ใช้ที่สำเร็จ บอกให้รู้ถึงเหตุการณ์การเข้าถึงระบบที่ทำได้สำเร็จ เกิดขึ้นเมื่อมีการพิสูจน์ตัวผู้ใช้โดเมนในโดเมนคอนโทรลเลอร์

– รายงานการพิสูจน์ตัวผู้ใช้ที่ไม่สำเร็จ บอกให้รู้ถึงเหตุการณ์การเข้าถึงระบบที่ทำไม่สำเร็จ เกิดขึ้นเมื่อมีการพิสูจน์ตัวผู้ใช้โดเมนในโดเมนคอนโทรลเลอร์

3. Compliance Audit Reports สำหรับ Payment Card Industry Data Security Standard (PCI-DSS)

EventLog Analyzer สนับสนุนมาตรฐาน Payment Card Industry Data Security Standard (PCI-DSS) ข้อ 10 ซึ่งช่วยให้ผู้ให้บริการการจ่ายเงินและผู้จำหน่ายสามารถติดตามและรายงานการเข้าถึงทั้งหมดให้กับระบบในเครือข่าย และข้อมูลผู้ถือบัตรผ่านทางบันทึกกิจกรรมในระบบได้ ถ้ามีความผิดปกติเกิดขึ้น การมีบันทึก (log) ในสภาพแวดล้อมแบบเครือข่ายช่วยทำให้สามารถวิเคราะห์หลักฐานทางคอมพิวเตอร์ได้ ถ้าไม่มีบันทึกกิจกรรมในระบบจะทำให้การค้นหาต้นเหตุของการบุกรุกทำได้ยาก

ชนิดของรายงานที่ EventLog Analyzer สนับสนุนเพื่อการทำ PCI Audit มีดังต่อไปนี้คือ

– รายงานการเข้าใช้ระบบของผู้ใช้

– รายงานการออกจากระบบของผู้ใช้

– รายงานการเข้าถึงระบบที่ล้มเหลว

การเข้าถึงระบบที่มีการรักษาความปลอดภัย ได้แก่ การบันทึกความพยายามในการล็อกอินเข้าใช้งานที่ล้มเหลว ชื่อผู้ใช้ วันเดือนปี รวมถึงเวลาในรายงานนี้ด้วยทุกครั้ง

– รายงานการเข้าถึง audit log

มาตรฐาน PCI-DSS กำหนดให้มีขั้นตอนในตรวจสอบบันทึกข้อมูลกิจกรรมของระบบสารสนเทศ เช่น audit log อย่างสม่ำเสมอ

– รายงานการเข้าถึงอ็อบเจค

บอกได้ว่าเมื่อใดที่อ็อบเจคที่กำหนด (เช่น ไฟล์ ไดเร็กทอรี และอื่น ๆ) ถูกเข้าถึง ชนิดของการเข้าถึง (เช่น อ่าน เขียน ลบ) การเข้าถึงนั้นสำเร็จหรือไม่ และใครเป็นคนทำ

– รายงานการเปลี่ยนแปลงของนโยบายในการ audit

มาตรฐาน PCI-DSS กำหนดให้ติดตาม event log หาสิ่งที่เปลี่ยนแปลงในนโยบายการทำ security audit

– รายงานการทำงานของผู้ใช้แต่ละคน

มาตรฐาน PCI-DSS กำหนดให้ติดตามการทำงานของผู้ใช้แต่ละคน

4. Compliance Audit Reports สำหรับ Sarbanes-Oxley (SOX) Act

มาตรา 404 – Management Assessment of Internal Controls และมาตรา 302 – Corporate Responsibility for Financial Reports ของกฎหมาย SOX ซึ่งเป็นส่วนหนึ่งของ Risk Management การบริหารความเสี่ยง และมีผลกับสถาบันที่เกี่ยวข้องกับการทำธุรกรรมการเงิน ตลาดหลักทรัพย์ เป็นต้น

ชนิดของรายงานที่ EventLog Analyzer สนับสนุนเพื่อการทำ SOX Audit มีดังต่อไปนี้คือ

– รายงานการเข้าใช้ระบบของผู้ใช้

– รายงานการออกจากระบบของผู้ใช้

– รายงานการเข้าถึงระบบที่ล้มเหลว

– รายงานการเข้าถึง audit log

– รายงานการเข้าถึงอ็อบเจค

บอกได้ว่าเมื่อใดที่อ็อบเจคที่กำหนด (เช่น ไฟล์ ไดเร็กทอรี และอื่น ๆ) ถูกเข้าถึง ชนิดของการเข้าถึง (เช่น อ่าน เขียน ลบ) การเข้าถึงนั้นสำเร็จหรือไม่ และใครเป็นคนทำ

– รายงานเหตุการณ์ของระบบ

บอกถึงขั้นตอนที่เกิดขึ้นในระบบ เช่น การเริ่มต้นและปิดการทำงานของระบบ และการเปลี่ยนแปลงเวลาใน- — ระบบหรือ audit log

– รายงานสถานะ host session

บอกให้รู้เมื่อมีคนเชื่อมต่อเข้ามายัง terminal server session ที่ตัดการเชื่อมต่อแล้ว (เกิดขึ้นเฉพาะในเครื่องที่มีบริการ terminal service อยู่เท่านั้น)

– รายงานการเปลี่ยนแปลงเกี่ยวกับการจัดการแอคเคาท์

– รายงานการเปลี่ยนแปลงการกำหนดค่าที่เกี่ยวกับความปลอดภัย เช่น การเพิ่มหรือลบผู้ใช้จากกลุ่มผู้ดูแลระบบ ใน event log

รายงานการเปลี่ยนแปลงเกี่ยวกับกลุ่มผู้ใช้

ติดตาม event log หาการเปลี่ยนแปลงการกำหนดค่าทางด้านความปลอดภัย เช่นการเพิ่มหรือลบกลุ่ม global หรือ local การเพิ่มหรือลบสมาชิกออกจากกลุ่ม global หรือ local เป็นต้น

รายงานการเปลี่ยนแปลงของนโยบายในการ audit ติดตาม event log หาการเปลี่ยนแปลงในนโยบายการทำ security audit

– รายงานการพิสูจน์ตัวผู้ใช้ที่สำเร็จ บอกให้รู้ถึงเหตุการณ์การเข้าถึงระบบที่ทำได้สำเร็จ เกิดขึ้นเมื่อมีการพิสูจน์ตัวผู้ใช้โดเมนในโดเมนคอนโทรลเลอร์

– รายงานการพิสูจน์ตัวผู้ใช้ที่ไม่สำเร็จ บอกให้รู้ถึงเหตุการณ์การเข้าถึงระบบที่ทำไม่สำเร็จ เกิดขึ้นเมื่อมีการพิสูจน์ตัวผู้ใช้โดเมนในโดเมนคอนโทรลเลอร์

– รายงานการทำงานของผู้ใช้แต่ละคน สามารถติดตามการทำงานของผู้ใช้แต่ละคน

ติดตามการเข้าถึงของแอพพลิเคชั่น สามารถติดตามขั้นตอนการทำงานของแอพพลิเคชั่นได้

ปัญหาโดยทั่วไปของการจัดการกับการบันทึกข้อมูลการใช้นั้นเกิดขึ้นในการรวบรวมหลายข้อมูลเป็นการจำกัดจำนวนความสมดุลของผลประโยชน์ที่จะได้รับของข้อมูลการจัดการที่บันทึกการใช้งานกับข้อมูลการใช้งานที่มีอยู่ การสร้างการบันทึกข้อมูลการใช้งานและการเก็บบันทึกข้อมูลการใช้งานสามารถทำให้ซับซ้อนได้ด้วยปัจจัยหลายอย่าง รวมถึงจำนวนข้อมูลที่มีปริมาณสูงของบันทึกข้อมูลการใช้งาน ความไม่แน่นอนของจำนวนของบันทึกการใช้งาน การจัดรูปแบบ timestamp ระหว่างแหล่งที่มา และการเพิ่มปริมาณขนาดใหญ่ของบันทึกข้อมูลการใช้งาน การจัดการกับบันทึกการใช้งานนั้นเป็นการตรวจสอบที่ได้รับการวางไว้วางใจ มีความสมบูรณ์ และเหมาะสำหรับใช้การบันทึกการใช้งาน ปัญหาอื่นๆที่เกี่ยวกับการจัดการกับบันทึกการใช้งานคือ การรับประกันความปลอดภัย ระบบ และผู้จัดการเครือข่ายทั่วไปในการวิเคราะห์ข้อมูลบันทึกการใช้งาน ได้ประกาศให้มีจัดเตรียมการแนะนำสำหรับการประชุมและการสแดงความคิดเห็น

อุปกรณ์ เครื่องมือ ที่แนะนำควรจะมีส่วนที่ช่วยให้ง่าย มีประสิทธิภาพและมีประโยชน์ต่อการจัดการการบันทึกการใช้งานสำหรับรัฐบาลและบริษัท

ในเมืองไทยตอนนี้เรายังไม่มีมาตรฐานในการเก็บ Log ตาม GLBA , SOX , PCI/DSS แต่เริ่มประกาศพระราชบัญญัติการกระทำความผิดเกี่ยวกับคอมพิวเตอร์ ปี 2550 ขึ้น และหลายส่วนมีการผสมผสานการเก็บ Log ตามมาตราฐานสากลอยู่บ้าง ที่จำเป็นต้องทำกันทุกหน่วยงานคือต้องเก็บบันทึกข้อมูลจราจร ตามมาตรา 26 อย่างน้อย 90 วัน โดยปกติ เป็น Log ดิบ ที่ยังไม่ได้มีการวิเคราะห์ใด จำเป็นต้องผ่านการวินิฉัยข้อมูล หรือเรียกว่า Forensic จากเจ้าหน้าที่พนักงาน หรือตำรวจ ที่กำกับและดูแลเรื่องนี้ เป็นผู้วิเคราะห์ และส่วนใหญ่ที่พบ Log ดิบดังกล่าว จะหาผู้กระทำความผิดได้ค่อนข้างยาก และหลักฐานที่พบ อาจจะมีการโต้แย้งในชั้นศาลได้ ดังนั้นหากเราเข้าใจว่า สาระสำคัญของกฏหมายการกระทำความผิดเกี่ยวกับคอมพิวเตอร์ มีไว้เพื่อหาผู้กระทำความผิดแล้ว เราควรจะสรรหาระบบที่ระบุถึงภัยคุกคาม และความเสี่ยงที่อาจจะเกิดจากมาตราต่างๆ ที่กล่าวไว้ อีกทั้งมีระบบป้องกันภัยเพื่อไม่ให้เกิดเหตุการณ์ที่มีผลต่อความเสี่ยงที่ผิดกฏหมายได้ หรือหากมีการเก็บบันทึก Log นั้น ถ้าให้ดีควรเลือกเทคโนโลยีที่เปลี่ยนแปลง Log ดิบ ให้เป็น Log ที่สุก ได้จะเป็นการดี Log ที่สุก ในที่นี้คือ ผ่านการวิเคราะห์แล้วและมีความน่าเชื่อถือ

หน้าตา Log ที่พบบนอุปกรณ์ SRAN

นนทวรรธนะ สาระมาน

Nontawattana Saraman

05/06/2008