การระบุตัวตนบนระบบเครือข่ายความปลอดภัย

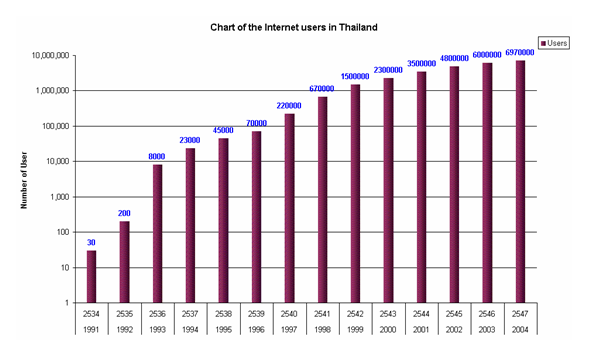

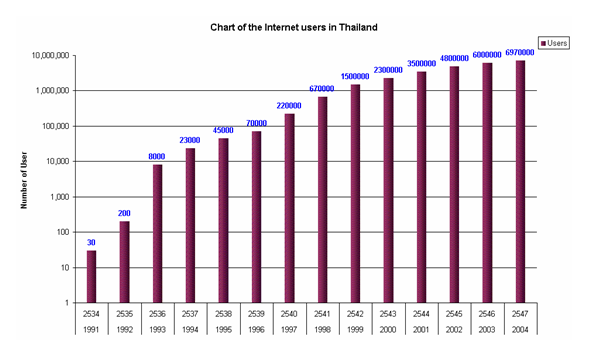

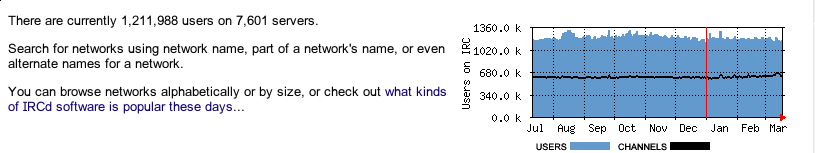

ทุกวันนี้มีอัตราการเจริญเติบโตทางอินเตอร์เน็ทจำนวนมาก ทุกวันนี้มีอัตราการเจริญเติบโตทางอินเตอร์เน็ทจำนวนมาก จากผลวิจัยสถิติในการใช้งานอินเตอร์เน็ทในประเทศไทย จัดทำโดย ศูนย์เทคโนโลยีอิเล็กทรอนิกส์และคอมพิวเตอร์แห่งชาติ (Nectec)

นับแต่ปี 2534 มีการใช้งานอยู่อินเตอร์เน็ทเพียง 30 เครื่องในประเทศไทยจนถึงปี 2547 จำนวนเกือบ 7 ล้านคนที่ใช้อินเตอร์และมีที่ท่าว่าจะมากขึ้นตามจำนวนประชากร

เมื่อมีการใช้งานทางอินเตอร์เน็ท และทุกองค์กรมุ่งสู่การทำ E-commerce จึงทำให้มีการเจริญเติบโตทางระบบเครือข่าย จนสู่การใช้งานที่บ้าน เป็นผลให้ระบบความปลอดภัยข้อมูลจึงเป็นสิ่งที่สำคัญ เนื่องจากมีการบุกรุกและโจมตีระบบเครือข่าย ต่อเนื่อง และผลกระทบสร้างความเสียหายในเชิงธุรกิจและชื่อเสียง เป็นมูลค่าที่ไม่สามารถประเมินได้

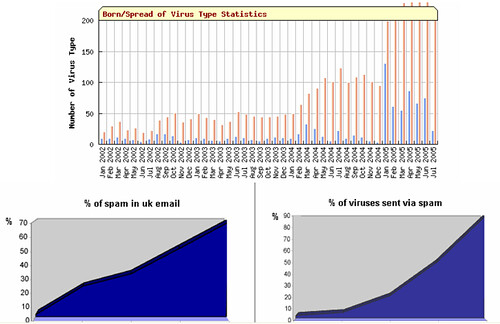

ภัยคุกคามต่างๆ ไม่ว่าเป็นการแพร่ระบาดของไวรัสคอมพิวเตอร์ หรือการส่งจดหมายอิเล็คทรอนิคขยะ ที่เรียกว่า Spam เป็นภัยคุกคามอันดับต้นๆ ที่แสดงความน่ารำคาญและมีผลกระทบกับการใช้งานอินเตอร์ในชีวิตปัจจุบัน

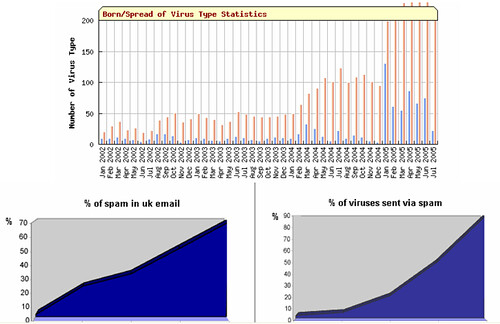

จากผลสำรวจของศูนย์ปฏิบัติการตรวจจับการแพร่ระบาดไวรัสจดหมายอิเล็คทรอนิคส์ สำนักงานพัฒนาวิทยาศาสตร์และเทคโนโลยีแห่งชาติ (สบทร) พบว่า ตั้งแต่ปี 2002 ถึง 2005 อัตราการแพร่ระบาดไวรัสที่แนบมากับจดหมายอิเล็คทรอนิคส์เพิ่มสูงขึ้นจำนวนมาก

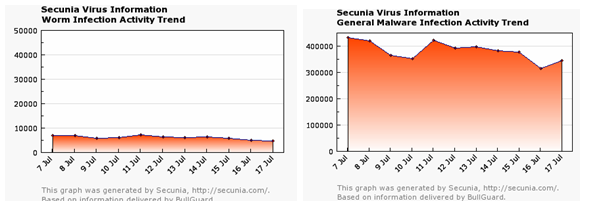

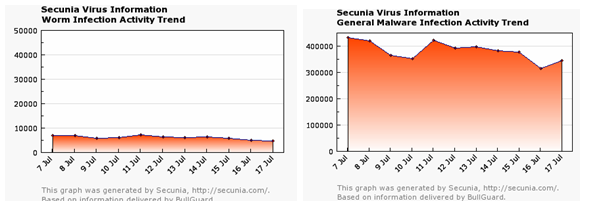

จำนวนหนอนอินเตอร์เน็ท หรือที่เรียกว่า worm ที่แพร่ระบบในอินเตอร์มีอัตราการแพร่ระบาดอยู่ที่ 8,000 ครั้งต่อวัน

ส่วนโปรแกรมที่ไม่พึ่งประสงค์ หรือที่เรียกว่า Malware , โปรแกรมที่แอบแฝงในการบุกรุกข้อมูล ที่เรียกว่า Spyware มีจำนวนเพิ่มมากกว่าอัตราของไวรัสคอมพิวเตอร์ชนิดหนอนคอมพิวเตอร์ โดยตกอยู่ที่ 300,000 – 400000 ครั้งต่อวัน โดยที่นี้ ได้นำข้อมูลมาจาก secunia ซึ่งเป็นบริษัทข่าวสารด้านความปลอดภัยข้อมูลสารสนเทศ

ภัยจากการบุกรุกจากผู้ไม่พึ่งประสงค์หรือเรียกว่า Hacker ซึ่งเพิ่มอันตราจำนวน Hacker จำนวนมากทั่วโลกเนื่องจากการเข้าถึงโลกอินเตอร์เน็ทเป็นเรื่องที่ง่าย และค้นหาข้อมูล รวมถึงหา Tools ในการโจมตีมีให้ กันทั่วไปในโลกอินเตอร์เน็ท

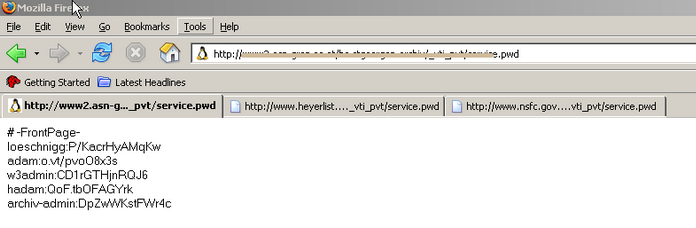

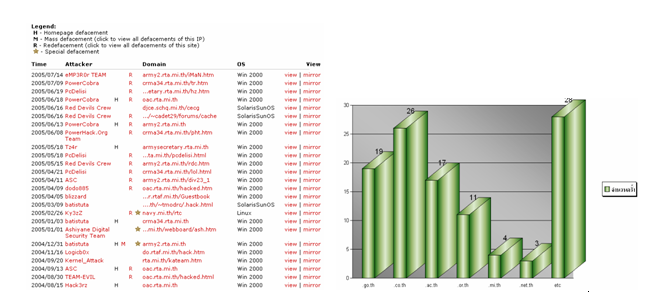

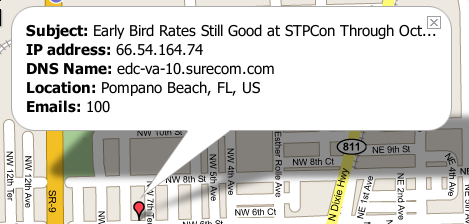

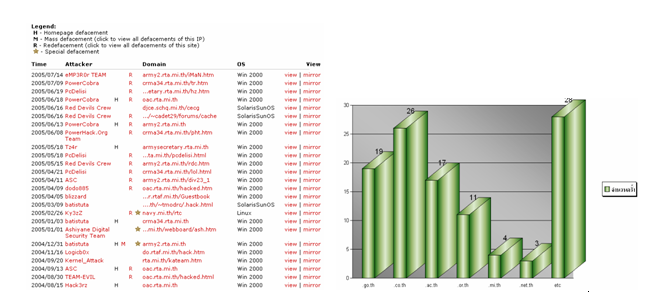

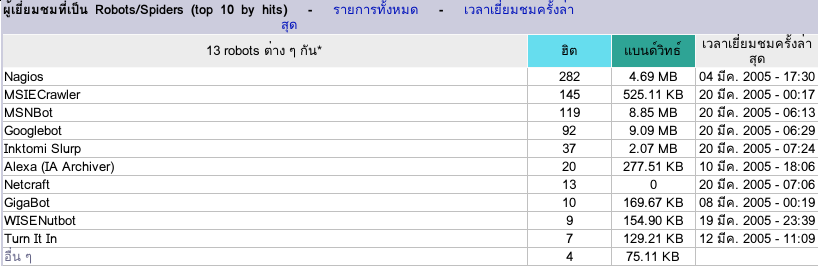

ในภาพบ่งบอกถึงการโจมตี Web ในประเทศไทย พบว่า domain .co.th มีสถิติการโดยบุกรุกมากที่สุด รองลงมาคือ .go.th

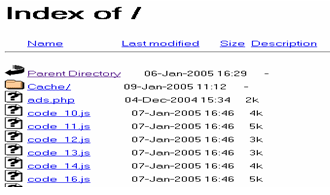

จากการจัดอันดับของ web SRAN community โดยนำข้อมูลจาก Zone-h พบว่าบุกรุกและเปลี่ยนหน้า web ทั้งหน่วยงานราชการไทย และบริษัท ห้างร้าน สถาบันการศึกษา ทุกหน่วยงาน และทุกวันมีการเปลี่ยนหน้า web ซึ่งเป็นการบ่งบอกได้ว่า มีผู้บุกรุกในระบบอินเตอร์จำนวนมาก ทั้งที่เป็นคนและไม่ใช่คน ที่ไม่ใช่คน อาจจะเป็นสคิป(ส่วนหนึ่งของ botnet)หรือโปรแกรมของนักพัฒนาระบบเพื่อค้นหาช่องโหว่ที่เกิดขึ้นในระบบปฏิบัติการหรือ Application ที่เขียนมีความเสี่ยง โดยสคิป เมื่อมีการดัดแปลงและประยุกต์เข้ากับข่าวสารช่องโหว่ใหม่ที่พบใน web ข่าวสารด้านความปลอดภัยก็จะมีผู้ผลิตเพื่อค้นหาว่าเครื่องใดที่ยังไม่ถูกทำการป้องกัน (Security Patch) หากเครื่องดังกล่าวยังอ่อนแอ หรือยังไม่ได้ทำการหนึ่งการใดเพื่อป้องกันตัวเอง ก็จะถูกบุกรุกและเข้าถึงข้อมูลได้อย่างง่ายดาย

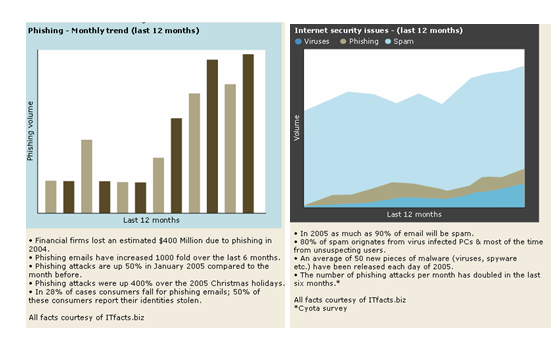

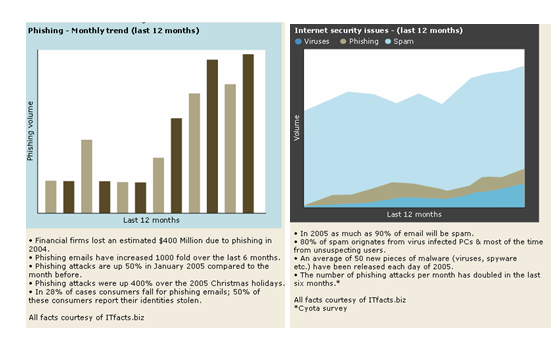

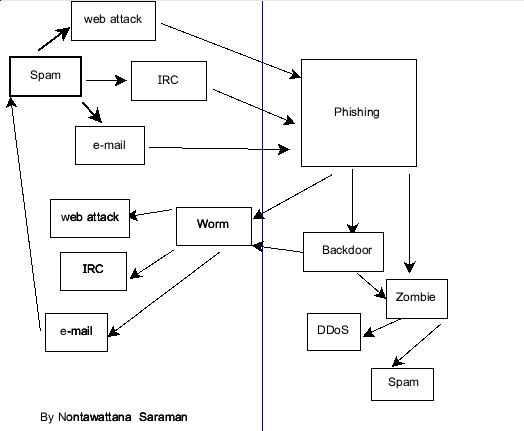

ซ้ำร้ายไปกว่านั้นได้มีการโจมตีชนิดใหม่ๆ ที่แอบแฝงมากับจดหมายอิเลคทรอนิคส์ หรือที่เรียกว่า e-mail และโปรแกรมที่นำมาเป็นเครื่องบันเทิงในการใช้งาน ที่เรียกว่า Phishing โดยมีอัตราเพิ่มขึ้นจำนวนมากและทำให้ผู้สูญเสียความลับ และการทำธุรกรรมผ่านระบบอินเตอร์เป็นเรื่องที่ไม่ปลอดภัย

เมื่อเปรียบเทียบภัยคุกคามต่างๆ จาก Zdnet หรือ ITfacts พบว่าภัยอันดับ 1 ที่คุกคามชีวิตการใช้งานของเรามากที่สุดคือ Spam รองลงมาคือ Phishing และไวรัสคอมพิวเตอร์ ตามลำดับ เพื่อการอ่านเนื้อที่ครบลองกลับไปอ่านบทความ Dark Side of The Internet ที่ผู้เขียนได้เขียนไว้ช่วงต้นปี

หากองค์ที่ต้องการเชื่อมต่อระบบอินเตอร์เน็ท และละเลยเรื่องความปลอดภัยแล้ว ย่อมส่งผลเสียอย่างแน่นอน ทุกวันนี้ได้มีธุรกิจด้าน IT security ที่เปิดเป็นเชิงการค้า เป็นจำนวนมาก มีทั้งผลิตภัณฑ์เพื่อป้องกันข้อมูล ป้องกันระบบเครือข่ายทั้ง Hardwareหรือเรียกอย่างหนึ่งว่าเป็น Applianceและ Software รวมถึงการให้บริการด้านความปลอดภัยข้อมูล แบบมืออาชีพ ให้คำปรึกษาในการสร้างความปลอดภัยให้เกิดขึ้นในองค์กร การอบรมความรู้ด้านการรักษาความปลอดภัยข้อมูล เป็นจุดไฟในการศึกษาและค้นหา จนเกิดบุคคลากรผู้สนใจระบบความปลอดภัยจำนวนมาก ทั้งหมดคือความตื่นตัวของจำนวนผู้ใช้งานระบบเครือข่ายผ่านเข้าสู่โลกไร้พรมแดน ด้วยเหตุนี้เอง หากเราจึงควรมีความเข้าใจและศึกษาระบบความปลอดภัยข้อมูล เพื่อเตรียมความพร้อมในการป้องกันภัยเบื้องต้นให้กับตนเองและองค์กรที่ตนทำอยู่

การสร้างระบบความปลอดภัยข้อมูล อย่างยั้งยืนนั้นประกอบด้วย 3 เรื่องเป็นหัวใจสำคัญ

- เทคโนโลยี

- คน

- กระบวนการ

เทคโนโลยี ต้องมีความทันสมัยและสามารถป้องกันภัยต่างๆที่เกิดขึ้นในการใช้ข้อมูลได้ ได้แก่ ระบบ Firewall , IDS/IPS , Vulnerability Management , SIM ,Anit-virus/Anti-Spam/Anti-Spyware software, Network Management, ระบบ สำรองข้อมูล และอื่นๆจะพบว่าการลงทุนด้านความปลอดภัยให้ครบวงจรนั้นต้องใช้เงินทุนจำนวนมาก และเมื่อเปรียบเทียบการย้อนคืนถึงผลลัพธ์ที่ได้กับการลงทุนหรือที่ เรียก Return Of Investment (ROI) บางอย่างย่อมไม่คุ้มทุนที่เสียไป เนื่องจากอุปกรณ์ดังกล่าวจะมีค่าสึกหร่อ ,ค่าบำรุงรักษา ค่าลิขสิทธิหรือที่เรียกว่า license ที่เพิ่มตามประมาณ และเกินกำลังทรัพย์ของบางองค์กร

คน ต้องมีความตะหนักในการใช้ข้อมูลสารสนเทศ หรือที่เรียกว่า Security Awareness ในสมาคมInformation Systems Security Association (ISSA) ได้จัดตั้งโครงการที่ชื่อว่า Humman Firewall เพื่อสร้างความตะหนักในการใช้ข้อมูลสารสนเทศให้ปลอดภัยดังคำขวัญที่ว่า ” Be Aware Be Secure” จุดอ่อนความปลอดภัยไม่ว่าจะเป็นเรื่องข้อมูลหรือเรื่องการใช้ชีวิตประจำวัน ก็จะเกิดจากการผิดพลาดของคนเป็นหลัก หากคนพึ่งปฏิบัติตนเองด้วยสติ และมีประสบการณ์ความรู้ในสายงานที่ทำ ความผิดพลาดย่อมน้อยลง

กระบวนการ ด้านความปลอดภัยข้อมูล หลายองค์กรเริ่มสนใจเรื่องกระบวนการมากขึ้น เพราะเข้าใจกันดีว่า “Security not Product but Security is Process” การจัดทำนโยบายด้านความปลอดภัย(Information Security Policy)ก็ดี การสร้างมาตราฐานตาม ISO17799 หรือ มาตราฐานอื่นๆ แล้วแต่ลักษณะงาน เป็นผลให้การสร้างกระบวนการด้านความปลอดภัยมีรูปธรรมขึ้น อย่างมีกรอบ ที่สามารถนำไปใช้งานกับองค์กรได้เป็นอย่างดี

การสร้างระบบความปลอดภัยข้อมูล เป็นเรื่อง “ใกล้ แต่ ไกล” ที่กล่าวเช่นนั้นเพราะว่าเป็นเรื่องใกล้ตัว แต่ไกลในการปฏิบัติ ผมเองเคยกล่าวในงานสัมนาอยู่หลายครั้งกับประโยคนี้ และยังคงยืนยันว่าหากองค์กรใดทำได้ 3 เรื่องนี้ จะพาองค์กรนั้นสู่ความปลอดภัยข้อมูลที่ยันยืน

ในหัวข้อ Network Security Identity เราจะขอกล่าวเพียงเฉพาะด้านเทคโนโลยี

เมื่อเป็นดังนี้ สิ่งหนึ่งที่จะทำได้ก็คือการสามารถล่วงรู้ได้ว่า สิ่งนั้นคือพฤติกรรมที่ไม่พึ่งประสงค์ในการเชื่อมต่ออินเตอร์เน็ท และสามารถระบุผู้บุกรุกทางระบบเครือข่ายได้ว่า เป็นการบุกรุกชนิดใด ดังนั้น หลักการทำ Network Security Identity จึงเป็นการเปิดเผยตัวตนที่แท้จริงของการบุกรุกในเชิงเทคโนโลยี

โดยมีจุดหลักคือ

- ในเชิง Local Area Network Security Identity

- ในเชิง Global Area Network Security Identity

1. Local Area Network Security Identity คือสามารถรู้ได้สิ่งผิดปรกติได้ภายในเครือข่ายของตนเอง เช่น ในองค์กรของเราเอง ในเครื่องคอมพิวเตอร์ของเราเอง รู้และป้องกัน ป้องกันและทราบสาเหตุ และแก้ไขสาเหตุที่เกิดขึ้น รวมไปถึงระบุผู้บุกรุกที่เกิดขึ้นใน Local Area เราได้

หลักการออกแบบ Network Security Identity ส่วน Local Area นั้น แบ่งได้ดังนี้

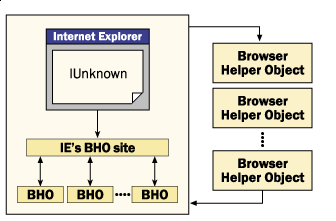

1.1 การแสดงตัวตน และสิทธิในการเข้าถึงระบบเครือข่าย (Security Remote Access Control)

– การแสดงตัวเข้าระบบ (Identification)

– การยืนยันว่าเป็นตัวจริง (Authentication)

– การแสดงสิทธิในการเข้าระบบ (Authorization)

ในการ identification และ Authentication แบ่งได้ 3 ชนิดคือ

สิ่งที่คุณรู้ (Something you know) เช่น Pin , password เป็นต้น

สิ่งที่คุณมี (Something you have) เช่น บัตร ATM , Smart card เป็นต้น

สิ่งที่คุณเป็น (Something you are) เช่น Finger print , retina scan เป็นต้น พวกนี้มักเป็นการแสดงตัวแบบ Biometric

เพื่อให้ระดับความปลอดภัยในการพิสูจน์ตัวตนเพื่อเข้าถึงระบบมีความยากขึ้น มักใช้ศัพท์ที่เรียกว่า 2 factor Authentication คือใช้ 2 อย่างใดอย่างหนึ่งจาก 3 factor ที่กล่าว ซึ่งหลายหน่วยงานที่เป็นระบบเครือข่ายขนาดใหญ่และมีความสำคัญของข้อมูลนิยมใช้กัน

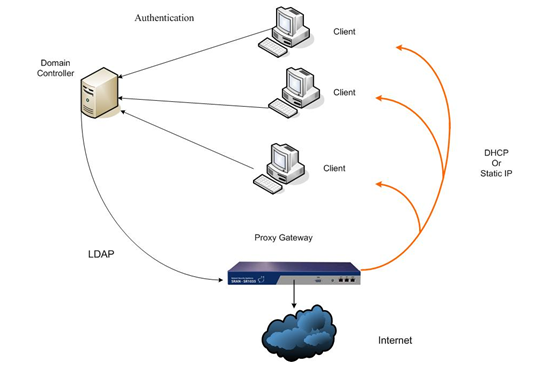

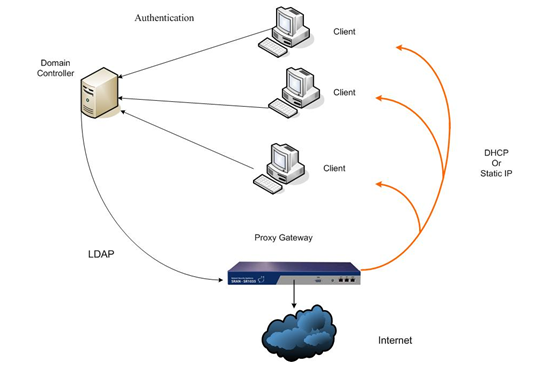

ขึ้นกับการนำไปใช้งานเมื่อระบบเครือข่ายในองค์กร ประกอบไปด้วยเครื่อง PC ที่ไม่สามารถระบุได้ว่าเป็นเครื่องของพนักงานคนไหน ก็จะไม่สามารถที่จะติดตามซ่อมหรือ เก็บข้อมูลต่างๆได้ ดังนั้นในการแสดงตัวตน และสิทธิในการเข้าถึงระบบเชิงเทคนิค ในเครื่อง PC ที่เป็น client จำเป็นต้องทำการ login ผ่าน Domain Controller และรับ DHCP จาก Server หรือจะตั้งเป็น Statistics IP เพื่อง่ายในการค้นหาและจัดการ แต่ยากในการจัดทำเพราะ admin ต้องไป set ค่า IP ให้กับเครื่องใหม่ๆ ที่เกิดขึ้น

จากนั้นเมื่อทำการ สร้าง Proxy Server ที่เก็บค่า LDAP ( Lightweight Directory Access Protocol ) จาก Domain Controller แล้วกำหนดให้ user ทุกคนที่ต้องการออกใช้ อินเตอร์เน็ทต้องผ่านเครื่อง proxy gateway นี้

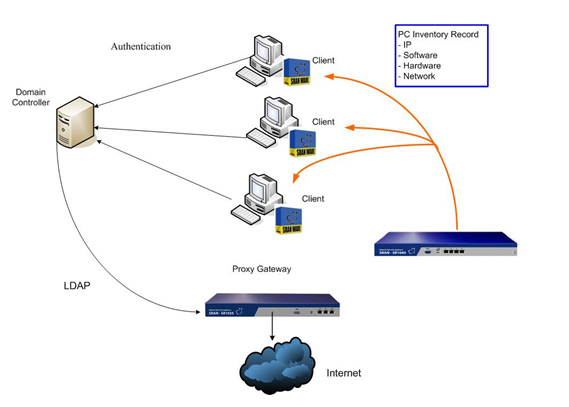

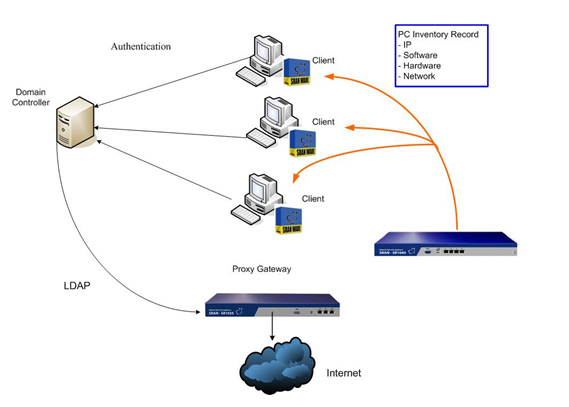

จากนั้นทำการเก็บข้อมูลเครื่องคอมพิวเตอร์ ที่เป็นเครื่องลูกข่ายและแม่ข่าย ไว้ PC management เพื่อทำเรื่อง change control หากมีการแก้ไขและปรับปรุงเครื่องในอนาคต

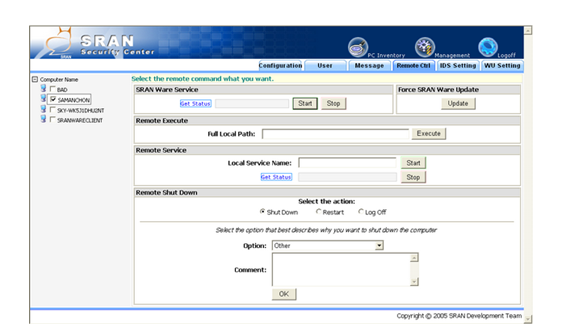

1.2 การเก็บข้อมูลเครื่องที่บนระบบเครือข่าย (Network Inventory)

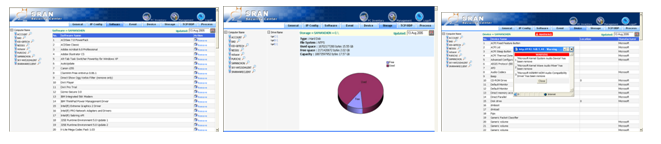

กำหนดการเก็บค่า IP , MAC address , Software ที่ใช้ลงเครื่อง , Hardware ในแต่ละเครื่อง รวมถึง Network การ์ด โดยสามารถออกรายงาน และเก็บบันทึกเพื่อเก็บสถิติได้

เมื่อมีระบบที่ค่อยเก็บข้อมูลด้าน Inventory เครื่อง PC ที่อยู่ในระบบแล้ว จะทำให้ผู้ดูแลระบบ ง่ายในการจัดการ และแก้ไขปัญหาได้ถูกจุด

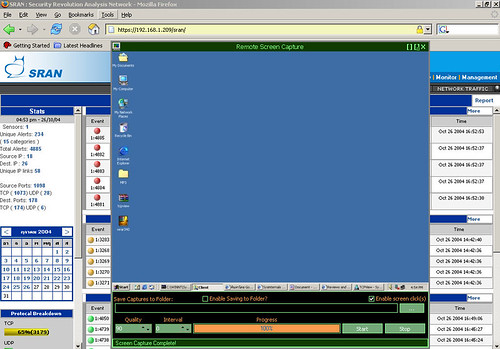

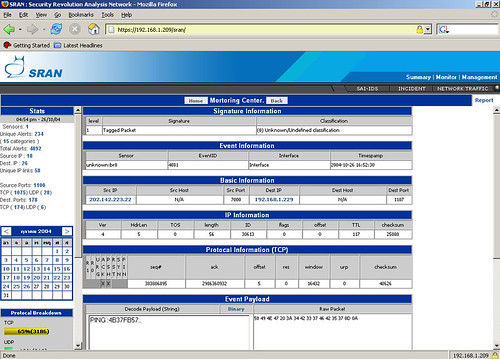

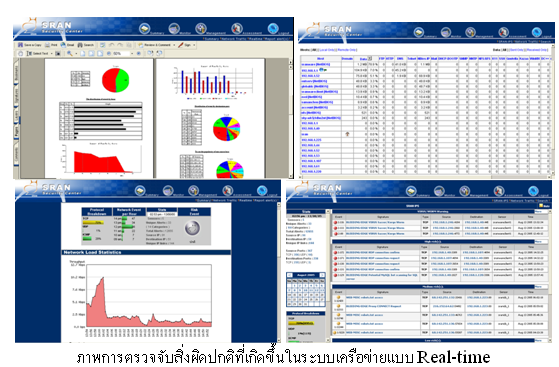

1.3 การเฝ้าระวังภัยและป้องกันภัยระบบเครือข่าย (Network Intrusion Detection/Prevention system)

การติดตั้งระบบตรวจจับสิ่งผิดปกตินี้เป็นสิ่งจำเป็นอย่างมาก เนื่องจากทุกเครื่องบนระบบเครือข่ายมีการเคลื่อนไหวข้อมูล ย่อมมีทั้งการบุกรุกและการติดเชื้อไวรัสในระบบเครือข่าย โดยที่เราสามารถรู้และเห็นเหตุการณ์เหล่านี้ได้จากระบบ NIDS/IPS

การที่เรามีเทคโนโลยีในการตรวจจับผู้บุกรุก และประกอบกับเครื่องที่เก็บข้อมูลของเครื่องคอมพิวเตอร์ในระบบเครือข่ายจะทำให้เราทราบถึงตำแหน่งและที่มาว่ามีการบุกรุกจากแหล่งไหนและสามารถแก้ไขเหตุการณ์ได้อย่างทันที

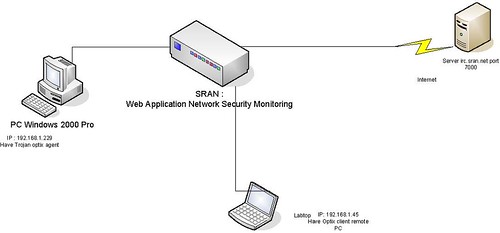

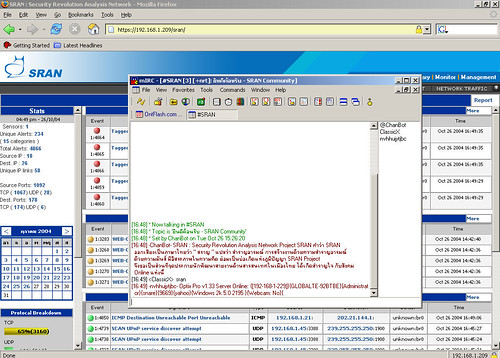

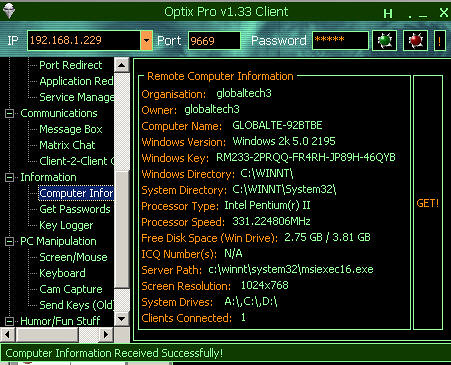

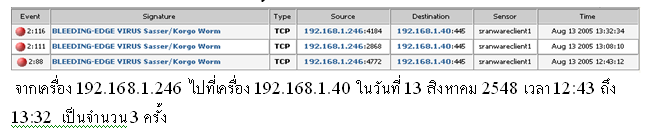

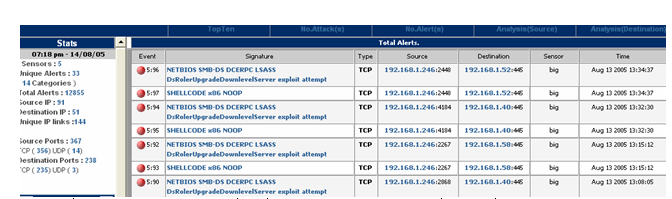

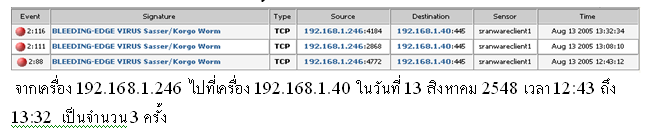

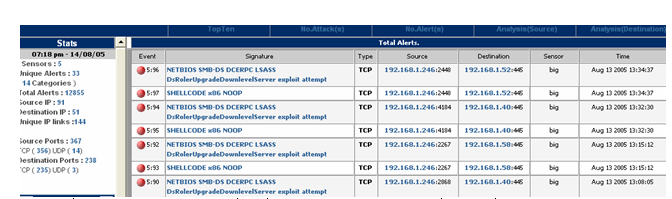

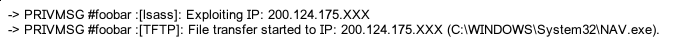

ยกตัวอย่างเหตุการณ์

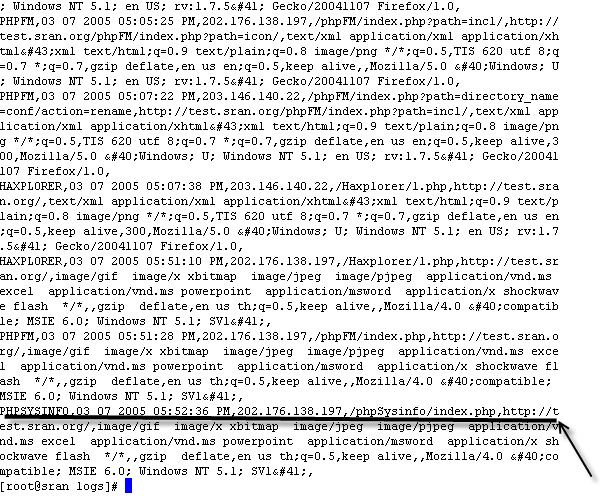

พบสิ่งผิดปกติในหน้าจอตัวตรวจจับสิ่งผิดปกติที่เกิดขึ้นในระบบเครือข่าย

พบว่าเครื่อง IP 192.168.1.246 ชื่อเครื่องว่า big กำลังทำการติดต่อที่มีความเสี่ยงสูงคือสีแดง ไปยังเครื่องอื่นๆอีกหลายเครื่องในระบบเครือข่าย

เราทราบว่าชื่อเครื่องคือ big และ IP 192.168.1.246

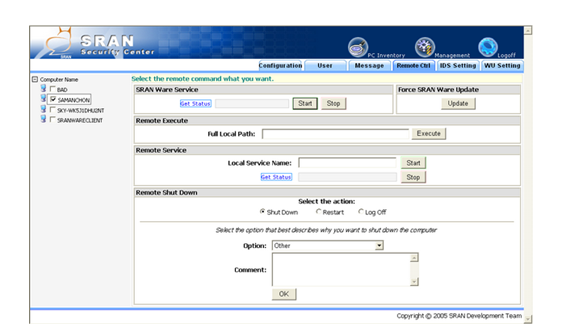

ดังนั้นทีมงานที่ดูแลระบบ จึงใช้ระบบจัดการ Inventory และ Desktop Management คอมพิวเตอร์เครือข่าย ในการควบคุม เครื่องที่ติดไวรัส เพื่อสกัดไม่ให้แพร่กระจายในระบบเครือข่าย หรือจะส่ง messages เตือนไปที่เครื่องก็ได้ หรือทำการ ปิดระบบเครื่องที่ติดไวรัสดังกล่าวเพื่อให้ทำการแพร่กระจายไวรัสอีกต่อไป

วิธีการดังกล่าวเป็นการ ระบุ ที่มาที่ไป และตัวตนการใช้งานบนระบบเครือข่ายหรือที่เรียกว่า Network Security Identity ในระดับหนึ่ง โดยส่วนมากเรามักพบคำถามอยู่เสมอว่าเครื่องที่ติดไวรัสมักทำการแพร่กระจายแบบเงียบๆ และไม่รู้ว่าเกิดจากที่ไหน ทั้ง 3 วิธี จะเป็นตัวช่วยให้ระบบเครือข่ายในองค์กรท่านมีความสงบขึ้น

2. Global Area Network Identity

คือการระบุตัวตน ข้ามผ่าน WAN link ระหว่าง ISP และ Network ระดับประเทศ เป็นเรื่องที่น่าสนใจ และปัญหาส่วนใหญ่ก็เพราะระบบเครือข่ายชายแดนของประเทศ ไม่มีความแข็งแกร่งเพียงพอทำให้ การบุกรุกและการโจมตีต่างๆเข้าสู่ระบบเครือข่าย ในประเทศได้ง่าย จะได้กล่าวต่อไปในครั้งหน้า

14/08/48

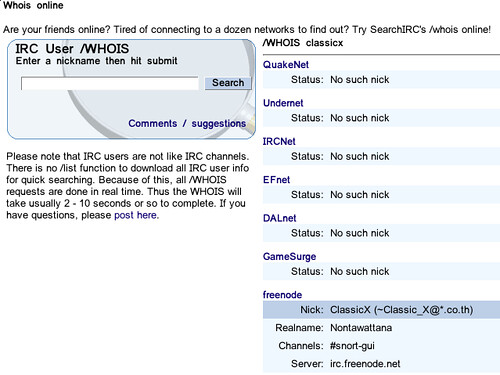

นนทวรรธนะ สาระมาน

Nontawattana Saraman

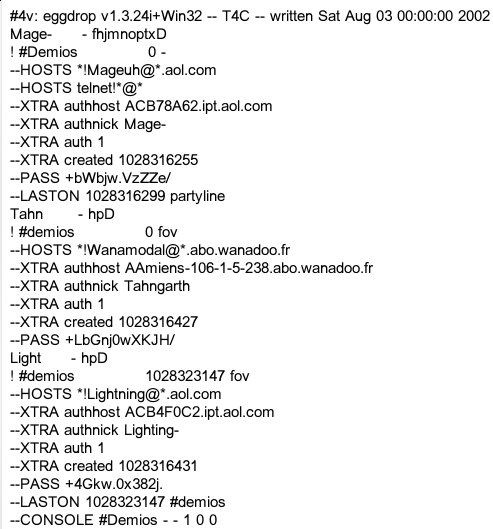

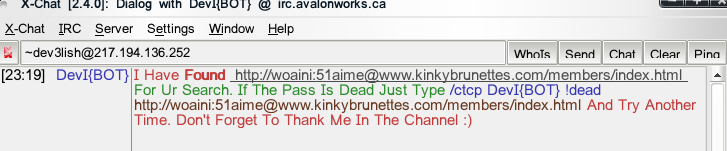

เครือข่ายในกรงขัง หรือ เรียกว่า “Network Jail”

เครือข่ายในกรงขัง หรือ เรียกว่า “Network Jail”

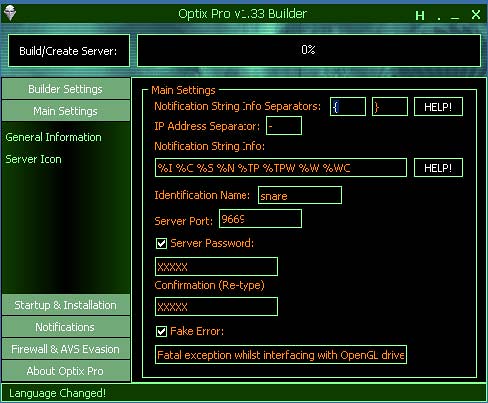

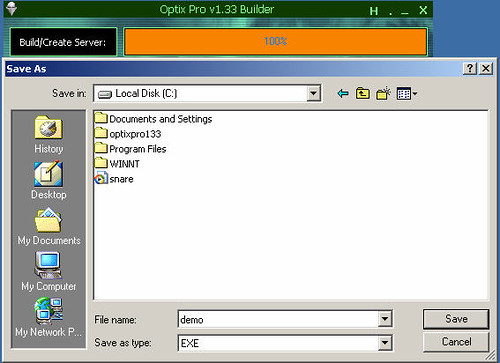

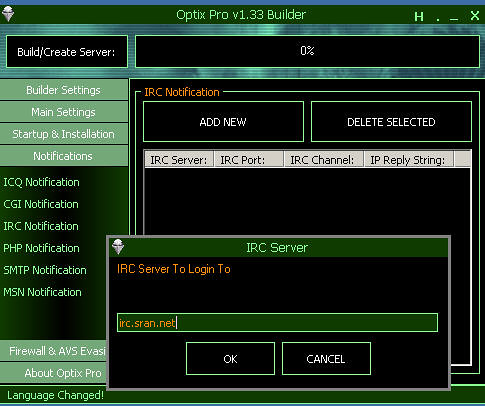

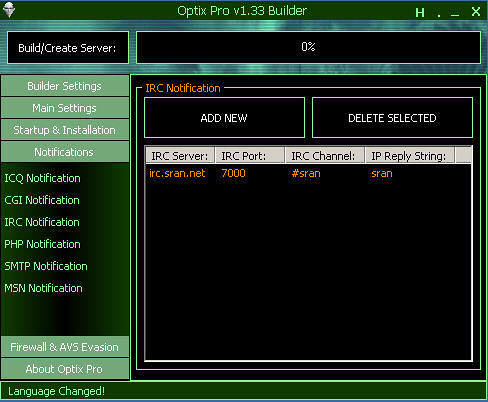

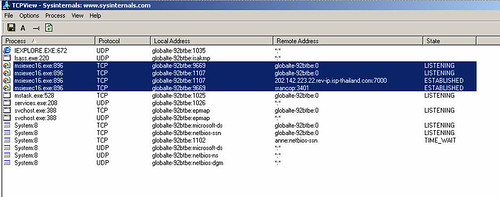

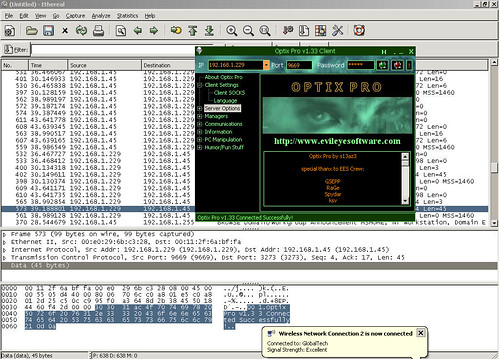

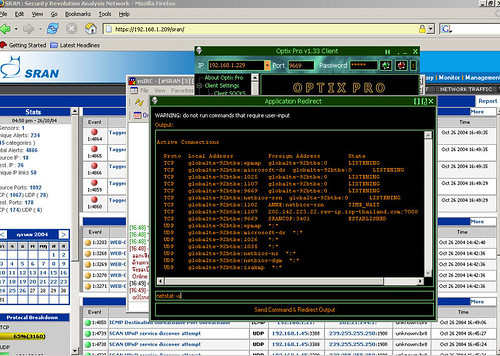

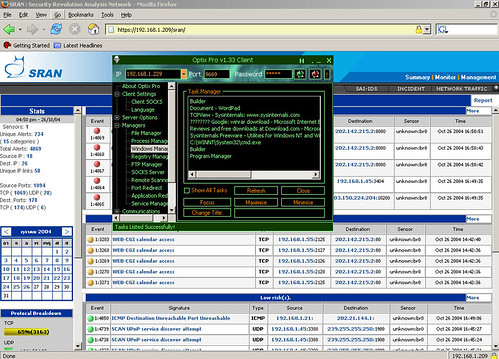

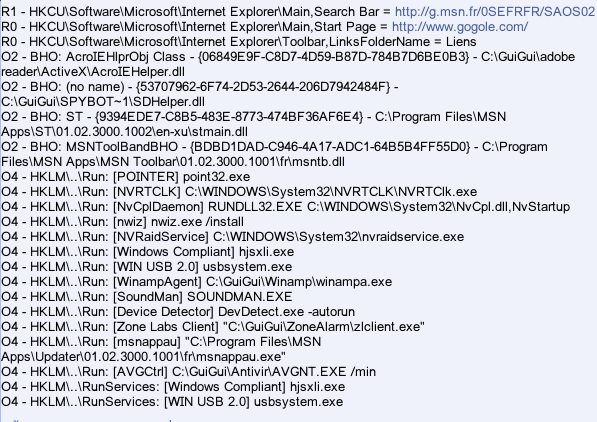

นี้ล่ะครับจับได้ คาหนังคาเขาเลย

นี้ล่ะครับจับได้ คาหนังคาเขาเลย

FileMon ,

FileMon ,  Regmon ,

Regmon ,  Procexp ,

Procexp ,  TCPview ใช้ 4 โปรแกรม ของ sysinternals

TCPview ใช้ 4 โปรแกรม ของ sysinternals

พิมพ์ start –>run แล้วพิมพ์ regedit เข้าไปหน้า Registry Editor พิมพ์ค้นหา Scanreg และเจอตรงไหนให้ลบที่นั้น รู้สึกว่ายิ่งทิ้งนานก็ยิ่งเกาะหลายจุด

พิมพ์ start –>run แล้วพิมพ์ regedit เข้าไปหน้า Registry Editor พิมพ์ค้นหา Scanreg และเจอตรงไหนให้ลบที่นั้น รู้สึกว่ายิ่งทิ้งนานก็ยิ่งเกาะหลายจุด