-

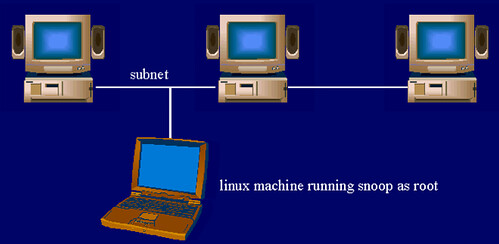

รู้ทัน sniffer

ผมตั้งใจที่จะเขียนบทความนี้ขึ้นต่อเนื่องจากบทควาที่แล้ว…

-

ข้อเท็จจริงในการดักข้อมูล sniffer

ครั้งแรกกะว่าจะไม่เขียนแล้วนั่งดูกระแสสังคมเงียบๆ และปล…

-

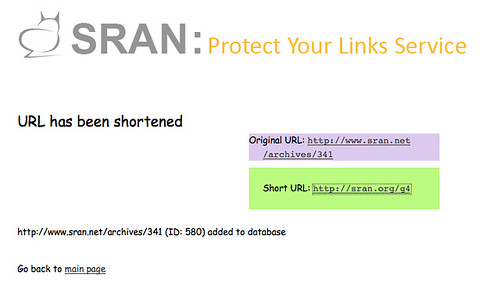

ที่ไหนมี Link ที่นั้นมี Bot

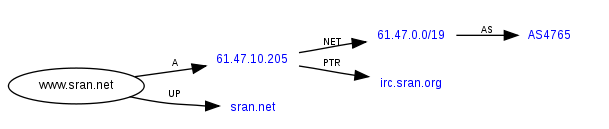

นี้เป็นอีกบทความหนึ่งที่สะท้อนให้เห็นว่าไม่มีความเป็นส่…

-

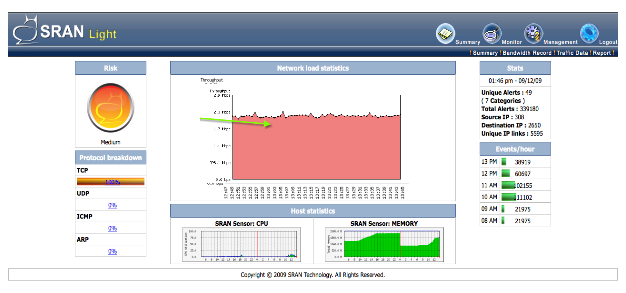

เพื่อนแนะนำลองใช้ SRAN สิ

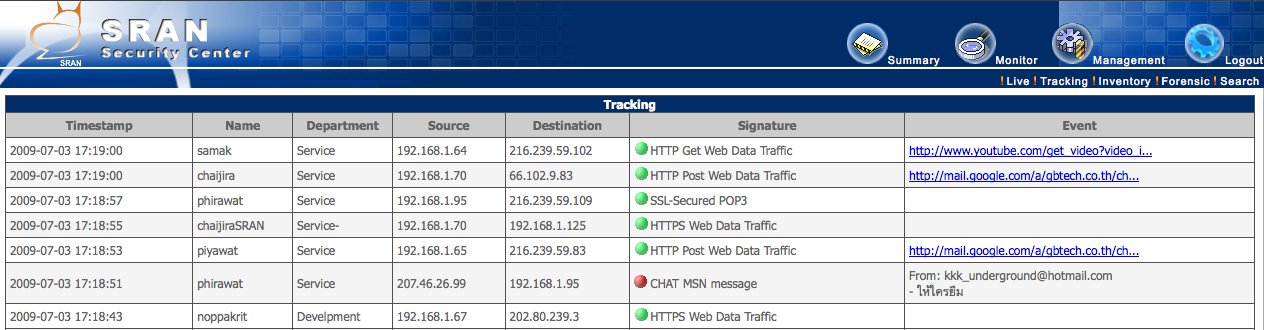

บริษัท XYZ ต้องการหาความผิดปกติที่เกิดขึ้นจากการใช้งานไ…

-

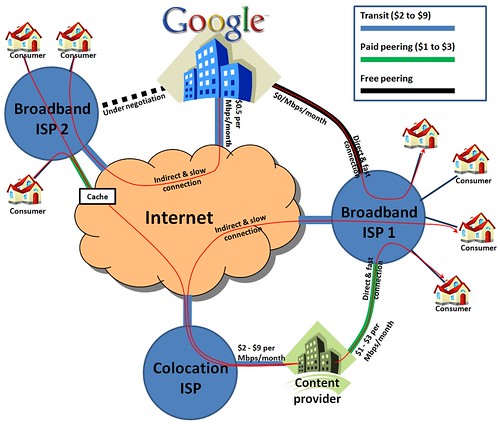

การตรวจสอบข้อมูลตามกฎหมาย (Lawful interception)

การตรวจสอบข้อมูลตามกฎหมาย หรือ Lawful interception (LI)…

-

สมรภูมิรบบนโลกไซเบอร์ Cyberwar

อินเตอร์เน็ต คือ โครงสร้างพื้นฐานทางข้อมูลข่าวสารอันประ…

-

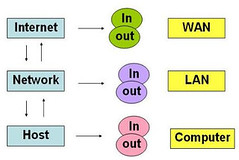

3 in 3 out ภาคสืบหาผู้กระทำความผิดทางอินเตอร์เน็ต

ผู้กระทำความผิดทางอินเตอร์เน็ตคอมพิวเตอร์นั้น สามารถแบ่…

-

การทำ Penetration Test แบบมืออาชีพ ตอนที่ 2

จากตอนที่แล้วเราพบว่าการทำ Penetration test นั้นมีความส…

-

การทำ Penetration Test แบบมืออาชีพ ตอนที่ 1

หลายคนคงสงสัยว่า Penetration Test กับ Vulnerability Ass…

-

SRAN ใส่ใจความเป็นส่วนตัว

ดูคลิปเองเลยครับไม่มีคำบรรยาย หลังจากนำอุปกรณ์ SRAN Lig…

-

ปฏิวัติระบบระบุตัวตนทางเครือข่ายคอมพิวเตอร์ SRAN Light ตอนที่ 2

เคยเบื่อบ้างไหม! กับการต้องมานั่ง Login ทุกครั้งเมื่อต้…

-

ปฏิวัติระบบระบุตัวตนทางเครือข่ายคอมพิวเตอร์ SRAN Light ตอนที่ 1

ผมได้ดูพิธีวันชาติของประเทศจีนเมื่อวานนี้จากทางข่าวในที…

-

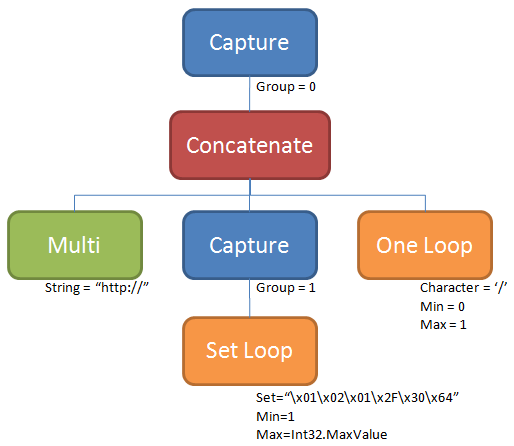

การตรวจจับหมายเลขบัตรเครดิตในเครือข่าย

ตามมาตรฐาน Payment Card Industry Data Security Standard…

-

ภัยคุกคามตาม Layer ทั้ง 7 ตอนที่ 3

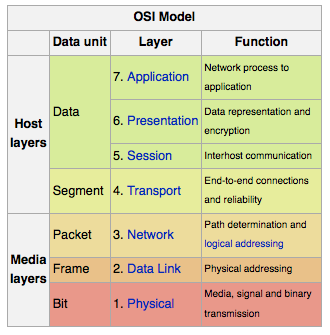

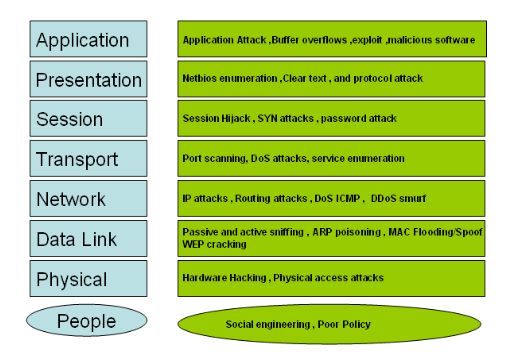

ต่อจากตอนที่แล้วครับ ผมขอนำเสนอเลยเนื่องจากเนื้อหาในตอน…

-

หนังสือพิมพ์ Telecom Journal โกลบอลเทคโนโลยี อินทิเกรเทด ผู้พัฒนาระบบเฝ้าระวังภัยคุกคามวันที่ 21-27 กันยายน 2552

โกลบอลเทคโนโลยี อินทิเกรเทด ผู็พัฒนาระบบเฝ้าระวังภัยคุก…

-

ภัยคุกคามตาม Layer ทั้ง 7 ตอนที่ 2

ที่กล่าวไปแล้วในตอนที่แล้วเราพูดถึงภัยคุกคามที่เกิดขึ้น…

-

ภัยคุกคามตาม Layer ทั้ง 7 ตอนที่ 1

เมื่อเราพิจารณาถึงการก่อเกิดภัยคุกคามต่างๆที่เกิดขึ้นจา…

-

มารู้จักกับ Payment Card Industry Data Security Standard

มาตรฐาน Payment Card Industry Data Security Standard เป…

-

มีข่าวดีมาบอก

คุณสมบัติที่หลายคนรอคอย หลังจากทีมงาน SRAN ได้พัฒนาปรับ…

-

10 วิธี รู้ทันภัยคุกคามอินเตอร์เน็ต

เมื่อโลกอินเตอร์เน็ตเข้ามามีบทบาทในชีวิตมากขึ้น ภัยร้าย…

-

รอยยิ้มแห่งความหวัง อีกครั้ง

นำภาพถ่ายจากช่างภาพมืออาชีพ ที่ถ่ายรูปชีวิตคนในประเทศจี…

-

เตือนภัยออนไลน์ใกล้ๆตัวคุณ

หนังสือพิมพ์ Telecom Journal โกลบอลเทคโนโลยี อินทิเกรเท…

-

แกะรอยออนไลน์สือจาก LOG

หนังสือพิมพ์ Siam Rath Weekly “แกะรอยออนไลน์…สืบจ…

-

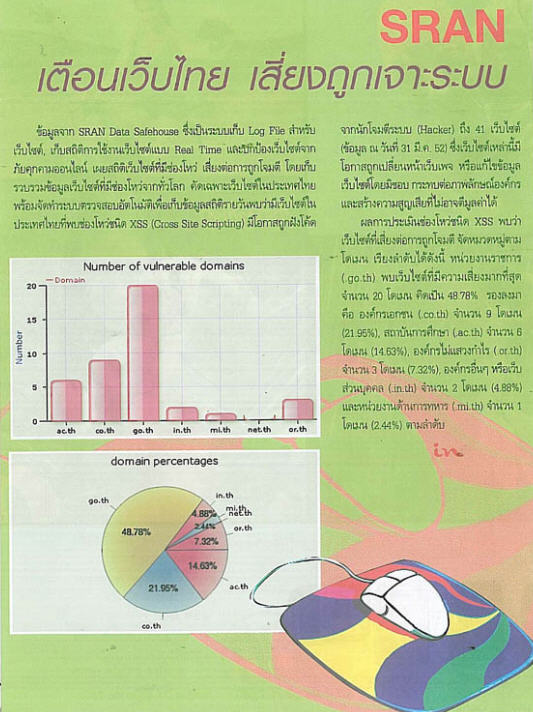

“SRAN” เตือนเว็บไทยเสี่ยงถูกเจาะระบบ

หนังสือ In Marketing วันที่ 1-15 พฤษภาคม 2552 หน้า 8หัว…

-

เทคนิคการสืบหาผู้กระทำความผิดบนระบบเครือข่ายคอมพิวเตอร์

จากเดิมเรามักจะแก้ปัญหาที่ปลายเหตุเสมอ ในกรณีที่มีผู้บุ…

-

ไอทีซีเคียวริตี้ไทย ทางเลือกยุครัดเข็มขัด

หนังสือพิมพ์ Manager 360 Weekly ‘ไอทีซีเคียวริตี้…

-

อำนาจของการสื่อสาร ตอนที่ 2

เสียงเพลงจาก last.fm ดังขึ้นจากดีเจไร้นามบนโลกอินเตอร์เ…

-

อำนาจของการสื่อสาร ตอนที่ 1

ทุกวันนี้เราปฏิเสธไม่ได้ว่า เราสามารถใช้ชีวิตโดยปราศจาก…

-

มาร่วมกันเก็บ Log เว็บเพื่อขจัดปัญหาในอนาคต

ปัญหาเว็บไซต์ในอินเตอร์เน็ต หลายอย่างเป็นปัญหาสังคมที่ส…

-

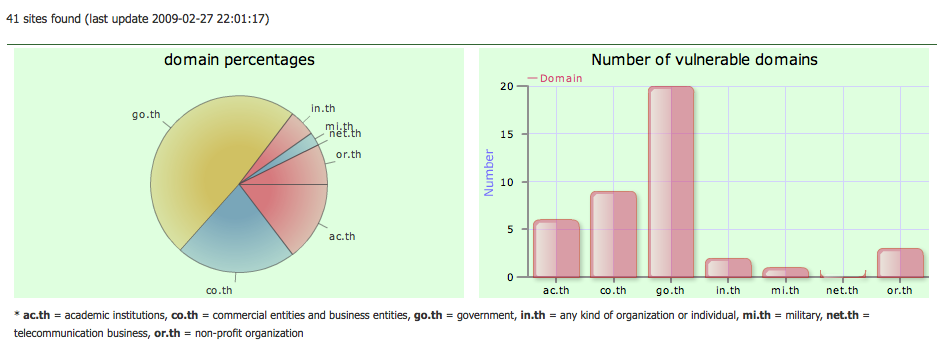

ประวัติการโจมตี XSS

จากที่ทาง www.datasafehouse.net ซึ่งเป็นบริการเสริมสร้า…